Аналитический отчет 2022-2025: подтвержденные критические уязвимости на периметре российских компаний

Изображение: grok

Краткое содержание

С 2022 по 2025 год ООО “Сканфэктори” (имеет сертификат ФСТЭК на проведение работ по анализу защищенности) провело 246 коммерческих проектов по анализу защищенности внешнего периметра российских компаний из 18 отраслей экономики и бизнеса.

Накопленные отчеты по оценке защищенности позволяют сформировать объективную картину актуального ландшафта угроз внешнего периметра российских организаций, доступного со стороны глобальной сети Интернет.

Общее количество подтвержденных уникальных уязвимостей составило 464 позиции, при этом более половины из них (53%) относятся к категориям критического и высокого риска, что подтверждает наличие угроз веб-приложений в реальном секторе.

Отраслевой срез выявил неравномерность распределения угроз: наряду с традиционно атакуемыми сегментами (ИТ, ритейл, логистика) существуют отрасли (образование, госсектор, энергетика), в которых плотность критических уязвимостей в расчете на одну организацию значительно выше среднего.

Итоговый отчет демонстрирует высокую достоверность и практическую применимость полученных выводов, поскольку базируется исключительно на реальных данных из производственной среды, а не на теоретических моделях или общедоступных базах уязвимостей.

Перечень подтвержденных критических уязвимостей указан в Приложении 1.

Введение

На текущий момент веб-приложения являются одним из ключевых элементов цифровой инфраструктуры современных организаций, обеспечивая взаимодействие с клиентами и обрабатывая значительные объемы критически важной информации. В силу своей открытости и широкой доступности веб-приложения неизбежно становятся приоритетной целью злоумышленников со всего мира, стремящихся получить несанкционированный доступ к корпоративным данным и нарушить их штатный режим функционирования.

В условиях постоянного роста количества и сложности киберугроз организации большинства отраслей экономики сталкиваются с необходимостью непрерывного повышения уровня защищенности своих информационных активов. При этом устойчивость бизнеса к компьютерным атакам напрямую зависит от качества реализации мер информационной безопасности на внешнем периметре, в первую очередь – на уровне веб-приложений.

Таким образом, с целью объективной оценки текущего ландшафта угроз, эксперты ScanFactory провели комплексное исследование актуальных уязвимостей веб-приложений, основываясь на статистических данных автоматизированного сканера безопасности ScanFactory VM, результатах проведенных верификаций и тестирований на проникновение.

В конечном итоге полученные данные позволили не только выявить наиболее распространенные и критические уязвимости, но и сформулировать конкретные практические рекомендации, направленные на снижение рисков возникновения недопустимых событий информационной безопасности на внешнем сетевом периметре организации.

Общий ландшафт выявленных уязвимостей

В рамках исследования переработаны результаты 246 отчетов по анализу защищенности внешнего периметра, охватывающих различные организации. Общий массив выявленных уязвимостей критического, высокого

и среднего уровней риска составил 464 уникальных позиции. Настоящий

раздел представляет обобщенную картину распределения угроз по степени критичности, а также отраслевую специфику их концентрации.

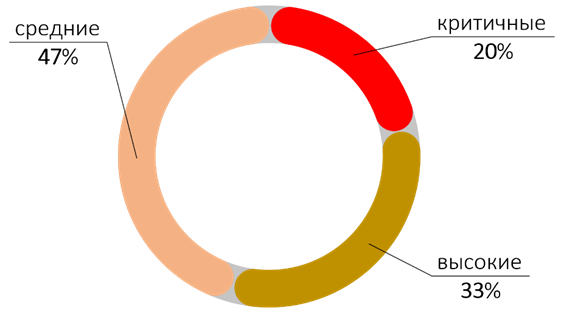

Группировка анализируемых данных по уровням риска показывает, что наибольшую долю в выборке занимают уязвимости со средним уровнем — почти половина от всех зафиксированных позиций (47%). Высокие составляют около трети, тогда как критический уровень присвоен каждому пятому выявленному недостатку. Таким образом, более половины всех уникальных уязвимостей,

а именно 53%, относятся к категориям высокого и критического риска,

что подтверждает актуальность угроз для внешнего периметра организаций и необходимость принятия незамедлительных мер по их устранению.

Рисунок 1 – Обобщенное распределение уязвимостей по уровням риска

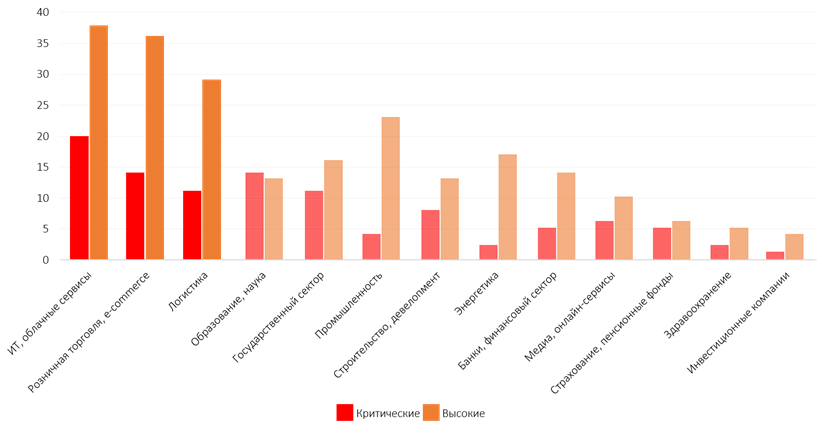

Распределение критических и высоких уязвимостей по отраслям демонстрирует значительную дифференциацию как по абсолютным показателям, так и при нормировании на количество обследованных организаций.

В абсолютном выражении наибольшее количество критических и высоких уязвимостей зафиксировано в сегменте «ИТ, облачные сервисы»,

что объясняется высокой представленностью данной отрасли в выборке

(почти четверть всех проанализированных отчетов), а также сложностью современных облачных и распределенных систем. Также значительные показатели отмечаются в «Розничная торговля, e‑commerce» и «Логистика».

Рисунок 2 – Распределение критических и высоких уязвимостей по отраслям

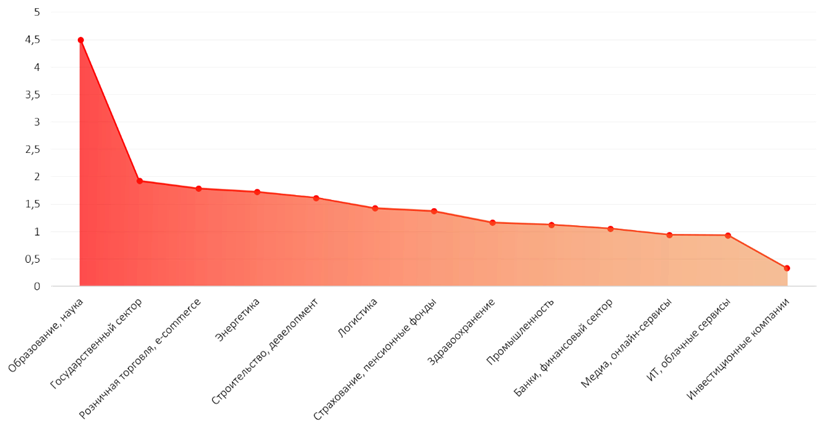

При нормировании на количество отчетов наиболее напряженная ситуация складывается в отраслях с относительно небольшим числом обследованных организаций, но высокой плотностью критических дефектов. Так, абсолютным лидером по числу критических уязвимостей в расчете

на один отчет является «Образование, наука». Высокая концентрация угроз также наблюдается в таких отраслях, как «Государственный сектор»

и «Энергетика». На противоположном полюсе находятся «Инвестиционные компании», что может свидетельствовать как о более зрелых процессах управления уязвимостями, так и о повышенном внимании к безопасности

со стороны регуляторов и внутренних аудитов.

Рисунок 3 – Относительная плотность критических и высоких уязвимостей по отраслям

Таким образом, общий ландшафт выявленных уязвимостей характеризуется двумя ключевыми особенностями. Во-первых, доля критических и высоких рисков превышает половину всех обнаруженных уникальных проблем,

что подтверждает высокую степень уязвимости веб-приложений в реальном секторе. Во-вторых, отраслевое распределение неравномерно: наряду

с традиционно атакуемыми сегментами (ИТ, ритейл, логистика) существуют отрасли с меньшим объемом выборки, но крайне высокой плотностью критических дефектов (образование, госсектор, энергетика). Данный факт указывает на необходимость дифференцированного подхода к планированию мероприятий по защите внешнего периметра — с учетом не только абсолютного числа угроз, но и их относительной концентрации в конкретной отрасли.

Классификация уязвимостей

Для систематизации полученных результатов все выявленные уязвимости были классифицированы в соответствии с двумя основными международными стандартами – OWASP Top 10 (2021) и Common Weakness Enumeration (CWE),

что позволило не только количественно оценить преобладающие угрозы,

но и выявить наиболее типичные векторы атак, характерные для современного ландшафта веб-приложений.

Таблица 1 – Распределение уязвимостей по OWASP Top 10

| OWASP категория | Доля | Примеры уязвимостей |

| A01: Broken Access Control | ~19% | IDOR, доступ к GraphQL, обход аутентификации, доступ к API |

| A02: Cryptographic Failures | ~5% | Утечки паролей, токенов, персональных данных |

| A03: Injection | ~24% | SQLi, XSS, XXE, SSTI, Command Injection |

| A04: Insecure Design | ~4% | Логические ошибки, обход регистрации, нарушение бизнес-логики |

| A05: Security Misconfiguration | ~26% | Публично доступные файлы конфигурации, debug-режимы, небезопасные HTTP методы |

| A06: Vulnerable Components | ~15% | CVE (RDP, SMB, Citrix, Tomcat, Cisco) |

| A07: Identification & Authentication Failures | ~18% | Слабые пароли, обход MFA |

| A08: Software & Data Integrity Failures | ~3% | Небезопасная загрузка файлов, CI/CD утечки |

| A09: Logging & Monitoring Failures | ~1% | Отсутствие логирования |

| A10: SSRF | ~4% | SSRF, Blind SSRF, GraphQL SSRF |

Анализ распределения по OWASP Top 10 показал чёткую картину приоритетов. Наибольшую долю составляют ошибки конфигурации (A05) и уязвимости класса инъекций (A03), совокупно формирующие более половины всех выявленных проблем. Первые охватывают широкий спектр недостатков – от доступности служебных файлов и включенных отладочных режимов до некорректной настройки HTTP-методов и инфраструктурных компонентов. Вторые, в свою очередь, представлены различными сценариями внедрения вредоносного кода, включая SQL, командные и серверные шаблонные инъекции.

Значительную долю также составляют уязвимости, связанные с нарушением контроля доступа (A01) и недостатками механизмов аутентификации (A07).

В совокупности указанные категории формируют существенную часть критических рисков, создавая предпосылки к получению злоумышленниками несанкционированного доступа к данным и функциональности приложений. Типовыми примерами являются уязвимости класса IDOR, обход авторизации

и использование слабых или скомпрометированных учетных записей.

Отдельного внимания заслуживает категория уязвимых и устаревших компонентов (A06), доля которой остается стабильно высокой. Наличие подобных фактов свидетельствует о недостаточной зрелости процессов управления обновлениями и зависимостями приложений, что создает дополнительные риски эксплуатации известных уязвимостей.

Менее распространенными, но потенциально опасными являются ошибки проектирования (A04), нарушение целостности данных (A08) и атаки типа

SSRF (A10). При этом недостатки в области логирования и мониторинга (A09) выявляются относительно редко, однако их влияние существенно усложняет обнаружение и последующее расследование компьютерных инцидентов.

Таблица 2 – Распределение по CWE

| CWE категория | Название | Количество (оценочно) |

| CWE-79 | Cross-Site Scripting (XSS) | ~60 |

| CWE-89 | SQL Injection | ~50 |

| CWE-522 | Insufficiently Protected Credentials | ~70 |

| CWE-798 | Hardcoded Credentials | ~40 |

| CWE-284 | Improper Access Control | ~80 |

| CWE-862 | Missing Authorization | ~65 |

| CWE-639 | IDOR | ~30 |

| CWE-200 | Information Exposure | ~75 |

| CWE-22 | Path Traversal | ~35 |

| CWE-434 | Unrestricted File Upload | ~20 |

| CWE-16 | Configuration Issues | ~100 |

| CWE-1104 | Use of Unmaintained Components | ~60 |

| CWE-918 | SSRF | ~20 |

| CWE-94 | Code Injection | ~25 |

| CWE-77 | Command Injection | ~15 |

Рассмотрение уязвимостей на уровне CWE подтверждает выявленные тенденции и позволяет детализировать характер проблем. Так, наиболее распространенными являются ошибки конфигурации (CWE-16), недостатки контроля доступа (в частности, CWE-284 и CWE-862), а также проблемы, связанные с защитой учетных записей (CWE-522). Кроме того, существенную долю составляют утечки информации (CWE-200), включая раскрытие чувствительных данных.

В то же время наибольшую критичность представляют уязвимости, связанные

с выполнением произвольного кода и внедрением команд, такие как

SQL Injection (CWE-89), Code Injection (CWE-94) и Command Injection (CWE-77). Следует отметить, что несмотря на сравнительно невысокую распространенность, приведённые классы уязвимостей обладают существенным потенциалом воздействия и часто являются первопричиной полной компрометации системы.

В целом проведенный анализ показывает, что более 70% всех выявленных уязвимостей сосредоточено в ограниченном числе категорий, включая ошибки конфигурации, уязвимости внедрения, недостатки контроля доступа

и аутентификации. На уровне CWE доминируют те же фундаментальные

классы проблем, связанные с базовыми нарушениями практик безопасной разработки и эксплуатации. Таким образом, полученные результаты подтверждают ключевой вывод исследования: подавляющее большинство критических уязвимостей обусловлено не сложными или узкоспециализированными атаками, а системными недостатками в реализации базовых механизмов безопасности, что подчеркивает необходимость фокусирования усилий организаций на повышении зрелости процессов управления доступом, конфигурацией, учетными данными и безопасной разработкой как на наиболее эффективных мерах снижения совокупного

уровня риска.

Сценарии атак

Для иллюстрации реального воздействия выявленных уязвимостей на бизнес-процессы и инфраструктуру организаций эксперты Scan Factory подготовили

три обезличенных сценария цепочек атак, реализованных в ходе фактических тестирований на проникновение. Каждый кейс демонстрирует, как сочетание нескольких, на первый взгляд, некритичных недостатков приводит к полной компрометации веб-приложения и получению удалённого доступа к серверу.

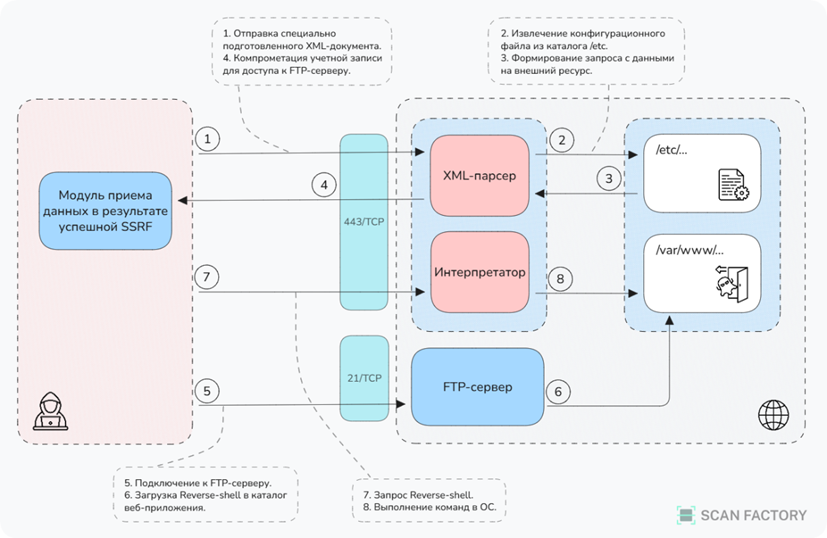

1. Удаленное выполнение кода через XML External Entity.

В ходе исследования веб-приложения обнаружена публично доступная конечная точка с возможностью отправки файлов в формате Excel и XML на веб-сервер. При дальнейшем анализе подтверждена возможность осуществления атаки класса XML External Entity (XXE) посредством загрузки специально сформированного XML-файла.

Имитируя поведение потенциального злоумышленника, исследователь

ScanFactory использовал XXE для реализации SSRF и Path Traversal.

В результате стало возможным чтение данных за пределами корневой директории веб-приложения, где в одном из конфигурационных файлов обнаружены аутентификационные данные для подключения к внешнему FTP-серверу организации.

Анализ настроек файлового ресурса показал, что учетная запись пользователя, подверженного компрометации, обладает правами чтения и записи в каталог исследуемого веб-приложения. Таким образом, имеющиеся привилегии позволили разместить специально подготовленный файл, подтверждающий возможность удаленного выполнения кода (RCE) на целевом сервере.

Рисунок 4 – Схематичное отображение реализации RCE через XXE

Рассмотренный пример показывает, как уязвимость среднего уровня риска (XXE) в сочетании с недостатками конфигурации (открытые права на запись через FTP, незащищенное хранение учетных данных) и ошибками в настройках сетевого взаимодействия формирует цепочку, ведущую к полной компрометации узла.

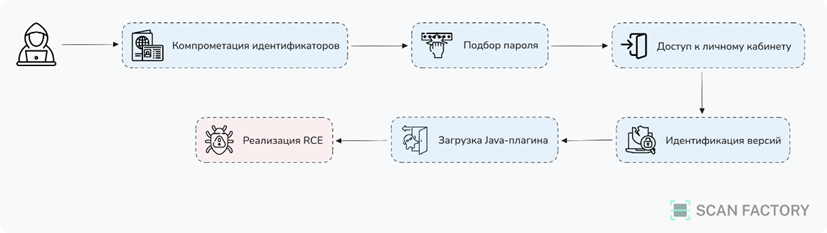

2. Удаленное выполнение кода вследствие раскрытия идентификаторов.

Изучение содержимого публичной части веб-сайта, доступной неавторизованным пользователям, привело исследователя ScanFactory

на страницу с опубликованными статьями, где в поле «автор» раскрывался внутренний идентификатор учетной записи.

В попытке получения доступа к исследуемому ресурсу установлено,

что механизм аутентификации приложения не имеет защиты от множественных попыток подбора пароля (отсутствует блокировка по количеству неудачных запросов и CAPTCHA). Как итог, сочетание раскрытых идентификаторов пользователей и слабой парольной политики подтвердило возможность компрометации нескольких учетных записей, а отсутствие многофакторной аутентификации (MFA) дало возможность беспрепятственного входа в личные кабинеты пользователей.

После получения аутентифицированного доступа исследователь проанализировал версии установленных компонентов и обнаружил,

что прикладное приложение функционирует с известными уязвимостями, эксплуатация которых позволила загрузить специально подготовленный плагин и получить возможность удаленного выполнения кода на сервере.

Рисунок 5 – Схематичное отображение реализации RCE вследствие раскрытия идентификаторов

Данный пример демонстрирует классическую цепочку от информационной утечки, подбора пароля, обнаружения устаревшего компонента к полноценному RCE, подчеркивая важность комплексного подхода к защите, включающего

не только технические меры (MFA, защита от перебора), но и регулярное обновление всех составляющих приложения.

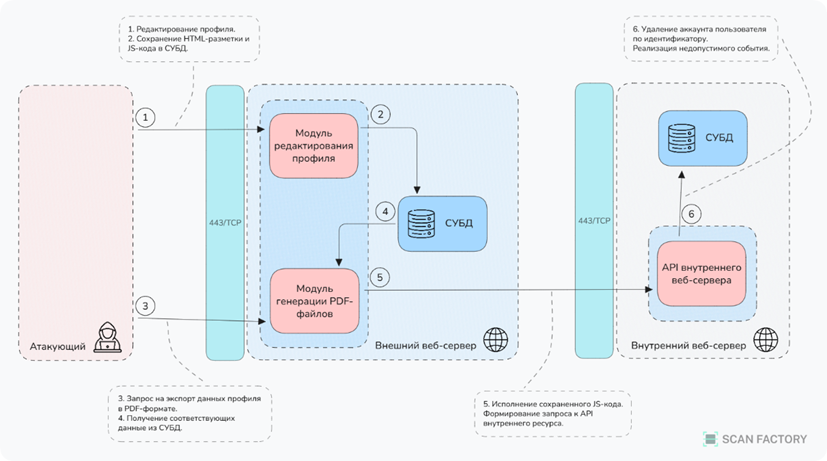

3. Нарушение доступности данных как результат генерации PDF.

При исследовании доступной аутентифицированным пользователям функциональности сайта, а именно возможности редактирования профиля, установлено, что веб-приложение предусматривает вставку HTML-разметки

и JavaScript-кода. Следует отметить, что данное поведение является

штатным, однако потенциальный злоумышленник может злоупотребить предоставленным функционалом и в обычных условиях это классифицируется как хранимая XSS-уязвимость с ограниченным воздействием, но специфика работы приложения усилила его критичность.

Так, в исследуемом экземпляре реализован экспорт данных профиля

в PDF-документ, где в процессе генерации итогового файла на серверной стороне выполняется введенный пользователем JavaScript-код. В результате, используя эту особенность, удалось реализовать SSRF-атаку.

С учетом наличия SSRF последующая имитация действий злоумышленника позволила определить внутренний сервер, принимающий API-запросы

без какой-либо проверки авторизации. Кроме этого, анализ программного интерфейса приложения показал, что он поддерживает операцию удаления пользовательского аккаунта по его предсказуемому идентификатору.

В итоге была подтверждена возможность удаления произвольных аккаунтов (IDOR + Missing Authorization, CWE-639, CWE-862), что создает угрозу нарушения доступности данных и дезорганизации бизнес-процессов.

Рисунок 6 – Схематичное отображение возможности нарушения доступности данных

В ScanFactory VM реализована новая подсистема построения карты атак, позволяющая выявлять логические взаимосвязи между, казалось бы, независимыми недостатками и, как следствие, выстраивать системные процессы для реального повышения защищенности цифровой инфраструктуры компании. Подробнее об этом читайте на нашем сайте.

Приоритетные рекомендации

На основании результатов проведённого анализа актуальных уязвимостей веб-приложений эксперты ScanFactory сформулировали приоритетные меры по повышению защищенности внешнего периметра организаций. Приведенные рекомендации носят практический характер и направлены на устранение наиболее распространённых и критичных слабых мест, выявленных в ходе пентестов и автоматизированного сканирования.

1. Парольная политика и аутентификация.

Необходимо проводить непрерывный мониторинг утечек паролей, полностью исключить использование учётных записей с дефолтными или слабыми паролями, провести аудит сервисных и административных аккаунтов и обеспечить обязательное применение многофакторной аутентификации для всех привилегированных доступов.

Кроме того, рекомендуется журналировать неудачные попытки входа

и блокировать аккаунты с подозрительной активностью.

2. Обновление и патч-менеджмент.

Не менее важным направлением является своевременное обновление компонентов и безопасная конфигурация инфраструктуры. Регулярный патч-менеджмент должен охватывать все элементы стека – от операционной системы и веб-сервера до фреймворков, библиотек и баз данных.

3. Проверка вводимых данных.

Применяйте принцип «белых списков» при валидации ввода. Все данные

от пользователей должны строго проверяться и экранироваться. Используйте параметрические запросы к базам данных вместо конкатенации SQL.

4. Контроль бизнес-логики.

Реализуйте надёжную ролевую модель, в которой каждый запрос

к защищенному ресурсу проходит аутентификацию и проверку полномочий. Устраните возможные случаи IDOR, при которых пользователь может получить данные, выходящие за пределы его полномочий.

5. Использование сканеров и тестирования.

В совокупности с использованием автоматических сканеров уязвимостей проводите периодическое ручное тестирование на проникновение как внешней, так и внутренней инфраструктуры.

Соблюдение приведённого комплекса мер, основанного на нашем опыте

и лучших отраслевых практиках, позволяет существенно снизить вероятность успешной эксплуатации уязвимостей веб-приложений и минимизировать риски возникновения недопустимых событий информационной безопасности.

Приложение 1. Список подтвержденных критических уязвимостей

1. 🔴 RCE (Через установочный файл WordPress)

2. 🔴 RCE (Словарный пароль административной учетной записи WordPress)

3. 🔴 Публично доступный дамп базы данных

4. 🔴 Слабый пароль сервиса OracleDB

5. 🔴 Слабый пароль сервиса PostgreSQL

6. 🔴 Слабые пароли доменных учетных записей

7. 🔴 Неавторизованный доступ к данным GraphQL

8. 🔴 Публично доступный файл окружения, раскрывающий чувствительные данные

9. 🔴 SSTI (Server-Side-Template-Injection)

10. 🔴 Учетные данные в открытом виде

11. 🔴 IDOR (insecure direct object references)

12. 🔴 Раскрытие памяти в Citrix NetScaler – CitrixBleed 2 (CVE-2025-5777)

13. 🔴 Учетные данные по умолчанию Oracle Business Intelligence

14. 🔴 Утечка архива с кодом веб-сайта – пароли в открытом виде

15. 🔴 Уязвимость сервиса RDP – BlueKeep (CVE-2019-0708)

16. 🔴 Уязвимость сервиса Microsoft Message Queuing – RCE (CVE-2023-21554, QueueJumper)

17. 🔴 Уязвимость SMB v1 – MS17-010 (RCE)

18. 🔴 Уязвимость Netatalk OpenSession Remote Code Execution

19. 🔴 Публичные файлы репозитория Git, раскрывающие OAuth-токен для доступа к приватному репозиторию

20. 🔴 Публично доступные ресурсы Git, содержащие чувствительные данные

21. 🔴 Учетные данные Git в открытом виде

22. 🔴 Словарный пароль сервиса MS-SQL

23. 🔴 Небезопасная реализация загрузки файлов (+ Stored XSS)

24. 🔴 Уязвимость включения локальных файлов Apache Tomcat (Ghostcat CVE-2020-1938)

25. 🔴 Словарный пароль сервиса MySQL

26. 🔴 Утечка персональных данных пользователей

27. 🔴 Использование дефолтных учетных данных Firebird

28. 🔴 Публичное размещение автологин-токена в исходном коде веб-страницы

29. 🔴 Учетные данные в публичных файлах окружения

30. 🔴 Публично доступные файлы Git репозитория

31. 🔴 Обход аутентификации в FortiOS (CVE-2022-40684)

32. 🔴 SQL-инъекция в параметре id

33. 🔴 SQL-инъекция в параметре user

34. 🔴 Ненадежная конфигурация безопасности phpMyAdmin

35. 🔴 Неаутентифицированный доступ к Redis

36. 🔴 Публично доступные файлы Springboot

37. 🔴 Включенный режим отладки Django

38. 🔴 Time-based Blind SQL-инъекция

39. 🔴 Публично доступные конфигурационные файлы

40. 🔴 Включенный метод PUT (Stored-XSS, затрагивающая всех пользователей веб-приложения)

41. 🔴 Публично доступные файлы окружения Laravel

42. 🔴 Публично доступные репозитории .Git

43. 🔴 Неаутентифицированный доступ к HashiCorp Consul API

44. 🔴 Включенный режим отладки Symfony

45. 🔴 Обход аутентификации Dahua IPC–VTH–VTO

46. 🔴 Слабый пароль сервиса SSH

47. 🔴 Учетные данные в открытом виде в файле Phpinfo

48. 🔴 Удаленное выполнение команд в Cisco IOS XE (CVE-2023-20198)

49. 🔴 SQL-Инъекция в Zabbix (CVE-2016-10134)

50. 🔴 Boolean-based Blind SQL-инъекция

51. 🔴 SQL-Инъекция

52. 🔴 Использование версии ОС Windows, более не поддерживающейся разработчиком

53. 🔴 Данные платежных карт в открытом виде из публично доступной панели администрирования kafka + RCE

54. 🔴 RCE в 1C-Bitrix через модуль Vote Agent (CVE-2022-27228)

55. 🔴 Раскрытие учетных данных 1C-Bitrix

56. 🔴 Включенные опасные методы PUT/DELETE

57. 🔴 Публичный доступ к эндпоинтам Spring Boot Actuator с утечкой данных

58. 🔴 Отсутствие контроля регистрации и разграничения доступа к API

59. 🔴 Отсутствие контроля регистрации в ИС Survey с утечкой данных сотрудников

60. 🔴 Совокупный риск компрометации учетных записей сотрудников вследствие комбинации выявленных недостатков

61. 🔴 Публично доступные конфигурационные файлы, содержащие учетные данные

62. 🔴 RCE в сервисе SSH (CVE-2025-32433)

63. 🔴 Публичный листинг файлов в веб-директории с критической информацией

64. 🔴 RCE через инъекцию PHP кода

65. 🔴 База данных MongoDB, доступная без аутентификации

66. 🔴 Раскрытие токенов GitLab Runner (CVE-2022-0735)

67. 🔴 Некорректная конфигурация безопасности системы видеонаблюдения

68. 🔴 Конфигурационный файл, раскрывающий аутентификационные данные

69. 🔴 Path Traversal

70. 🔴 Уязвимость фрагментации пакетов IKE в устройствах Cisco ASA и Cisco IOS

71. 🔴 Утечка учетных данные в коде страницы ответа веб-приложения

72. 🔴 SQL-инъекция (+ нестойкие учетные данные)

73. 🔴 SQL-инъекция в Zabbix

74. 🔴 Отсутствие контроля доступа на уровне функций

75. 🔴 Раскрытие информации через публичный сетевой ресурс NFS

76. 🔴 Обход аутентификации в IPMI 2.0

77. 🔴 Раскрытие токенов GitLab Runner

78. 🔴 Отсутствие аутентификации в MySQL

79. 🔴 Слабые учётные данные в PostgreSQL

80. 🔴 Удалённое выполнение кода в PostgreSQL

81. 🔴 Раскрытие персональных данных в MySQL

82. 🔴 Ненадёжная конфигурация CouchDB

83. 🔴 Уязвимость BlueKeep

84. 🔴 MS12-020 – уязвимость в RDP

85. 🔴 Публично доступный файл .bash_history с чувствительными данными

86. 🔴 Неаутентифицированное выполнение команд в Cisco IOS XE

87. 🔴 Публично доступный конфигурационный файл, содержащий учетные данные в открытом виде

88. 🔴 Удалённое выполнение команд через JDWP

89. 🔴 Хранение секретов в открытом виде

90. 🔴 Неаутентифицированный доступ к проектам Gitlab

91. 🔴 Публично доступные конфиденциальные файлы

92. 🔴 Словарные пароли учетных записей

93. 🔴 Blind Time Based SQL-инъекция

94. 🔴 Раскрытие учетных данных интеграции Grafana + Zabbix (CVE-2022-26148)

Заключение

Проведённое исследование подтвердило, что веб-приложения продолжают оставаться одним из наиболее уязвимых элементов цифровой инфраструктуры организаций. Несмотря на растущую зрелость процессов информационной безопасности, более половины выявленных уязвимостей относятся

к критическому и высокому уровню риска, а их распределение по OWASP Top 10 и CWE указывает на системный характер проблем — преобладание ошибок конфигурации, инъекций, нарушения контроля доступа и защиты учетных данных.

Полученные результаты подчеркивают, что большинство недопустимых событий информационной безопасности на внешнем периметре возникают

не вследствие экзотических или уязвимостей “нулевого дня”, а из-за нарушения базовых требований безопасной разработки и эксплуатации. Своевременное устранение именно этих фундаментальных слабостей дает наибольший эффект в снижении совокупного уровня риска.

Реализация предложенного комплекса приоритетных рекомендаций —

от строгой политики аутентификации и патч-менеджмента до регулярного ручного тестирования — позволит организациям различных отраслей существенно повысить защищённость своих веб-приложений и обеспечить устойчивость бизнес-процессов.