Анализ атак на Ivanti: уязвимости, инструменты и методы злоумышленников

Источник: www.synacktiv.com

Недавние криминалистические расследования, проведённые CSIRT компании Synacktiv, выявили активное использование хакерами инструментов с открытым исходным кодом при эксплуатации уязвимостей в облачных сервисах компании Ivanti (CSA). Особое внимание исследователей привлек период с сентября по октябрь 2024 года, когда были публично раскрыты рекомендации Ivanti по устранению опасных уязвимостей.

Уязвимости нулевого дня — стартовые точки атак

Анализ атак показал, что злоумышленники начали использовать уязвимости сразу после их появления — ещё до выпуска официальных исправлений. Это свидетельствует о наличии zero-day эксплойтов, которые стали первичными векторами компрометации.

Вслед за этапом первоначального проникновения хакеры переориентировались на менее сложные, но проверенные методы:

- использование известных вредоносных инструментов для перемещения по внутренней сети;

- сброс учётных данных;

- обеспечение устойчивого присутствия внутри инфраструктуры жертвы.

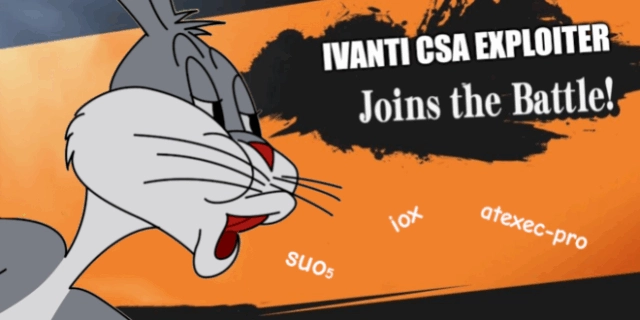

Три ключевых инструмента, применяемых злоумышленниками

CSIRT Synacktiv сумела идентифицировать основные инструменты, широко используемые в атаках на Ivanti:

-

suo5 — служит для создания туннелирования между внутренней сетью и внешним Интернетом через HTTP-прокси.

Для функционирования требуется серверный компонент (на платформах .NET или PHP), один из которых был обнаружен на уязвимом сервере Exchange, имеющем интернет-доступ.

Особенность suo5 — использование фрагментированных HTTP-ответов, повышающих производительность и позволяющих поддерживать постоянно открытое соединение, что облегчает обход сетевых ограничений и доступ к внутренним системам. -

iox — более продвинутый инструмент, предоставляющий шифрование трафика и переадресацию UDP. Это обеспечивает сложную сетевую обфускацию после создания точки опоры внутри сети жертвы.

Работа iox схожа с такими инструментами, как lcx и Earthworm, с фокусом на обход ограничений сетевого потока.

Примечательно, что сообщения шифруются с помощью алгоритма XChaCha20, который затрудняет обнаружение со стороны сетевых систем безопасности. -

atexec-pro — инструмент для удалённого выполнения кода через управление планировщиком задач Windows по RPC over SMB и TCP/IP.

Несмотря на новизну подхода, зависимость от планировщика задач делает операции с atexec-pro легко заметными из-за характерных шаблонов активности.

Ключевая особенность — использование PowerShell-скриптов в кодировке base64, которые выделяют сигналы, потенциально вызывающие оповещения систем защиты.

Методы обнаружения и анализ сигнатур

Исследования показали, что инструменты имеют разные уровни скрытности и сложности. Улучшить обнаружение помогает использование правил YARA и Sigma, основанных на уникальных рабочих сигнатурах, а не на элементах, легко поддающихся изменению, таких как имена переменных и комментарии.

Таким образом, детальный анализ говорит о том, что злоумышленники всё чаще применяют комбинацию классических методов взлома и новых стратегий, использующих преимущества open source решений.

Выводы

Обнаруженные CSIRT Synacktiv методы показывают, как хакеры оперативно используют свежие уязвимости нулевого дня и дополняют свои атаки комплексными инструментами туннелирования, шифрования и удалённого выполнения кода. Это подчёркивает необходимость своевременного обновления систем и усиленного мониторинга сетевой активности с помощью современных средств обнаружения.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу.

Ознакомиться подробнее с отчетом можно по ссылке.