Анализ кампании XWorm и Katz Stealer с использованием почтовых хранилищ

Источник: cert-agid.gov.it

Компания CERT-AGID раскрыла подробности масштабной кампании по распространению вредоносного ПО, целью которой стало выделенное хранилище, связанное с известным итальянским почтовым провайдером. В основе атаки лежит использование двух разновидностей вредоносных программ — XWorm и Katz Stealer. Анализ зловреда демонстрирует высокую степень запутанности и сложность методов обхода защиты.

Механизм атаки и технические детали

Первоначальный доступ к инфраструктуре обеспечивается через ссылку, которая перенаправляет пользователей на ресурсы, размещённые во взломанном почтовом ящике. На этом ресурсе происходит загрузка файла формата TAR, содержащего JavaScript-скрипт, насчитывающий более 57 000 строк кода.

- Основная часть скрипта — повторяющиеся функции, скрывающие истинное назначение вредоносного кода.

- Ключевой элемент — компактный фрагмент, генерирующий запутанный PowerShell-сценарий, закодированный в Base64.

- Декодированный скрипт содержит команды для дальнейшей загрузки и выполнения вредоносных компонентов из того же хранилища.

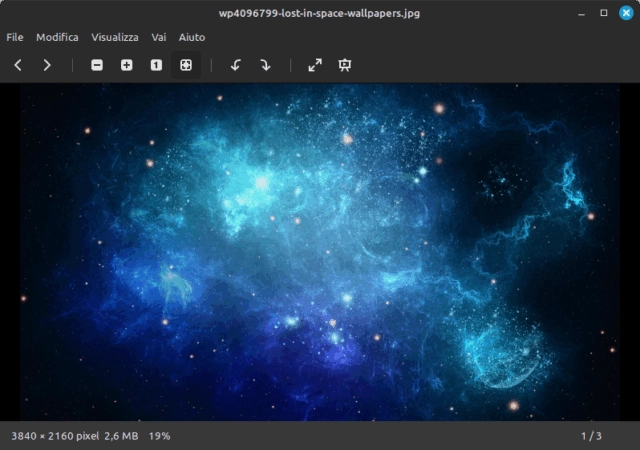

Одной из таких команд является загрузка стеганографического изображения размером 2,6 МБ, в котором скрыта фактическая полезная нагрузка. Извлечение данных происходит путём чтения байтов канала RGB, где первые четыре байта указывают длину последующих данных.

Katz Stealer — новая угроза из категории MaaS

Извлечённые данные оказываются разновидностью вредоносного ПО, идентифицированного впервые — Katz Stealer. Это вредоносное ПО как услуга (MaaS), предназначенное для кражи учётных данных пользователей.

- Запуск Katz Stealer происходит через функцию

VAI, определённую в PowerShell-коде. - Основная задача — захват и похищение логинов и паролей для последующего использования злоумышленниками.

XWorm — внедрение и управление

Помимо Katz Stealer, атака включает загрузку текстового файла xwormdotnet.txt, содержащего обратный код Base64. Этот код:

- Загружается в память, конвертируется в исполняемый файл;

- Внедряется в систему посредством

MSBuild.exe; - Развёртывает вредоносное ПО XWorm, обеспечивающее установление соединения с сервером управления (C2).

Меры реагирования и рекомендации

В ответ на обнаруженную кампанию CERT-AGID оперативно уведомила затронутого почтового провайдера, который предпринял необходимые действия по удалению вредоносных ресурсов из своего окружения.

Кроме того, CERT-AGID распространила индикаторы компрометации (IOC) для усиления защиты и повышения осведомлённости организаций и пользователей о рисках, связанных с данной угрозой.

Данное расследование подчёркивает растущую сложность и изощрённость современных кибератак, а также необходимость постоянного анализа и применения проактивных мер кибербезопасности.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу.

Ознакомиться подробнее с отчетом можно по ссылке.