Анализ NanoCore: Подробности о шпионском вредоносном ПО

Источник: malwr-analysis.com

NanoCore — это троян удаленного доступа (RAT), который получил notoriety благодаря своей способности к шпионажу и краже данных. Этот отчет представляет собой всесторонний анализ одного из его примеров, идентифицируемого по хэшу 18B476D37244CB0B435D7B06912E9193, что позволяет лучше понять его функциональность и действия на целевой системе.

Технические особенности

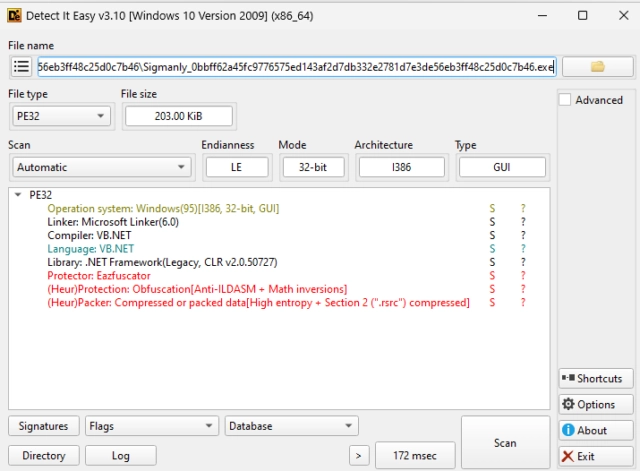

Анализ показал, что NanoCore является исполняемым файлом .NET, использующим Eazfuscator для обфускации, что значительно усложняет процесс обратного проектирования.

Процесс деобфускации был успешен благодаря инструменту de4dot, который помог восстановить исходный код в более удобочитаемом формате. Это позволило извлечь важные индикаторы из двоичного файла, указывая на следующие аспекты:

- Обеспечение постоянства: NanoCore реплицирует себя в скрытые каталоги и создает запись в реестре в разделе HKCUSoftwareMicrosoftWindowsCurrentVersionRuns в виде aasmon.exe.

- Командно-контрольная связь (C2): Подключение к домену simpletest.ddns.net через IP-адрес 8.8.8.8 (вероятно, для проверки соединения с Google DNS) и использование порта 9632.

- Шпионские возможности: Установленный плагин SurveillanceEx расширяет функциональность RAT благодаря модульной системе плагинов.

Проблемы и поведение

В процессе динамического анализа было замечено, что NanoCore пытается создать запланированную задачу с помощью schtasks.exe, однако фактическая задача не была найдена. Это может указывать на возможность уклонения от обнаружения или ошибку в коде.

Дополнительные изменения в файловой системе включают установку вредоносного ПО в каталог C:Program Files (x86)SAAS Monitor, а рабочие файлы размещены в пользовательских каталогах, где также сохраняются данные для кейлоггинга и записи в буфер обмена.

Заключение и рекомендации

Обширный набор функций и модульная архитектура NanoCore делают его постоянной угрозой для пользователей. Он предоставляет злоумышленникам значительный контроль и возможность адаптации при развертывании дополнительных возможностей.

Защитникам настоятельно рекомендуется:

- Внимательно отслеживать сетевой трафик.

- Применять упреждающие меры безопасности в ответ на признаки активности данной вредоносной программы.

В современных реалиях обеспечения кибербезопасности важно быть в курсе таких угроз, как NanoCore, чтобы эффективно защитить информацию и предотвратить утечки данных.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу.

Ознакомиться подробнее с отчетом можно по ссылке.