Анализ .NET-загрузчика: многоэтапное развертывание вредоносных программ

Источник: www.threatray.com

С начала 2022 года активность многоэтапного загрузчика, разработанного на платформе .NET, приковывает внимание специалистов по кибербезопасности по всему миру. Новый отчет раскрывает особенности его работы, варианты используемых вредоносных программ и перспективы мониторинга в условиях быстроменяющегося ландшафта киберугроз.

Особенности многоэтапного развертывания

Основным назначением данного загрузчика является поэтапное развёртывание полезной нагрузки, в основном известных классов вредоносных программ, среди которых:

- stealers (программы для кражи конфиденциальных данных);

- трояны удаленного доступа (RATs);

- клавиатурные шпионы (keyloggers).

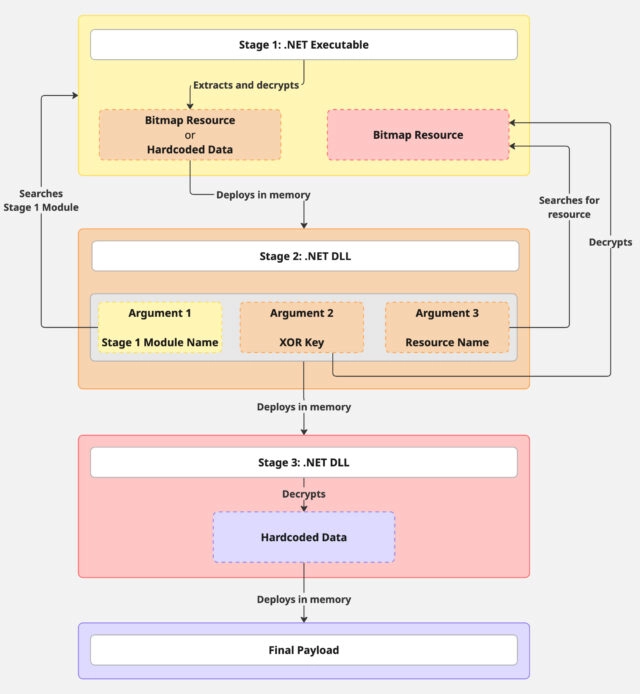

Его функционирование делится на три стадии, две из которых характеризуются высокой степенью вариативности, затрудняющей анализ и слежение. Тем не менее, на третьем этапе обнаруживается относительно стабильная структура кода, что значительно облегчает применение технологий повторного использования кода для эффективного мониторинга.

Объем и масштаб угроз

За несколько лет работы системы было выявлено около 20 000 образцов рассматриваемого загрузчика, что свидетельствует о стойкости и повторяемости его модели поведения. Среди ключевых вредоносных семейств, которые распространяет загрузчик в период с марта 2022 по февраль 2025 года, выделяются:

- AgentTesla;

- Formbook;

- Remcos;

- 404Keylogger.

Кроме того, отчет зафиксировал появление новых семейств вредоносного ПО, таких как XWorm и NovaStealer, интеграция которых в цепочку загрузчика произошла более чем через год после их обнаружения.

Интересные наблюдения и выводы

Особое внимание уделено семейству VIPKeylogger, которое оказалось распространенным как через рассматриваемый загрузчик, так и иными каналами в дикой природе. Это явление указывает на возможности для более раннего обнаружения угроз с использованием анализа мультиканальных распределений.

Несмотря на высокую эффективность загрузчика в распространении свежих образцов вредоносных программ и предоставлении индикаторов компрометации (IOCs), он не является инструментом раннего выявления новых семейств вредоносного ПО. Главная ценность данного объекта исследования — сохранение и обеспечение доступа к актуальному источнику для исследователей, что позволяет отслеживать

демонстрируемые изменения в тактиках и инструментах злоумышленников.

Поддержка сообщества и инструменты анализа

Важным элементом отчета стала разработка и публикация правил YARA, призванных помочь специалистам по кибербезопасности идентифицировать и анализировать данный загрузчик в собственных данных о вредоносных угрозах. Это подтверждает, что сотрудничество и обмен информацией играют ключевую роль в современной борьбе с киберпреступностью.

Таким образом, комплексный анализ многоэтапного загрузчика .NET подчеркивает необходимость многоуровневого подхода к обнаружению и нейтрализации угроз, а также постоянного обновления инструментов для мониторинга изменяющихся агрессивных стратегий злоумышленников.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу.

Ознакомиться подробнее с отчетом можно по ссылке.