Анализ сложной кибератаки с внедрением программы-вымогателя RansomHub

Источник: thedfirreport.com

Хакерское вторжение ноября 2024 года: многоэтапная атака с использованием RDP и программ-вымогателей

В конце ноября 2024 года была зафиксирована масштабная кибератака, в ходе которой злоумышленник провёл многоаспектную операцию вторжения, начавшуюся с взлома сервера удалённого рабочего стола (RDP) с помощью пароля. Этот инцидент демонстрирует современные методы обхода защиты и продвинутые тактики проникновения в корпоративные сети.

Начало атаки: компрометация учетных записей через RDP

Первым этапом атаки стала успешная аутентификация на незащищённом RDP-сервере с использованием известных вредоносных IP-адресов, ранее применявшихся для атак на учетные данные. В результате были скомпрометированы шесть пользовательских аккаунтов.

Дальнейшие действия злоумышленника включали сбор учетных данных с помощью специализированных инструментов:

- Mimikatz — для извлечения паролей из памяти;

- Nirsoft CredentialFileView — для анализа сохранённых паролей и учетных данных.

Разведка и расширение доступа в сети

Используя легальные сетевые утилиты, такие как Advanced IP Scanner и SoftPerfect NetScan, атакующий проводил тщательную разведку, собирая информацию о пользователях, компьютерах и контроллерах домена. Это позволило расширить присутствие на ключевых серверах инфраструктуры организации.

Экфильтрация данных с использованием RClone

После получения доступа к критически важным серверам злоумышленник развернул RClone для фильтрации и передачи данных по протоколу SFTP, отдавая приоритет определённым типам файлов: документам и электронным письмам. Передача данных осуществлялась через порт 443, что затрудняло обнаружение незаконной активности.

Для автоматизации процесса использовались скрипты:

- nocmd.vbs

- rcl.bat

Укрепление контроля и подготовка к развертыванию ransomware

В последующие дни злоумышленник осуществил ряд действий для поддержания постоянного доступа:

- Установка инструментов удалённого доступа — Atera и Splashtop;

- Смена паролей пользователей, что значительно осложняет восстановление;

- Продолжение разведывательных мероприятий с целью подготовки к развертыванию вредоносного ПО.

Кульминация — запуск программы-вымогателя RansomHub

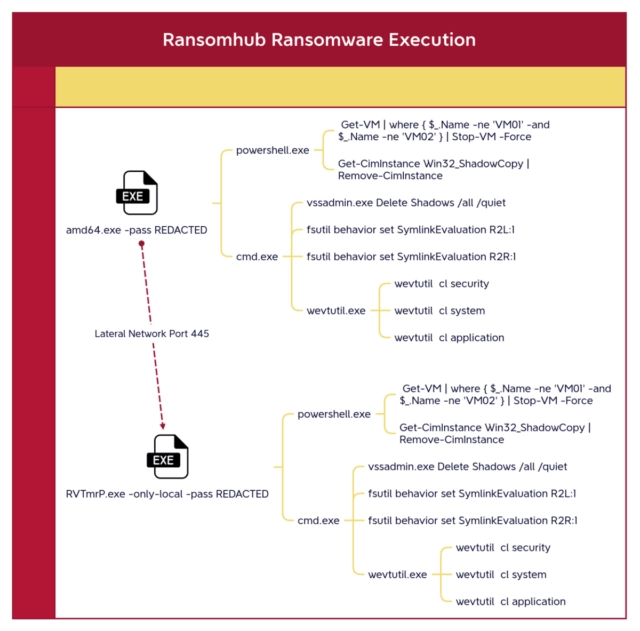

Главным итогом атаки стало внедрение ransomware RansomHub через исполняемый файл amd64.exe. Вредоносное ПО выполняло следующие критические действия:

- Остановка всех запущенных виртуальных машин для усиления ущерба;

- Удаление теневых копий — резервных копий данных, позволяющих восстановить систему;

- Очистка журналов событий — усложнение расследования инцидента и реагирования на него;

- Распространение по сети с использованием SMB — запуск программ-вымогателей с назначением случайных имён файлам в целях скрытности.

Тактика и стратегия злоумышленника

Вся операция отличалась высокой степенью подготовки и скрытности. Хакер намеренно использовал легитимные инструменты удалённого доступа и анализа сети, чтобы минимизировать вероятность обнаружения. Применение методов сброса учетных данных и прицельное нацеливание на высокозначимые серверы свидетельствует о прагматичном и профессиональном подходе к максимизации ущерба.

Общее время с момента получения первоначального доступа до развертывания ransomware составило около 118 часов — более четырёх с половиной дней. Это подтверждает, что атака была тщательно спланирована и выполнялась методично.

Выводы

Данное вторжение ясно демонстрирует, что защита RDP-серверов должна быть приоритетной задачей в корпоративных сетях. Использование сложных паролей, многофакторной аутентификации и мониторинг активности на подобных сервисах способны существенно снизить риск подобных атак.

Кроме того, инцидент подчёркивает важность проактивного управления учётными записями, регулярного резервного копирования и мониторинга подозрительной активности для своевременного обнаружения и нейтрализации угроз.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу.

Ознакомиться подробнее с отчетом можно по ссылке.