Безопасность VDI и удаленных рабочих столов: изоляция сессий, контроль буфера обмена и защита от утечек

Изображение: recraft

В предыдущих статьях о виртуализации рабочих мест мы показали, что для крупных и распределенных компаний виртуальная инфраструктура безопаснее, чем обычные компьютеры. Но, как говорится, защиты мало не бывает. С внедрением VDI решается ряд серьезных ИБ-задач, и на передний план выходят новые, которых раньше не было или они были не так актуальны. И связано это в основном с технологическими последствиями смены подхода к работе.

Среди таких задач можно в первую очередь выделить изоляцию сессий, контроль буфера обмена и защиту от утечки данных с устройств, которые используются для доступа к виртуальным рабочим местам. Для всего этого есть разные решения: технические, организационные и комбинированные.

Начнем с изоляции сессий. Фактически здесь нужны организационные средства. Например, сотрудник удаленно подключается к бухгалтерскому софту. Его можно предоставить пользователю как терминальное приложение или ПО внутри виртуальной машины. В обоих случаях человек получает то, что нужно для работы, а с точки зрения стабильности, безопасности и, что важно, стоимости эти две ситуации будут различаться. У терминального сервиса меньше требований к ресурсам, он в пересчете на одного пользователя дешевле. Но обычно к одной ОС подключается много людей, и потенциальные уязвимости влияют сразу на всех пользователей сервера.

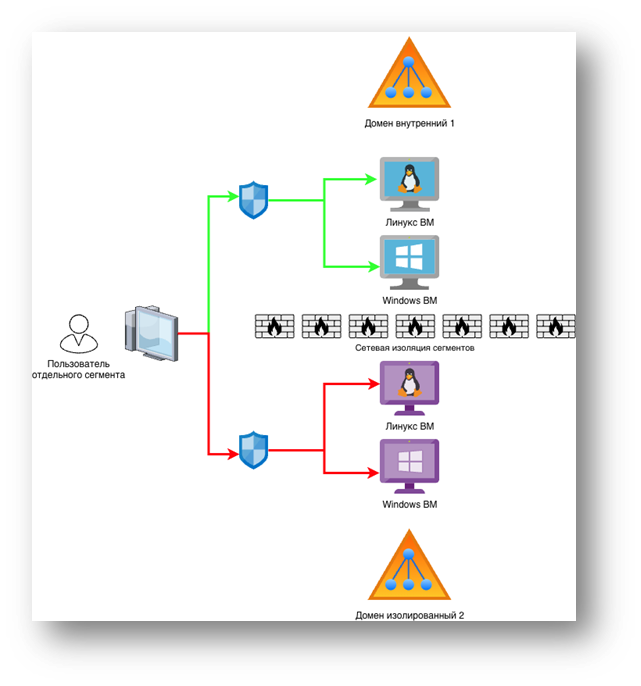

Иногда задачу изолировать сессии формулируют именно так, потому что под сессией понимают отдельное подключение. С одного рабочего места можно открыть доступ к различным изолированным друг от друга серверным ресурсам. Это позволяет безопасно подключаться к ВМ и приложениям во внутреннем и изолированном сетевых сегментах с одного клиентского устройства, которое само находится в отдельном сегменте. Если к этому добавить применение политик в ЦОДе, например, блокирующих использование буфера обмена, пользователь сможет работать в разных средах, но не передавать между ними данные. Вот упрощенное представление изоляции сессий ВРМ в разных сетевых сегментах на одном клиентском девайсе.

Что касается контроля буфера обмена, то возможности современных VDI в этой сфере устроят многих заказчиков. Помимо направления контроля (от клиентского устройства к виртуальному ресурсу или наоборот), можно еще управлять форматом или ограничивать объем тех данных, что передаются через буфер. Применяя эти политики к пользователям, виртуальным машинам, терминальным приложениям и сетям, можно настроить систему так, чтобы удовлетворить самых взыскательных ИБ-специалистов.

Изоляцию сессий и контроль буфера обмена можно реализовать теми средствами, что есть в продуктах для виртуализации рабочих мест, а для более глубокого анализа и контроля передаваемой информации понадобятся специализированные DLP-решения. Они способны контролировать не столько тип данных (изображение, текст и пр.), сколько их содержание: определить, считается ли информация конфиденциальной, и проверять как буфер обмена, так и ее передачу через подключаемые к ВРМ USB-накопители и сетевые ресурсы.

Если, кроме контроля за передаваемыми данными, нужно регистрировать действия сотрудников, особенно в системах, где они способны нанести большой ущерб, можно добавить ПО для видеорегистрации. В этом случае у ИБ-службы всегда будет под рукой все, что нужно для расследования. Такие решения могут быть как отдельными продуктами, так и частью специализированных PAM-комплексов, предназначенных для контроля привилегированных пользователей.

И, конечно, стоит помнить о требовании ФСТЭК РФ и ЦБ обязательно задействовать при удаленном подключении многофакторную аутентификацию. Новые предписания ФСТЭК действуют с 1 марта 2026, и на рынке есть много зрелых функциональных решений, позволяющих построить различные схемы аутентификации с помощью смарт-карт, контактных или бесконтактных токенов и биометрии.

Чтобы повысить уровень безопасности инфраструктуры ВРМ, также важно защитить клиентские рабочие места. Для уже имеющихся ПК и ноутбуков понадобится дополнительный софт, как минимум антивирус. По мере того как железо устаревает или при проектировании новых сред есть смысл рассматривать тонкие клиенты – они предназначены только для подключения конечных пользователей к VDI. Для тех, кто работает удаленно, особенно из дома, или по какой-то причине не может пользоваться корпоративными устройствами, очень надежным вариантом будут средства обеспечения доверенного сеанса. Одним из примеров является защищенный USB-носитель с закрытой от изменений ОС, клиентами доступа и подключения к удаленной инфраструктуре. Загрузка личного устройства пользователя происходит с этого носителя, а ОС, установленная на домашнем компьютере, не задействуется. Такое решение может стать мобильным инструментом для реализации защищенного подключения к VDI.

Как видим, у инфраструктуры виртуальных рабочих мест много преимуществ с точки зрения ИБ, и всегда есть возможность сделать удаленную работу еще безопаснее, удовлетворив самые строгие требования профильных служб.

Сергей Халяпин, директор по развитию новых рынков и технологических партнеров Termidesk(входит в «Группу Астра»).