Что внутри у настоящего NGFW?

26 февраля 2026 года UserGate провел встречу с журналистами в новосибирской «Точке кипения» в рамках медиатура «Как мы делаем настоящий NGFW». Город выбран не случайно: именно здесь началась история компании, а сейчас тут расположен основной R&D-центр компании. За три часа деловой части — девять выступлений, демостенды с нагрузочным тестированием и сессия вопросов-ответов. Редакция CISOCLUB увидела, как устроена компания изнутри (от рыночных исследований и продуктовой стратегии до производства печатных плат и написания сигнатур IPS), послушала выступления спикеров и узнала про новые релизы до их официального объявления. Подробности в обзоре ниже.

Открыл медиатур Александр Левченко, директор-сооснователь UserGate.

Компания, по его словам, начиналась с пяти человек и межсетевого экрана для малого бизнеса. С 2009 года вектор сменился: UserGate инвестирует в собственные программно-аппаратные комплексы и целится в enterprise-сегмент. Сегодня клиентская база компании превышает 8 000 организаций, среди которых заказчики из списка 100 крупнейших компаний России по версии Forbes.

Рынок: почему сейчас

2,5 раза за четыре года

Юлия Косова, руководитель отдела стратегической аналитики UserGate, представила результаты исследования компании по российскому рынку кибербезопасности. Опрос охватил 335 специалистов из ИТ, ИБ и высшего руководства компаний с выручкой от 100 млн рублей за 12 месяцев — от среднего-малого бизнеса (СМБ) до крупнейшего enterprise и госсектора.

Главная цифра: за период с 2021 по 2025 год рынок ИБ вырос в 2,5 раза — со 158 до 366 млрд рублей, со средним темпом около 25% в год. Сетевая безопасность остаётся самым распространённым классом решений: её используют 52% компаний, и именно в этот сегмент входит NGFW. По словам Юлии Косовой, NGFW превратился из «коробки» в инфраструктурное ядро, которое крупный бизнес приобретает как элемент управления сложностью и рисками.

Решения принимаются на фоне трёх проблем.

1 — рост числа угроз и общих требований к ИБ (37% респондентов).

2 — дефицит квалифицированных кадров (32% респондентов).

3 — необходимость в импортозамещении (30% респондентов).

В крупном бизнесе к этому добавляется усложнение инфраструктуры и рост объёмов данных: в сегменте B2E (крупнейший enterprise) эту проблему отмечают 43% опрошенных, а в сегменте старшего B2B (выручка от 5 млдр руб. в год) — 31%. Исследование проводится регулярно, и динамика фиксируется от волны к волне.

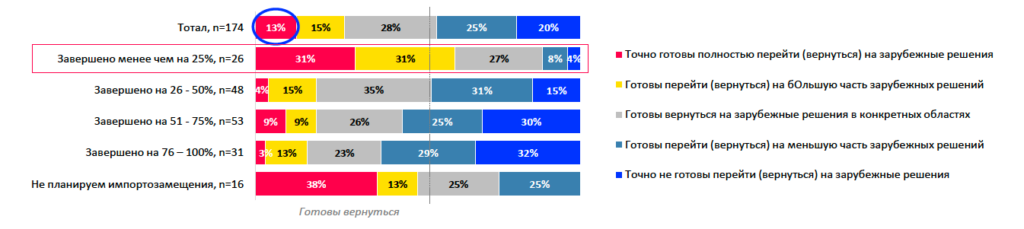

74% на серых схемах

Структурный сдвиг произошёл после 2022 года: 42% российских компаний столкнулись с необходимостью перестроить системы ИБ. В крупных коммерческих компаниях более 70% средств защиты информации российские, что отражает масштаб проведённого импортозамещения. При этом рынок не демонстрирует готовности массово возвращаться к зарубежным вендорам. Лишь 13% респондентов заявляют о готовности полностью перейти обратно на иностранные решения в случае их возвращения. Ещё около 15% допускают частичный возврат. Большинство компаний ориентируются либо на гибридную модель, либо на дальнейшее использование российских продуктов.

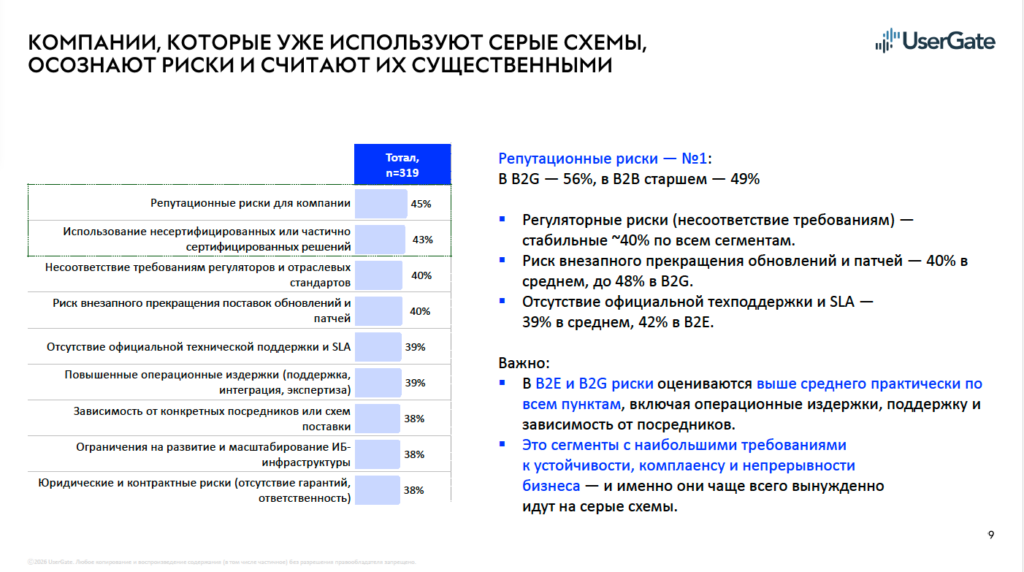

При этом серые схемы работы с ушедшими вендорами остаются массовым явлением. По данным Юлии Косовой, 74% компаний так или иначе используют решения иностранных производителей через неофициальные каналы. Из них 32% делают это ограниченно, для поддержки существующей инфраструктуры, 24% вынуждены из-за отсутствия сопоставимых альтернатив. Ещё 18% продолжают активно использовать иностранные решения и планируют сохранять эту практику. Полный отказ от серых схем остаётся редкостью: в среднем его придерживаются около 9% компаний. В сегменте крупнейших enterprise-компаний с выручкой от 40 млрд рублей (B2E) в выборке не зафиксировано организаций, полностью отказавшихся от подобных практик.

«На текущий момент рынок делает выбор не по идеологии, не по происхождению, а по критериям эксплуатационной необходимости», — подчеркнула Юлия Косова.

При этом компании осознают связанные риски. 45% респондентов называют ключевым репутационный риск, 43% — использование несертифицированных решений, 40% — возможное несоответствие требованиям регуляторов, и ещё 40% — риск прекращения обновлений и технической поддержки. В государственном секторе репутационные риски оцениваются ещё выше — их отмечают 56% респондентов. Подробнее на картинке ниже.

Показательна связь между глубиной импортозамещения и готовностью к возврату. Среди компаний, заместивших менее 25% решений, 60% готовы вернуться к зарубежным вендорам. Но чем дальше компания прошла по этому пути, тем меньше стимулов возвращаться на зарубежные СЗИ. Подробнее на картинке ниже.

Основные барьеры возврата — санкции и риск отключения (55%), требования регуляторов ФСТЭК и ФСБ России (48%), отсутствие поддержки отечественных ОС (41%), русскоязычная поддержка и региональные изменения (32%), высокая (+40% к цене лицензий) стоимость возврата (27%).

Доверие как валюта

Отдельный блок исследования был посвящён факторам удовлетворённости. Юлия Косова рассказала, что команда провела статистический анализ ответов респондентов (регрессионную модель), чтобы определить, какие параметры сильнее всего связаны с общей оценкой поставщика. Результат оказался неожиданным: ни интеграция, ни удобство эксплуатации, ни соответствие потребностям не оказали статистически значимого влияния. Наибольшее влияние в модели продемонстрировал фактор доверия к поставщику.

На слайде исследования связь сформулирована прямо: для рынка «доверие к вендору» — это предсказуемость присутствия, поддержки и жизненного цикла решения.

Связь между рисками серых схем и запросом на доверие, по словам Юлии Косовой, прямая. Рынок боится внезапного ухода вендора и выбирает того, кто не уйдёт. Боится отсутствия SLA и поддержки, и выбирает того, кто гарантирует их. Боится регуляторной неопределённости и выбирает того, чьё присутствие предсказуемо. В условиях серых схем серьёзным бизнесом управляет не функционал, а предсказуемость.

На рынке NGFW компания подкрепляет эту позицию цифрами: по собственным данным UserGate, доля компании выросла с 29% в 2023 году до 36% в 2025-м (с учётом иностранных игроков), а без их учёта составляет около 40%. Объём рынка NGFW в 2025 году оценивается в 47 млрд рублей (в деньгах клиентов). При этом знание бренда UserGate с подсказкой составляет 27% — это четвёртое место среди вендоров. Зрелость российских решений по сетевой безопасности респонденты оценивают в среднем на 3,0 из 5, что указывает на сохраняющийся технологический разрыв, хотя по ключевым функциям он уже воспринимается как приемлемый. Подробнее на картинке ниже.

По оценке Юлии Косовой, в ближайшие годы вендоры будут конкурировать по трём осям: стабильность присутствия на рынке, технологический паритет с зарубежными аналогами и закрытие функциональных разрывов.

Главный вывод исследования: даже при гипотетическом возвращении западных решений рынок уже изменён технологически и нормативно. Гибридный ландшафт возможен, но основа должна быть российской, а серый импорт — временное явление. При этом сами респонденты признают: российские решения пока не полностью сопоставимы с зарубежными, и именно это делает следующие годы критическими для отечественных вендоров.

«Рынок переходит сейчас из фазы замещения в фазу конкуренции по качеству», — резюмировала Юлия Косова.

А как именно UserGate собирается конкурировать в этом новом ландшафте — объяснял следующий спикер.

Стратегия: три домена и два анонса

Два анонса, о которых никто не слышал

Иван Чернов, директор по продуктовой стратегии UserGate, начал с простой модели: бизнес — это люди, которые ежедневно работают с информационными технологиями через бизнес-процессы. ИТ делится на три уровня: активы, инфраструктура и сервисы. Задача кибербезопасности — защищать каждый из этих уровней, не мешая работать.

«Нам нужно работать с защитой информационных технологий, но не в вакууме, не защищать ради защиты, а именно обеспечивать прикладную защиту ежедневных рутинных операций наших заказчиков», — пояснил Иван Чернов.

Исходя из этой модели, спикер обозначил горизонт планирования в пять лет. Развитие строится вокруг трех доменов: сетевая безопасность (флагманский NGFW, SWG, WAF), сетевая инфраструктура, аналитические продукты. NGFW остаётся ядром, но вокруг него выстраивается продуктовая экосистема SUMMA с единым центром управления, общими политиками обработки трафика и интеграцией компонентов по API.

И сразу два анонса, обещанных в начале выступления. Первый: UserGate выпускает SWG (Secure Web Gateway) — шлюз безопасного веб-доступа, новый продукт в линейке сетевой безопасности. SWG контролирует веб-трафик между корпоративными пользователями и интернетом, дополняя NGFW в сценариях, где нужна гранулярная фильтрация веб-контента. Официальная презентация с техническими подробностями и демонстрационными стендами запланирована на конференцию UserGate Open Conf 2026 (25 марта 2026 года, Москва).

Второй анонс — выход в сегмент криптографии, выпуск ГОСТ VPN. По словам Ивана Чернова, компания «долго держала это в секрете» и даже накануне спорила, стоит ли раскрывать информацию до UserGate Open Conf 2026. Подробности криптошлюза на медиатуре раскрывал уже другой спикер — Дмитрий Ткачёв.

WAF: от пилотов к продажам

Помимо новинок, спикер подвёл итоги по уже работающим продуктам. UserGate WAF (Web Application Firewall), выпущенный ранее, за год прошёл путь от первых внедрений до коммерческих отгрузок. С первого года релиза продукт вышел на рынок и начал приносить доход — для компании это было принципиально важно. Результаты за год: более 100 пилотов у крупных заказчиков, четыре релиза с расширением функциональности и двукратное улучшение производительности. На нагрузочных тестах виртуальная машина с 32 ядрами показала 7500 RPS.

«Это хороший показатель для достаточно крупных веб-приложений. Но понятно, что есть ещё куда стремиться. Есть и более требовательные заказчики», — отметил Иван Чернов.

Сеть, аналитика и Raw Data Lake

Второй домен стратегии — сетевая инфраструктура. UserGate заявил о намерении выйти на рынок решений для управления корпоративной сетью: коммутаторы, точки доступа Wi-Fi, облачные решения в формате SASE, SD-WAN и управление идентичностью. По его словам, команда уже сформирована, порядок инвестиций определён на пять лет, а детали обещаны к ближайшему UserGate Open Conf 2026.

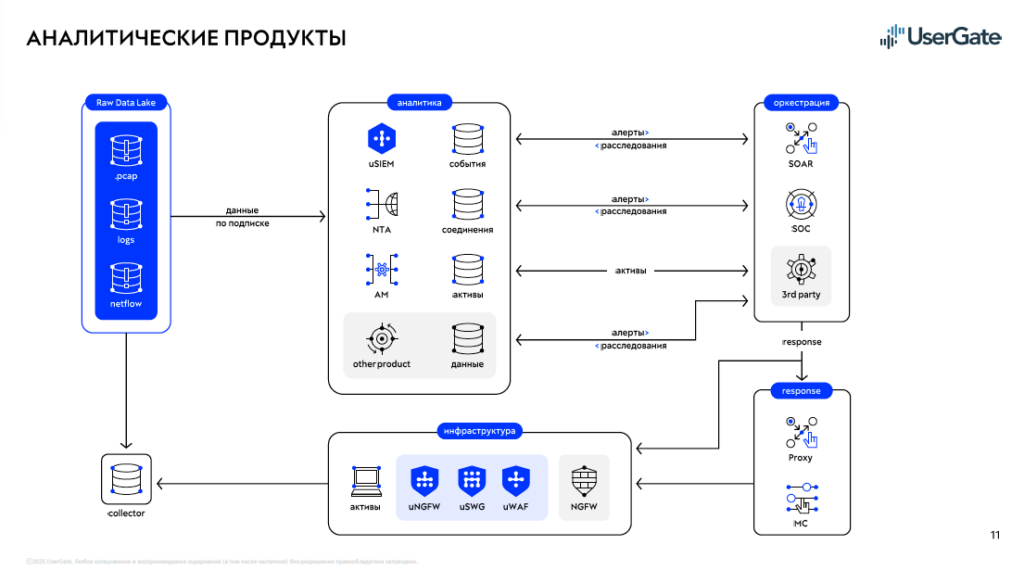

Третий домен — аналитические продукты, которые Иван Чернов назвал «мозговым центром всего, что происходит в инфраструктуре заказчика».

Ключевая концепция — Raw Data Lake: хранилище «сырых» данных, куда стекаются pcap-файлы, логи и netflow со всей инфраструктуры. Поверх этого озера работают аналитические модули: UserGate SIEM (uSIEM) для обработки событий, NTA для анализа сетевых соединений, AM для управления активами. Аналитические модули подключаются к Raw Data Lake по подписке, каждый потребляет только нужный ему срез данных. Оркестрация и реагирование замыкаются через SOAR и SOC с возможностью интеграции сторонних продуктов.

«Мы хотим собирать сырые данные максимального количества источников, до которых сможем дотянуться, а потом подключать к этому наши сервисные функции безопасности, которые будут выкачивать данные, как насос из этого озера и строить модели, искать угрозы, устранять последствия», — отметил Иван Чернов.

Задача всех трех доменов сформулирована одинаково: бесшовно интегрировать кибербезопасность в бизнес-процессы. По словам Ивана Чернова, защита должна работать не в вакууме, а обеспечивать прикладную безопасность ежедневных рутинных операций — от бухгалтерской первички в 1С до сделок в CRM. Стратегия рассчитана на пять лет — срок, который сам спикер назвал «достаточно большим, чтобы не все могли заглянуть так далеко». Но тактические результаты (SWG, обновлённый WAF, перезапуск аналитической платформы) компания планирует показать уже в ближайшие месяцы на UserGate Open Conf 2026.

DCFW: межсетевой экран для дата-центров

Зачем разделили NGFW и DCFW

Кирилл Прямов, менеджер по развитию направления «Сетевая безопасность» UserGate, начал с классификации: в enterprise существуют четыре сценария использования межсетевых экранов — защита периметра, распределённых филиалов, дата-центров и промышленных сетей. Классификация заимствована у Gartner (Critical Capabilities for Network Firewalls, 2023). Для филиалов и промышленных сетей достаточно классического NGFW, но высоконагруженный периметр и дата-центры требуют иного подхода.

«Нельзя за два-три года сделать Enterprise NGFW, который Cisco, Check Point, Palo Alto, Fortinet делали 20–30 лет. Поэтому мы для начала пошли в дата-центры», — пояснил Кирилл Прямов. Логика выбора прагматична: в дата-центрах режимы безопасности ограничены, но требования к производительности и количеству правил максимальны, и это один из самых привлекательных сегментов рынка.

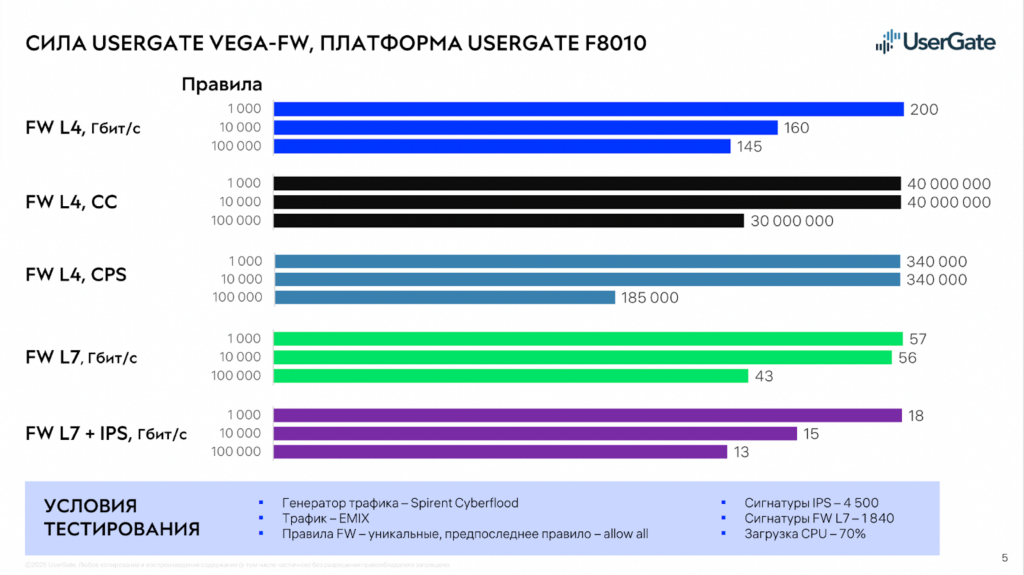

Основой UserGate DCFW стал собственный векторный межсетевой экран VEGA-FW (Vector Engine for Generic Access-control Firewall). На платформе F8010 он обрабатывает 130 000 правил FW L4 OSI, показывая 145 Гбит/с на трафике EMIX при 100 000 правил. Технология патентуется. По словам Кирилла Прямова, при увеличении числа правил на два порядка производительность падает менее чем на 28% — это принципиальное преимущество архитектуры. Результаты тестирования VEGA-FW представлены ниже.

Замена Check Point 64000 в компании из топ-10 РБК

Центральный кейс выступления — импортозамещение Check Point 64000 у крупной корпорации из топ-10 списка РБК. Заказчик обратился к UserGate в 2024 году на фоне требований Указа Президента №250 о переходе субъектов КИИ на отечественные средства защиты информации. Существующее решение Check Point обеспечивало до 880 Гбит/с на FW L4 OSI и до 252 Гбит/с с IPS (характеристики заменяемого оборудования), а его замена, по оценке партнёра, стоила бы около 1 млрд рублей.

Требования заказчика включали поддержку более 85 000 правил FW L4 OSI, опыт миграции с Check Point, зрелость сетевых функций, сертификат ФСТЭК России, централизованное управление и премиум-поддержку 24/7/365. Сотрудничество началось в 2024 году, а в январе 2025-го решение было введено в боевую эксплуатацию.

Результат: 40 программно-аппаратных комплексов DCFW в ЦОД (30 × F8010, 4 × F8000, 6 × E3010), объединённых в 20 кластеров Active-Passive. Каждый кластер обеспечивает до 15 Гбит/с на FW L4 с IPS при 85 000 правил. Дополнительно в филиалах установлено 254 устройства NGFW (100 × D200, 154 × C150). Централизованное управление и сбор логов реализованы через UserGate MC и UserGate LogAn.

«У нас уже год работает решение в ЦОДе одного из крупнейших в России заказчиков. Это опыт, который мы копили долгие годы, и реальные внедрения», — подчеркнул Кирилл Прямов.

Катунь-2: FPGA-ускоритель и платформы нового поколения

Вторая половина выступления была посвящена аппаратному будущему. Новые платформы E3050 (1 CPU, 128 ядер) и F8050 (2 CPU, 256 ядер) построены на архитектуре ARM вместо x86 — это одновременно задел под энергоэффективность и под импортозамещение процессоров. Схемотехника собственной разработки, сетевые карты меньшего размера (0,5U), аппаратный RAID1 с горячей заменой SSD, два блока питания и шесть вентиляторов с горячей заменой. Релиз намечен на первую половину 2027 года.

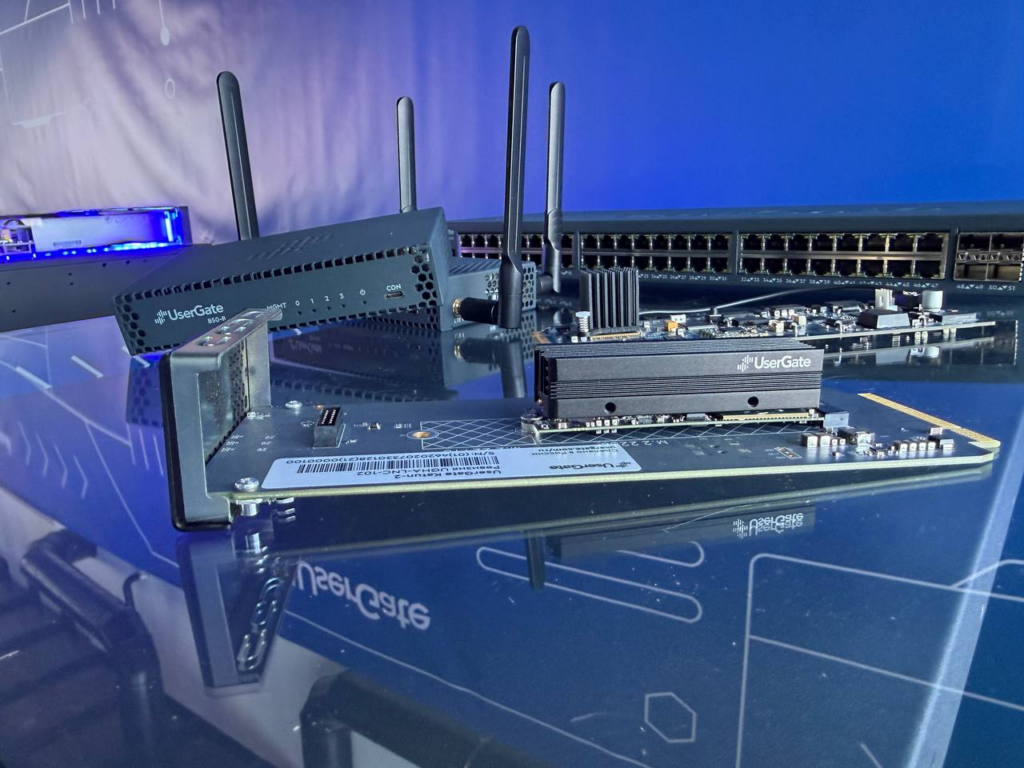

Отдельная история — встраиваемый аппаратный ускоритель «Катунь-2» на базе FPGA.

Карта формата PCI-Express и M.2 вставляется в существующие платформы серий D, E и F. Один ускоритель обеспечивает 12 Гбит/с аппаратного IPS при 4 500 сигнатурах на трафике EMIX. Четыре карты можно объединить и получить 48 Гбит/с.

«Такого никто никогда в России не делал. Сейчас в производстве находится тысяча штук. К лету этого года мы готовы выйти с этим продуктом на рынок», — заявил Кирилл Прямов. На 2027 год запланировано ускорение site-to-site VPN и TLS-инспекции.

Также было представлено гибридное устройство для защиты ЦОД enterprise-заказчиков — UserGate DCFW G9800.

Оно объединяет программную платформу F8010 (control plane) и FPGA (data plane). Характеристики: 300 Гбит/с на FW L4 OSI при 100 000 правил (HTTP 524 KB), 200 Гбит/с на EMIX, 40 Гбит/с с IPS (4 500 сигнатур), 700 000 новых сессий в секунду и 40 млн одновременных соединений. В отличие от x86 FPGA обрабатывает elephant flows — тяжёлые долгоживущие сессии, характерные для дата-центров: репликация баз данных, резервное копирование, потоки видеонаблюдения. Релиз — лето 2026 года.

Самое амбициозное устройство — прототип FG-2.

FG-2 оснащено 8 портами QSFP28 по 100 Гбит/с, ARM-процессором на 256 ядер и FPGA в три раза мощнее, чем в UserGate FG. Прогнозная производительность — 800 Гбит/с на FW L4 OSI при 100 000 правил на emix-трафике. Устройства поддерживают кольцевое стекирование через Interlaken: N устройств по 800 Гбит/с масштабируются линейно. Готово два экземпляра, релиз намечен на вторую половину 2027 года.

Софт: от собственной ОС до криптошлюза

359 инженеров и экосистема UserGate SUMMA

Дмитрий Ткачёв, директор по программной разработке UserGate, начал с масштаба: в R&D-центре компании работают 359 инженеров, за последний год прибавилось 146 человек, а с 2020 года команда выросла в десять раз. Центры разработки расположены в Новосибирске, Санкт-Петербурге, Москве, Томске и Минске.

«Это высококлассные инженеры, которых мы собираем буквально по крупицам по нашей стране», — подчеркнул Дмитрий Ткачёв.

За последние три года продуктовая линейка программной разработки выросла с четырёх до девяти решений. Все они объединены в экосистему UserGate SUMMA с единым центром управления (UserGate Management Center, uMC), общими политиками обработки трафика и интеграцией компонентов по API и CLI. Принципиальное отличие от ряда конкурентов — собственная архитектура и реализация, а не компоновка из open-source библиотек, что обеспечивает контроль полного жизненного цикла продуктов.

В линейку входят uDCFW, uNGFW, uWAF, uSIEM, uLogAnalyzer, клиент удалённого доступа uClient и другие продукты и сервисы. uMC выполняет роль центрального звена: распространяет конфигурации, управляет политиками и обеспечивает мониторинг всей инфраструктуры. Отдельно спикер упомянул UserGate InfraTwin — систему создания цифрового двойника корпоративных сетей, которую компания пока использует внутри, но на которую уже есть внешний спрос.

Фундамент экосистемы — собственная операционная система uOS (ранее — UGOS), в которую компания инвестирует более 15 лет. uOS построена на базе Linux, но с полным контролем сетевого стека: от момента поступления пакета на сетевой интерфейс до финального вердикта. По словам Дмитрия Ткачёва, именно контроль ОС позволяет часть критичных задач выгружать на аппаратный уровень — в частности, на FPGA-ускорители. Это даёт конкурентное преимущество перед вендорами, ограниченными только программными решениями.

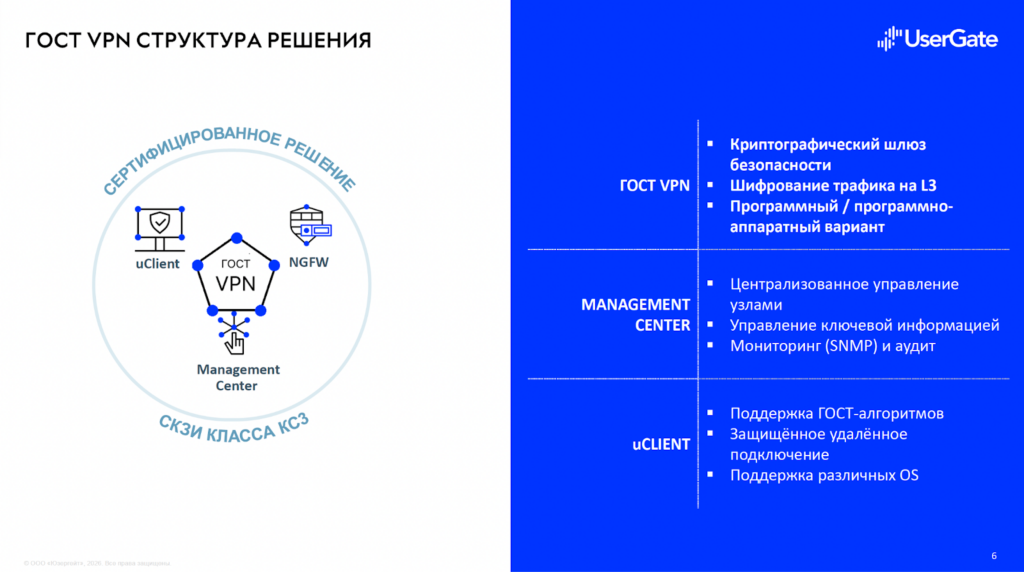

ГОСТ VPN: три компонента и сертификация ФСБ России

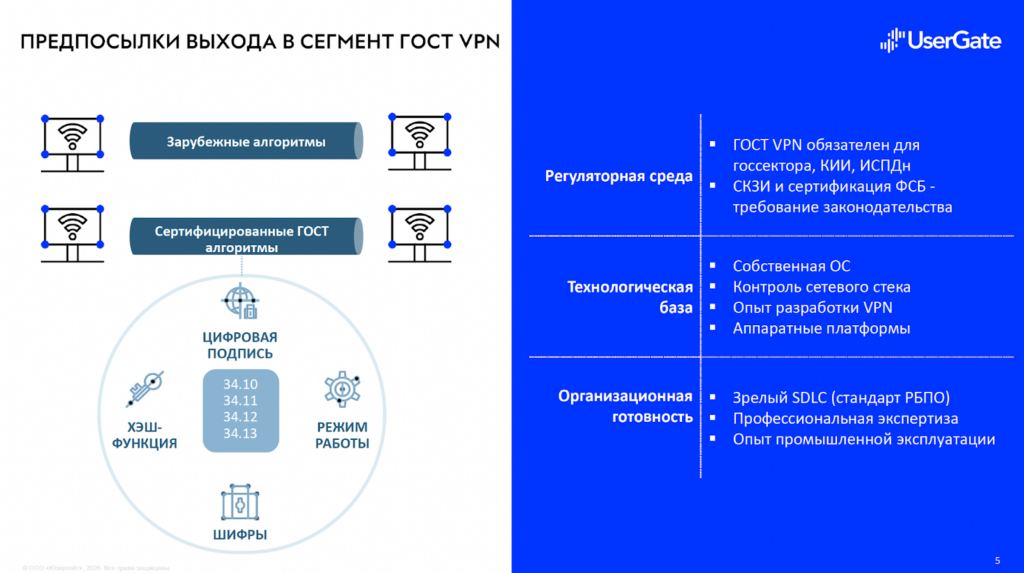

Главный анонс выступления — выход UserGate в сегмент ГОСТ VPN.

Криптографический шлюз обязателен для соблюдения требований регуляторов, в том числе для госсектора, субъектов КИИ и систем, обрабатывающих персональные данные.

Решение состоит из трёх компонентов: криптошлюз (шифрование трафика на L3 по алгоритмам серии ГОСТ — 34.10, 34.11, 34.12, 34.13), uMC для централизованного управления узлами и ключевой информацией и кроссплатформенный клиент uClient для Linux, macOS и Windows. Клиент был полностью переписан — компания отказалась от подхода с отдельными продуктами для каждой ОС в пользу единой кроссплатформенной кодовой базы.

«То, что я рассказываю — это не констатация намерений. Это продукт, который уже находится в хорошей стадии готовности. Сейчас идут внутренние тесты, и на конференции UserGate Open Conf 2026 мы будем показывать живые стенды», — заявил Дмитрий Ткачёв.

Дорожная карта: во втором квартале 2026 года — MVP с функциональным прототипом, в четвёртом квартале 2026 — заключение исследовательской лаборатории и пилоты у клиентов, в первом квартале 2027 года — сертификация ФСБ России на класс КС3, во втором квартале 2027 — старт коммерческих продаж.

Для подготовки к сертификации компания внедрила стандарт РБПО — российский аналог SDLC, регламентирующий безопасную разработку на всех стадиях: от архитектуры и требований до релиза. По словам Дмитрия Ткачёва, перестройка процессов заняла полтора года и затронула не только инженерный состав, но и всю компанию.

Железо: от схемотехники до пылезащитных заглушек

Fabless, но не бесконтрольно

Сергей Чарынцев, директор по аппаратной разработке UserGate, объяснил, зачем компании собственная аппаратная разработка, если можно покупать готовые серверные платформы.

Причин четыре: глубокая интеграция железа и софта, которая невозможна на типовых платформах; технологический суверенитет — независимость от импортных поставщиков; соответствие требованиям КИИ к доле отечественных компонентов в доверенных платформах; единая техподдержка 24/7, закрывающая и программную, и аппаратную часть.

Линейка насчитывает семь моделей аппаратных платформ — от компактного X10 до высокопроизводительного FG и нового E3050 — плюс FPGA-ускоритель «Катунь-2», о котором подробно рассказывал Кирилл Прямов в блоке про DCFW.

UserGate проектирует всё самостоятельно, а производство размещает у отечественных подрядчиков.

В команде работают схемотехники, топологи печатных плат, конструкторы, FPGA-разработчики и программисты. Полный цикл включает схемотехнику, разводку PCB, 3D-моделирование, конструкторскую документацию по ЕСКД, симуляцию целостности сигналов (signal integrity) и термическое моделирование (CFD). Готовые платы проходят тестирование и отладку в собственной лаборатории.

«Мы являемся fabless-компанией. Это означает, что UserGate проводит полный цикл разработки аппаратных платформ — от идеи до конструкторской документации, а непосредственное производство размещаем на контрактной площадке», — пояснил Сергей Чарынцев.

Дизайн как инженерная дисциплина

Выступление продолжила Виктория Хромова, промышленный дизайнер UserGate. Промышленный дизайн в компании — не декорация: Хромова описала три принципа клиентоориентированного подхода к корпусам и комплектующим.

Первый — удобство эксплуатации. Вентиляторы с горячей заменой позволяют обслуживать устройство без остановки, а выдвижная планка на передней панели содержит этикетку с серийным номером, MAC-адресами и другой сервисной информацией — инженеру не нужно лезть за стойку. На корпусе предусмотрены металлические шильдики для гравировки: заказчик может нанести инвентарный номер или название подразделения прямо на устройство.

Второй — экологичность. Компания перешла на упаковку из переработанного картона без пластиковых вставок.

Третий — внимание к мелочам, которые обычно игнорируются. В комплект поставки входят пылезащитные заглушки для неиспользуемых портов — деталь, которая кажется незначительной, но продлевает срок службы оптических разъёмов в пыльных серверных.

Выступления Чарынцева и Хромовой замкнули производственную цепочку: от кода (SoftWare) через плату (HardWare) до упаковки и комплектации. Оставалось показать, как всё это работает после поставки заказчику.

Поддержка и экспертиза: от базы знаний до собственных сигнатур

KCS, нейропоиск и 20% упреждённых заявок

Продукт сам по себе — половина уравнения. Вторая половина начинается после поставки, когда заказчик сталкивается с вопросами эксплуатации. Дмитрий Ошкуков, директор по технической поддержке UserGate, пришёл в компанию в 2023 году после работы в Parallels, Ingram Micro и Datacom, где руководил распределёнными командами поддержки и профессиональных сервисов.

Ожидания клиентов он разделил на три уровня: скорость ответа, экспертиза инженера и на первом месте — желание вообще не обращаться в поддержку. Именно третий пункт определил вектор трансформации.

«Больше всего клиенты хотят не обращаться в техподдержку вообще в принципе», — пояснил Дмитрий Ошкуков.

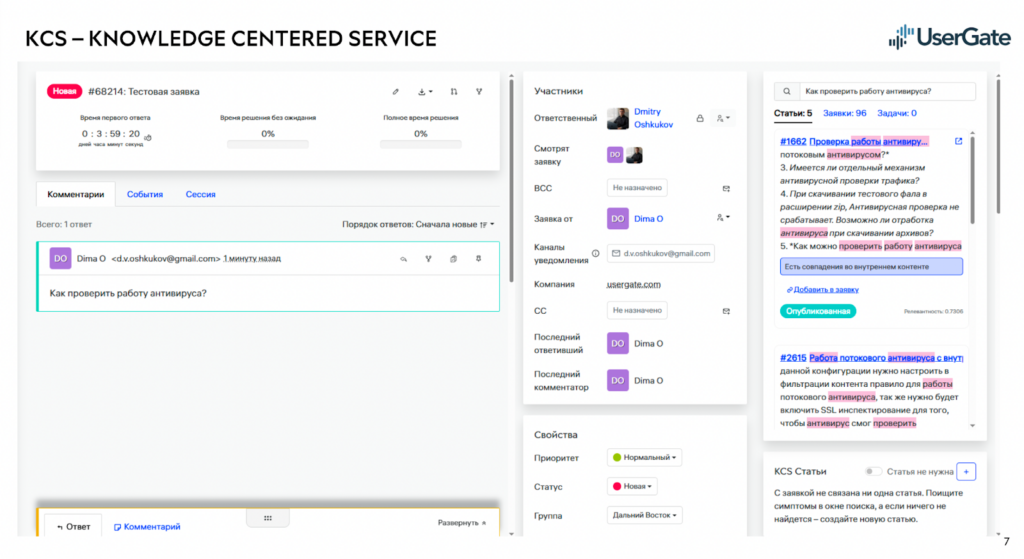

Инструментом стала методология KCS (Knowledge-Centered Service) — подход, при котором создание базы знаний встроено непосредственно в рабочий процесс инженеров.

В отличие от классической схемы с выделенными техническими писателями, статьи пишут сами инженеры поддержки прямо в helpdesk-системе в том же окне, где ведётся переписка с клиентом. Функционал разделён на четыре экспертные области, в каждой из которых работает SAO (Support Area Owner) — эксперт, отвечающий за то, чтобы инженер не оставался один на один с тупиковой ситуацией.

Следующий шаг — нейропоиск: когда клиент начинает создавать заявку, система автоматически подбирает релевантные статьи и генерирует структурированный ответ на основе базы знаний. По словам Дмитрия Ошкукова, 20% заявок сейчас решаются ещё на этапе создания — клиент находит ответ, не дожидаясь инженера. Это около 400 обращений в месяц и порядка 5 000 в год. Целевой показатель после внедрения нейропоиска — 30%.

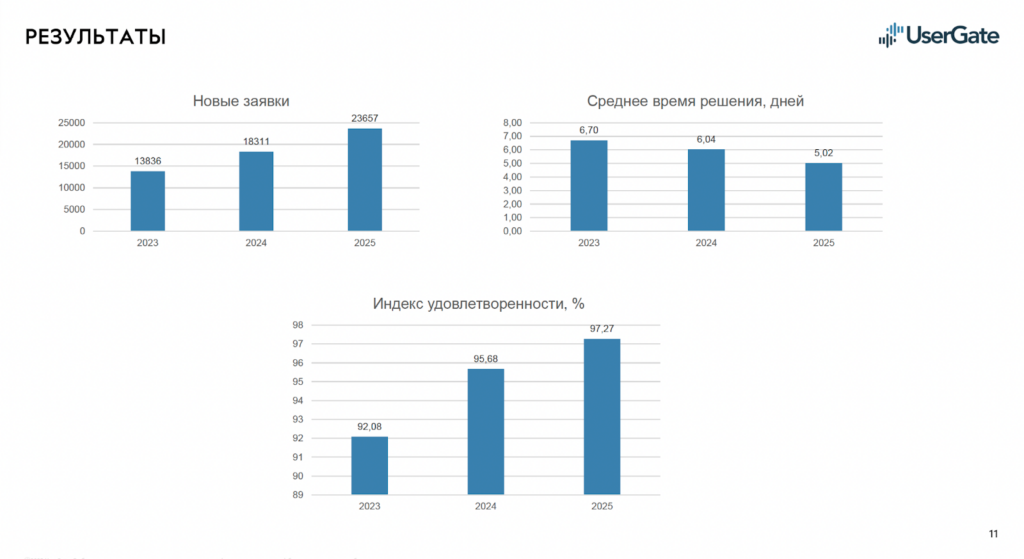

Результаты за три года выглядят парадоксально: число заявок выросло на 71% (с 13 836 в 2023 году до 23 657 в 2025-м) — следствие роста клиентской базы. При этом среднее время решения сократилось на 25% (с 6,7 до 5,02 дня), а индекс удовлетворённости поднялся с 92% до 97%.

Завершая выступление, Дмитрий Ошкуков процитировал Льюиса Кэрролла: «Здесь нужно бежать со всех ног, чтобы только оставаться на месте. А чтобы попасть в другое место, нужно бежать как минимум вдвое быстрее».

uFactor: 1 900 приложений, 11 000 правил и ни одной чужой сигнатуры

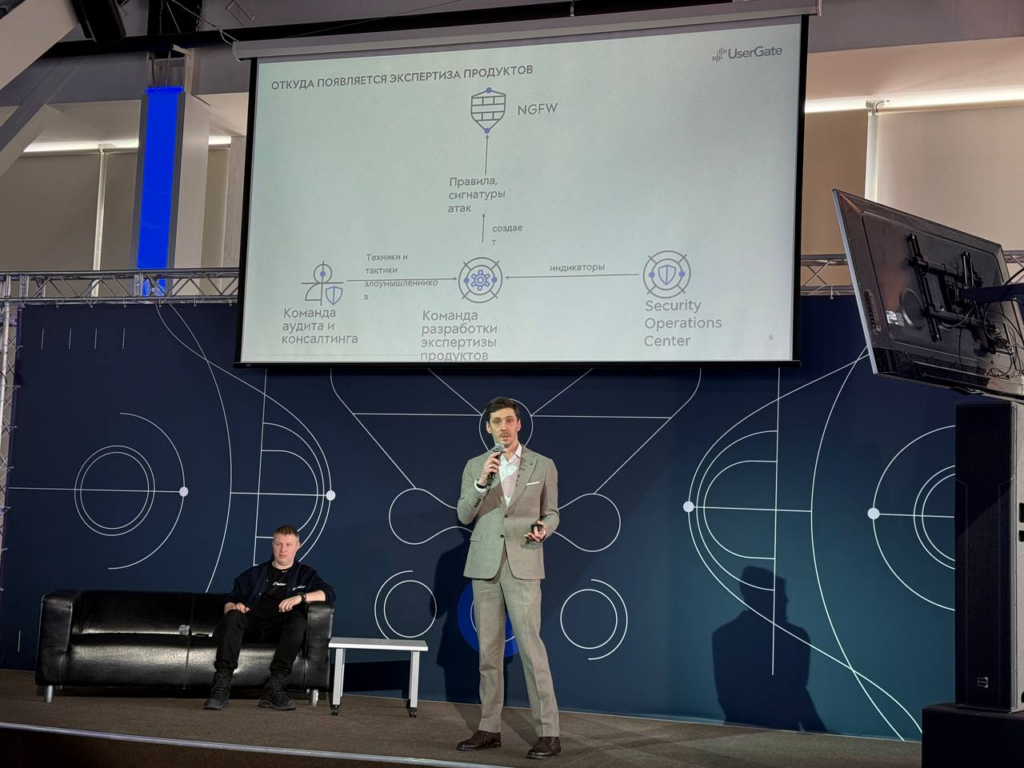

Железо и софт защищают инфраструктуру ровно настолько, насколько качественна экспертиза внутри них — набор сигнатур и правил, превращающий межсетевой экран из фильтра пакетов в систему обнаружения атак. За эту экспертизу в UserGate отвечает подразделение uFactor. Дмитрий Шулинин, директор UserGate uFactor, представил структуру, процесс и цифры.

uFactor объединяет три команды: разработку экспертизы продуктов (сигнатуры и правила для NGFW), Security Operations Center (SOC) и аудит с консалтингом. Все три направления подпитывают друг друга: SOC собирает индикаторы компрометации с реальных инцидентов, команда аудита исследует техники и тактики злоумышленников, а разработчики экспертизы на основе этих данных создают правила обнаружения.

Сырьё для сигнатур поступает из шести категорий источников: сообщество (GitHub — мониторинг по тегам vulnerability, exploit, CVE и др.), порталы вендоров и базы уязвимостей, отчёты независимых исследователей, рассылки ИБ, Dark Web и Telegram-каналы, а также данные российских регуляторов — НКЦКИ, ФСТЭК России, ФинЦЕРТ.

Каждый экземпляр экспертизы проходит семиэтапный жизненный цикл: от запроса и оценки приоритета через стендирование (моделирование вредоносного воздействия), сбор артефактов, разработку и тестирование до фильтрации на образцах реального корпоративного трафика и финальной сборки пакета обновления. Приоритизация строится по семи критериям — от вектора атаки и сложности воспроизведения до наличия публичного эксплойта и географической распространённости.

Дмитрий Шулинин особо подчеркнул три принципа: максимальный охват источников, строгая приоритизация и масштабное тестирование — чтобы сигнатуры не создавали ложных срабатываний и при этом эффективно блокировали целевые атаки.

На текущий момент NGFW от UserGate распознаёт более 1 900 сетевых приложений и блокирует более 11 000 видов атак через модуль системы обнаружения вторжений (СОВ).

«Все эти сигнатуры — это полностью собственная разработка. Мы не импортируем из open-source решений сигнатуры (Snort, Suricata)», — заявил Дмитрий Шулинин.

Что дальше

Медиатур зафиксировал текущую точку: UserGate занимает, по собственным оценкам, около 40% российского рынка NGFW (без учёта зарубежных вендоров) и готовит переход от импортозамещения к конкуренции по качеству. Дорожная карта, представленная в Новосибирске, выглядит плотно.

Ближайшие даты: 25 марта 2026 года на конференции UserGate Open Conf 2026 в Москве компания обещает показать живые стенды криптошлюза ГОСТ VPN и представить Secure Web Gateway (SWG).

Летом 2026-го планируются поставки FPGA-ускорителя «Катунь-2» и гибридного устройства G9800 с заявленной производительностью до 300 Гбит/с на FW L4 OSI.

MVP криптошлюза ожидается во втором квартале 2026-го, заключение исследовательской лаборатории и пилоты у клиентов — в четвёртом квартале 2026-го, сертификация ФСБ России на класс КС3 — в первом квартале 2027-го, старт коммерческих продаж — во втором квартале 2027-го.

В первой половине 2027 года должны выйти платформы нового поколения E3050 и F8050 на процессорах ARM, а прототип FG-2 с прогнозной производительностью 800 Гбит/с намечен на вторую половину 2027 года.

Насколько амбициозные сроки совпадут с реальными — покажут ближайшие кварталы. Следить за выполнением дорожной карты можно будет начиная с UserGate Open Conf 2026 в марте.