Хакеры активно эксплуатируют критическую уязвимость Oracle WebLogic

ИБ-эксперты отмечают, что киберпреступники со всего мира сейчас активно ищут серверы, на которых работают экземпляры Oracle WebLogic, которые уязвимы для критической проблемы, позволяющей получить контроль над системой без аутентификации и особенных усилий.

При проведении атак на Oracle WebLogic используется уязвимость CVE-2020-14882, которая имеет рейтинг по CVSS 9,8/10, поэтому есть возможность взламывать системы с помощью обычных запросов http get. Уязвимыми версиями Oracle WebLogic Server являются: 10.3.6.0.0, 12.1.3.0.0, 12.2.1.3.0, 12.2.1.4.0 и 14.1.1.0.

Компания Oracle же объявила ранее о срочном устранении уязвимости с помощью выпуска внеочередного обновления безопасности.

Йоханнес Ульрих, глава департамента исследований института SANS, отмечает, что попытки взлома приманок исходят от множества американских, восточноевропейских, азиатских IP. Многие из них – просто цели pinging, но один старается выполнить команду cmd/c, с помощью которой запускается команда, указанная в строке, а после завершается.

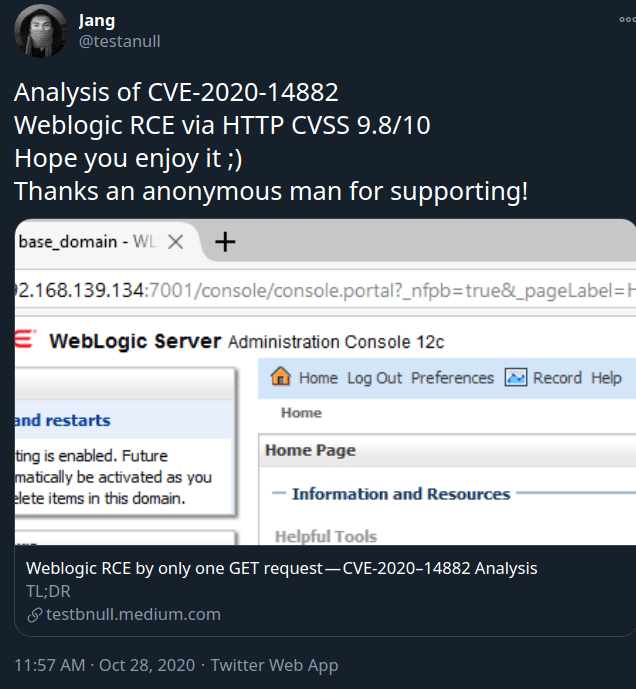

Институт SANS сейчас оповещает всех соответствующих интернет-провайдеров о киберпреступной деятельности. Йоханнес Ульрих отмечает, что попытки использования эксплойтов, которые фиксируются приманками, просто выполняют проверку уязвимости системы. Эксплойт, который применяется при проведении атак, с высокой долей вероятности базируется на технических деталях, которые были опубликованы вчера экспертом по информационной безопасности Янгом:

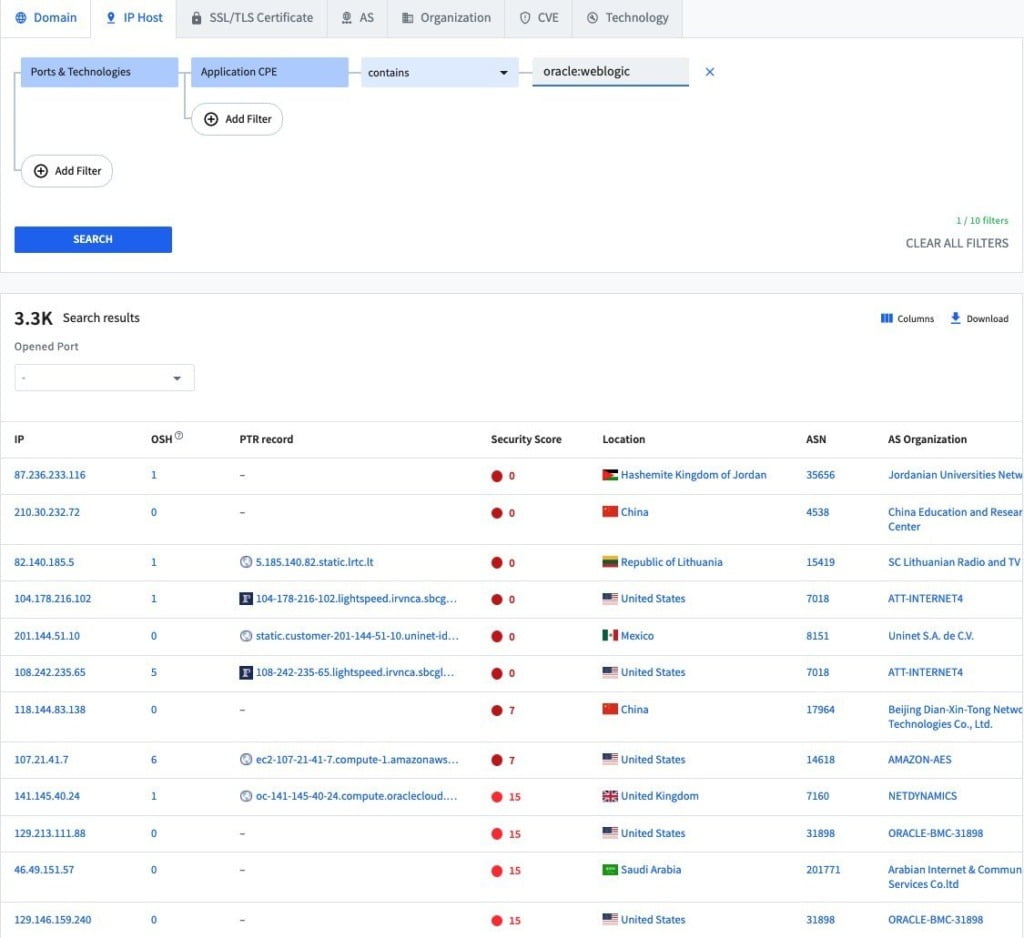

Если использовать поиск в движке Spyse для сканирования и сбора разведывательной информации с открытых активов, то можно видеть, что есть более 3 тыс. серверов Oracle WebLogic, которые доступны через общедоступный интернет, и потенциально уязвимых для CVE-2020-14882:

Кибератаки, выявленные институтом SANS, были зафиксированы примерно через неделю после того, как компания Oracle объявила о выпуске соответствующего патча. Но специалистов по кибербезопасности из SANS это не удивляет, потому что они отмечают тривиальность эксплуатации этой критической уязвимости и общедоступность кода эксплойта. Использование патча от Oracle – это оптимальное решение для защиты от данных атак.