Хакеры проводят массовые фишинговые атаки на украинских военных в Signal

Изображение: appshunter.io (unsplash)

Украинская служба реагирования на компьютерные инциденты (CERT-UA) сообщила о серии атак, нацеленных на сотрудников оборонных предприятий и военнослужащих. Для рассылки вредоносного программного обеспечения злоумышленники используют взломанные учетные записи Signal.

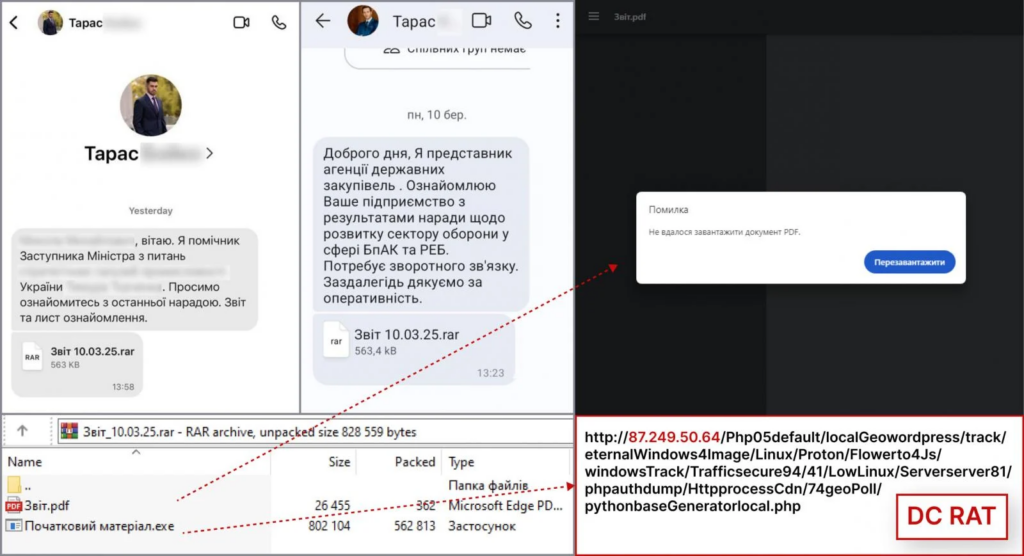

CERT-UA зафиксировала, что атаки стартовали в этом месяце. Злоумышленники отправляют сообщения в Signal, прикрепляя к ним архивы, маскируя их под отчёты о проведённых совещаниях. Поскольку письма приходят от реальных контактов, адресаты с большей вероятностью открывают файлы.

Внутри архива находится PDF-документ и исполняемый файл. Первый играет роль приманки, побуждая получателя запустить второй. После открытия исполняемого файла активируется криптор DarkTortilla, который расшифровывает и устанавливает троян удалённого доступа Dark Crystal RAT (DCRAT).

CERT-UA связывает эту активность с группировкой UAC-0200, которая использует Signal для подобных атак с лета 2024 года. В ходе последней волны атак мошенники изменили тематику фишинговых писем, добавив актуальные вопросы, связанные с военной сферой Украины. В бюллетене CERT-UA отмечается, что с февраля 2025 года в подобных сообщениях чаще встречаются упоминания о беспилотниках, радиоэлектронной борьбе и других передовых военных разработках.

В феврале 2025 года специалисты Google Threat Intelligence Group (GTIG) зафиксировали активность, приписываемую российским хакерам. Они использовали функцию Signal «Связанные устройства», чтобы получить доступ к интересующим их аккаунтам.

Эксперты рекомендуют отключить автоматическое скачивание вложений и проявлять осмотрительность при открытии файлов. Также следует регулярно проверять список подключённых устройств в Signal, обновлять приложение до актуальной версии и активировать двухфакторную аутентификацию для повышения безопасности.