Эволюция ботнета AIRASHI: угроза кибербезопасности 2024 года

Изображение: blog.xlab.qianxin.com

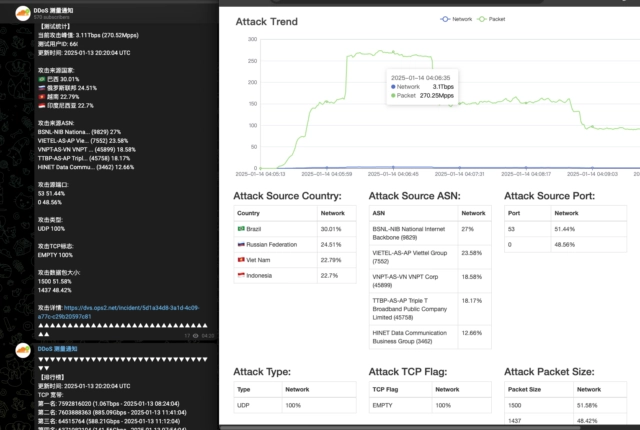

В августе 2024 года мир заполнился тревожными новостями о масштабных кибератаках, организованных группой злоумышленников. Эти атаки проводились четырьмя волнами и были нацелены на геймеров в часы пиковой онлайн-активности. Злоумышленники смогли осуществить непрерывные атаки на сотни серверов Steam и Perfect World, охватив 13 регионов по всему миру.

Тактика и методы атак

Ботнет, на который ориентировались злоумышленники, идентифицировал себя как AISURU. После начала атак в сентябре 2024 года AISURU приостановил свою деятельность, но в октябре возобновил ее с новыми возможностями. В результате стало известно о появлении обновленной версии ботнета — AIRASHI, обладающего рядом отличительных черт:

- Использование уязвимости Cambium Networks в cnPilot 0DAY;

- Шифрование RC4 для выборки строк;

- Проверка HMAC-SHA256 и шифрование chacha20 для связи с командным сервером;

- Стабильная возможность проведения DDoS-атак на уровне T.

Инфраструктура и распространение

AIRASHI имеет надежную инфраструктуру управления (CNC), включающую почти 60 IP-адресов с разрешением доменных имен, зафиксированных в различных странах и у поставщиков услуг. Это, вероятно, направлено на повышение устойчивости ботнета и усложнение его демонтажа.

Детальный анализ показал, что AIRASHI распространяется через уязвимость NDAY и слабые пароли TELNET, используя возможности 0DAY. Ботнет постоянно эволюционирует, предлагая обновленные версии с поддержкой прокси-сервисов наряду с основными DDoS-функциями и возможностями выполнения системных команд.

Таргет и имплементация

Целями AIRASHI являются организации по всему миру из различных отраслей, а координация атак происходит из таких стран, как Китай, Соединенные Штаты, Польша и Россия. Ботнет не имеет определенных предпочтений к целям и ежедневно атакует несколько сотен объектов.

Новые версии и технологии

Новая вариация, Kitty, связанная с AISURU, появилась в октябре 2024 года и была оптимизирована с использованием прокси-сервера socks5 для обмена данными C2. Она включает в себя:

- Шифрование 250 прокси-серверов и 55 C2 в таблице строк;

- Эволюцию методов сбора данных C2 — от разрешения IP-адресов до внедрения шифрования base64 и chacha20.

Передовые технологии и структура команд

Сетевые протоколы, использованные в AIRASHI, комбинируют HMAC-SHA256 и CHACHA20 для проверки и шифрования сообщений, вводя новую структуру команд, включая команды DDoS с идентификаторами AttackID и функции обратной оболочки.

Среди образцов AIRASHI выделяются три основных типа:

- AIRASHI-DDoS — ориентирован на DDoS-атаки;

- Go-Proxisdk — функционирует как прокси-инструмент;

- AIRASHI-Proxy — реализует возможности прокси-сервера с закрытым протоколом.

Заключение: угроза растет

Варианты ботнета AIRASHI сохраняют сходство в методах расшифровки строк, используя 16-байтовый ключ и алгоритм RC4, иногда с добавлением юмористических ссылок в результаты расшифровки. Таким образом, AIRASHI представляет собой усовершенствованную версию оригинального AISURU, расширяя возможности и изощренность действий хакеров.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу. Ознакомиться подробнее с отчетом можно по ссылке.