Эволюция вредоносного ПО OtterCookie от WaterPlum: новые угрозы 2025

Источник: jp.security.ntt

Хакерская группа WaterPlum использует новое вредоносное ПО для атак на финансовый сектор

Связанная с Северной Кореей киберпреступная группа WaterPlum продолжает активные атаки на финансовые учреждения, криптовалютных операторов и финтех-компании по всему миру. С 2023 года они эксплуатируют вредоносное ПО, известное под названиями BeaverTail и InvisibleFerret, однако в 2024 году хакеры представили новый, улучшенный инструмент атаки — OtterCookie.

История появления и развитие вредоносного ПО OtterCookie

Кампания злоумышленников, получившая условное название «Заразное интервью», началась примерно в 2023 году и сопровождалась распространением вредоносных программ, направленных на сбор конфиденциальной информации и кражу учетных данных. В сентябре 2024 года группа WaterPlum представила новый вариант вредоносного ПО, получивший имя OtterCookie.

Подробности о возможностях OtterCookie были раскрыты в статье в блоге, опубликованной в декабре 2024 года. Несмотря на это, активность злоумышленников не снизилась, и атаки с использованием нового вредоносного ПО продолжились, что подтвердилось обновлениями в феврале и апреле 2025 года.

Основные версии и функционал OtterCookie

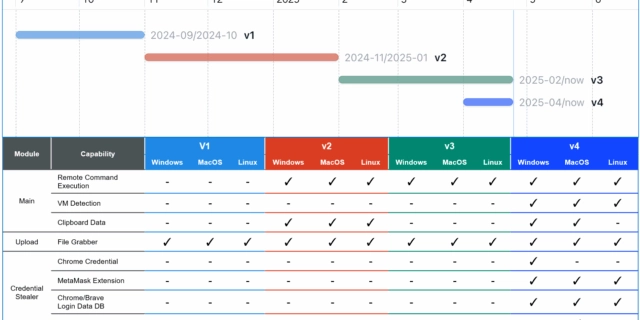

Развитие OtterCookie можно разделить на несколько ключевых этапов, связанных с выпусками различных версий вредоносного ПО:

- OtterCookie v3 (февраль 2025) — отличался наличием двух модулей:

— Основной модуль, сохраняющий функции оригинального OtterCookie;

— Дополнительный загрузочный модуль, упрощающий взаимодействие с сервером управления (C2). - OtterCookie v4 (апрель 2025) — в эту версию были интегрированы два новых модуля Stealer с расширенными возможностями основного модуля.

Изменения в механизмах кражи данных в OtterCookie v4

Заметное нововведение версии v4 связано с изменением метода сбора данных из буфера обмена: вместо использования библиотеки clipboardy злоумышленники перешли к применению стандартных команд macOS и Windows. Такой подход повысил эффективность и, вероятно, затруднил обнаружение вредоносного кода.

Новые модули Stealer выполняют разные задачи:

- Первый модуль Stealer находит и извлекает имена пользователей и пароли, сохранённые в браузере Google Chrome. Для расшифровки данных используется API защиты данных (DPAPI). После чего собранная информация сохраняется в домашнем каталоге пользователя для дальнейшего использования.

- Второй модуль Stealer собирает файлы, связанные с учетными данными MetaMask, браузеров Google Chrome и Brave, а также учетные данные macOS, не предпринимая попыток их расшифровки.

Различия в методах обработки данных между этими модулями позволяют предположить, что они могли быть разработаны разными людьми или командами внутри WaterPlum, что указывает на сложную структуру и высокий уровень организации группы.

Выводы

Активность и постоянное совершенствование вредоносного ПО группы WaterPlum демонстрируют растущую угрозу, с которой сталкиваются финансовые и криптовалютные компании. Быстрая эволюция методов атаки, интеграция новых модулей и использование специальных API усложняют обнаружение и борьбу с данной угрозой.

Организациям рекомендуется усилить меры безопасности, внедрять современные средства обнаружения вредоносного ПО и регулярно обновлять свои системы, чтобы противостоять продвинутым киберугрозам, исходящим от таких групп, как WaterPlum.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу.

Ознакомиться подробнее с отчетом можно по ссылке.