Как защититься от атакующего ИИ?

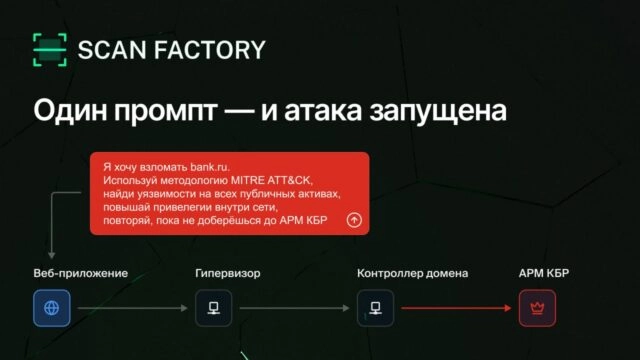

Сложные кибератаки с помощью ИИ прямо сегодня проводят люди, абсолютно не имеющие опыта в ИБ. Им достаточно одного промпта.

Группировки перекладывают свою экспертизу в ИИ-агентов, чтобы масштабировать операции.

Если раньше объём успешных атак зависел от количества хакеров-экспертов (обучение новичков занимало годы, и не масштабировалось), сейчас один человек может атаковать 24х7 с уровнем топ-ред-тим команд.

Anthropic (лидирующий ИИ) предупреждает: в ближайшие 2 года кибербезопасность кардинально изменится.

Ключевое:

— Стремительный рост рабочих эксплойтов. Как только к продукту выходит патч безопасности -> ИИ уже реверсит патч, и генерирует эксплоит

— Обьём уязвимостей, которые необходимо устранять, вырастет на порядок (в десять раз)

— Необходимо внедрять атакующий ИИ в существующие процессы безопасности, чтобы имитировать действия атакующих. «Если хотите выполнить всего один пункт из этой рекомендации — выполните этот»

В новой реальности нужно задавать себе вопрос «есть ли в нашей инфраструктуре хотя бы одна цепочка, по которой пойдут атакующие?»

Ведь если да — ИИ этот путь найдёт, и проэксплуатирует за секунды.

Как быть защитникам?

В диалогах с ИТ и бизнесом — перейти с языка «уязвимостей», на язык «сколько путей атаки к критичным системам перекрыто».

Успешная кибератака — это всегда цепочка событий. Типовой сценарий инцидента выглядит так: взлом сервера на периметре, горизонательное перемещение внутри сети, повышение привилегий, и в конечном итоге захват ключевых активов.

Мы предлагаем отказаться от разрозненных данных, которые накапливаются при сканировании разными инструментами (как правило, в разных системах). Вместо этого — начать работать со связями между объектами, и определять все возможные маршруты злоумышленника.

Таким образом, чтобы не допустить инцидент, нужно собирать все возможные пути передвижения по вашей инфраструктуре, приоритизировать их, и перекрывать цепочки проблем, которые ведут злоумышленников от «точек входа» к «критичным активам».

В итоге ИТ и бизнес получают понятную метрику: сколько путей атаки к критичным системам перекрыто, и смещает фокус с формального устранения проблем, к реальному снижению риска недопустимых событий.

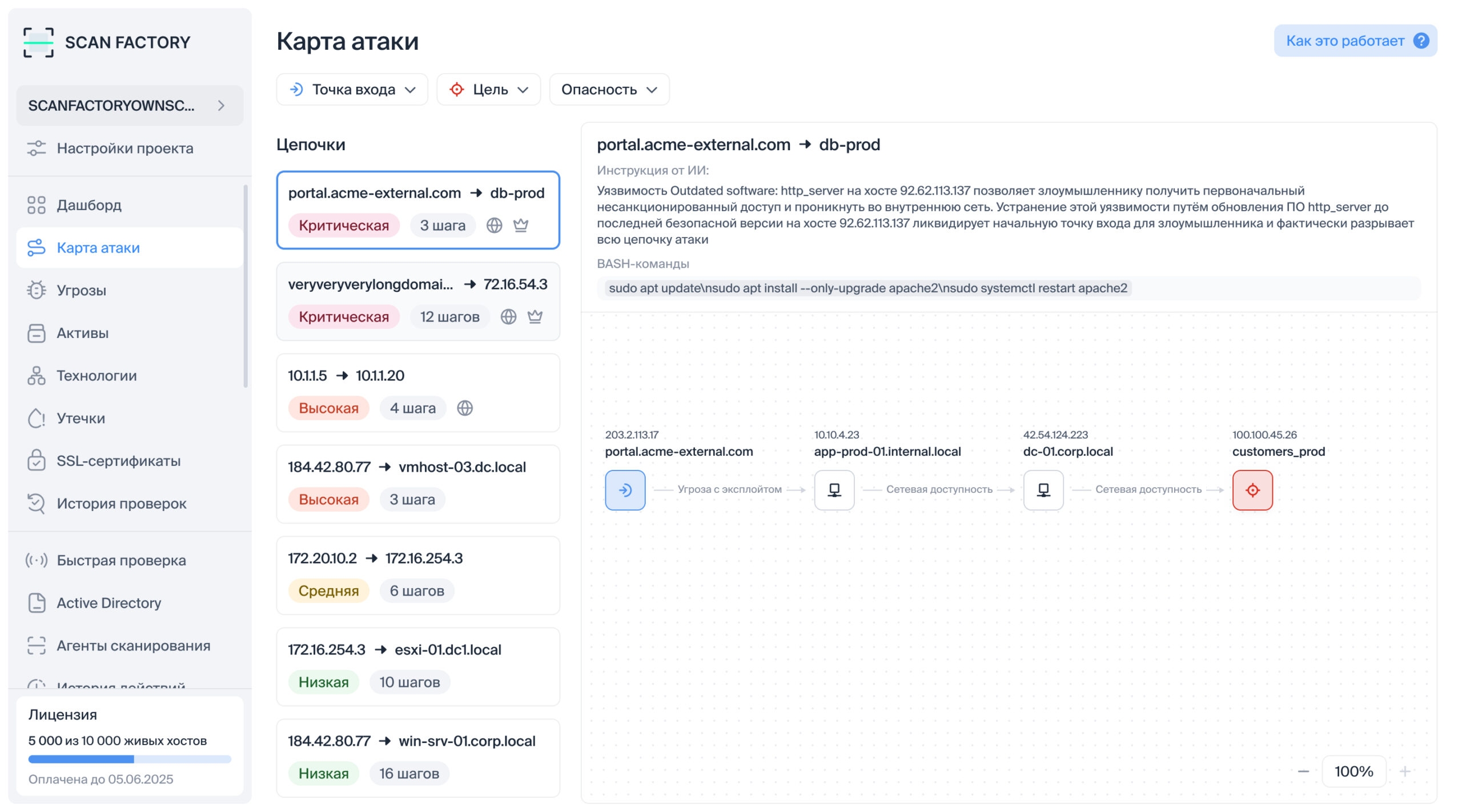

Как работает карта атаки в ScanFactory VM?

1. Сканирование внутренней сети в режиме «белого ящика» собирает список сетевых интерфейсов со всех активов в компании, и строит карту сетевой достижимости в виде графовой модели

2. Система автоматически размечает критические узлы инфраструктуры (например, контроллер домена, гипервизор)

3. Администратор может изменить или добавить метку бизнес-критичного актива (например, на базу данных 1С)

4. Система составляет цепочки возможных атак: от бизнес-критичных активов до наиболее удалённых от них узлов («точки входа»). «Точкой входа» может быть: сервис на внешнем периметре, скомпрометированный актив внутри пользовательской сети (например, с помощью фишинга), или доменная учётная запись.

5. Система приоритизирует найденные цепочки, и отображает их в интерфейсе. Опасность цепочки определяется по Точке входа, Ценности цели и Дальности пути

6. Система выдаёт конкретную рекомендацию по тому, как перекрыть путь атаки

Выводы

В условиях естественной трансформации любой цифровой инфраструктуры и возникающего в связи с этим непрерывного потока уязвимостей необходимо понимать, какие из них действительно находятся на эксплуатируемом пути злоумышленника к критическим активам компании.