Новая угроза кибербезопасности: вредоносная программа DslogdRAT

Источник: blogs.jpcert.or.jp

В результате недавних исследований была выявлена новая вредоносная программа под названием DslogdRAT, которая была развернута с использованием уязвимости нулевого дня CVE-2025-0282. По предварительным данным, атаки начались примерно в декабре 2024 года и были нацелены на отечественные организации. Данная статья рассматривает ключевые аспекты работы DslogdRAT и связанные с ней угрозы.

Работа DSlogdRAT

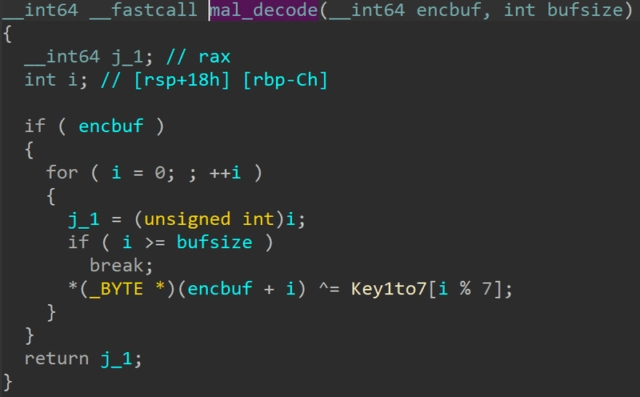

DslogdRAT функционирует путем установления связи с сервером управления (C2) на основе жестко заданных данных конфигурации. Эти данные кодируются и затем декодируются с использованием простого метода шифрования XOR. После выполнения программа инициирует рабочий поток для взаимодействия с сервером C2 через сокет, что позволяет ей отправлять и выполнять различные команды.

Стратегия скрытности

Интересно, что данные конфигурации вредоносной программы показывают запланированное рабочее время с 8:00 до 14:00. Это время, по-видимому, стратегически выбрано для того, чтобы избежать обнаружения во время обычных рабочих часов. Данные, передаваемые между DslogdRAT и серверами C2, также кодируются с помощью механизма исключающего исключения, который обрабатывает семь байт данных одновременно, что позволяет осуществлять прокси-связь.

Команды и последствия

Вредоносная программа поддерживает различные команды, которые могут скомпрометировать внутренние сети организаций. Подробные сведения о конкретных командах могут быть найдены в приложении, где подчеркивается потенциальное влияние на безопасность.

Связанные угрозы

Кроме того, на тех же устройствах, что и DslogdRAT, были обнаружены угрозы, связанные с вредоносным ПО SPAWNSNARE. Это указывает на то, что атаки относятся к одной и той же кампании, приписываемой хакеру UNC5221. Такие наблюдения свидетельствуют о скоординированных усилиях с использованием нескольких типов вредоносных программ для повышения эффективности стратегий кибератак.

Подтверждение со стороны CISA и Google

CISA и Google подтвердили наличие DslogdRAT в апреле 2025 года, что подчеркивает сохраняющийся риск, связанный с подобными уязвимостями. Также в статье упоминается связанная уязвимость в Ivanti Connect Secure (CVE-2025-22457), указывающая на ожидания продолжения атак с использованием этого эксплойта.

Заключение

Таким образом, субъекты, использующие эти уязвимости, представляют серьезную угрозу кибербезопасности. Это требует постоянной бдительности и принятых мер против потенциальных вторжений для защиты отечественных организаций от угрожающих киберрисков.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу.

Ознакомиться подробнее с отчетом можно по ссылке.