Новый бэкдор Anondoor: эволюция кибератак группы Конфуций

Источник: medium.com

Эволюция шпионских операций группы «Конфуций»: появление мощного бэкдора anondoor

Группа Confucius, известная своими кибершпионскими операциями с 2013 года, продолжает совершенствовать методы атак на правительственные и военные структуры, преимущественно в Южной и Восточной Азии. Недавнее исследование команды 404 Advanced Threat Intelligence из Knownsec выявило значительные изменения в тактиках группы, главным из которых стало внедрение нового усовершенствованного инструмента — бэкдора anondoor.

Что представляет собой anondoor?

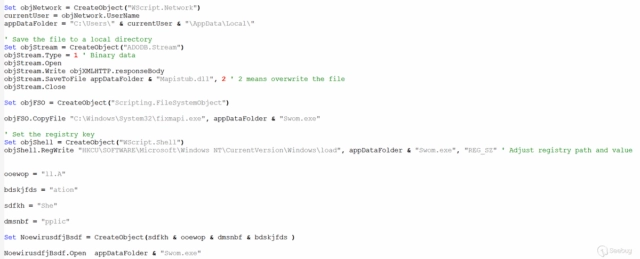

Anondoor — это сложный компонент, выполняющий роль бэкдора, который запускает модифицированный троянец-загрузчик, отвечающий за доставку и активацию вредоносной программы wooperstealer. Это развитие засвидетельствовало принципиальный сдвиг в стратегии атак Confucius: функция поддержания постоянства (persistence) была перенесена с начальных скриптов непосредственно на этот бэкдор.

- Ранее для сохранения присутствия в системе группа использовала самозапускающиеся записи в реестре, прямо в скриптах начальной стадии.

- В новой модели anondoor интегрирует механизм сохранения устойчивости, позволяя более надежно и скрытно загружать компоненты с командного сервера (C2).

Технические особенности и сложность обнаружения

Ключевой особенностью anondoor является параметризация команд и URL-адресов, выдаваемых C2-сервером. Вместо жестко зашитых в компонентах адресов загрузки, инструмент динамически получает параметры, что делает обфускацию максимально эффективной и снижает шансы на успешное обнаружение антивирусами.

Согласно исследованию, текущие показатели обнаружения и устранения вредоносных компонентов крайне низкие, что вызывает серьёзную обеспокоенность в сфере кибербезопасности.

Механизм атаки и взаимодействие компонентов

Методика атаки основывается на использовании файлов LNK, которые запускают сценарии для загрузки необходимых файлов:

- python313.dll — анонимный и легитимный исполняемый файл Python, замаскированный под BlueAle.exe;

- Запуск BlueAle.exe обеспечивает старт anondoor, открывая доступ к дополнительным функциям через идентификаторы модулей и динамические URL.

Уровень скрытности и командование C2

Использование параметризованного подхода к командованию и контролю (C2) обеспечивает высокую степень скрытности:

- Злоумышленники маскируют свою инфраструктуру, затрудняя отслеживание и анализ трафика;

- Гибкость системы позволяет быстро адаптировать команды и функционал без прямых модификаций вредоносных модулей.

Выводы и значение обнаружения

Многочисленные усовершенствования в арсенале группы Confucius демонстрируют их стремление к технологическому превосходству и гибкости. От простых троянских загрузчиков они перешли к сложным модульным системам с расширенными возможностями контроля и скрытности. Это серьёзный вызов для защитников информационной безопасности, требующий новой парадигмы анализа угроз и разработки методов обнаружения.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу.

Ознакомиться подробнее с отчетом можно по ссылке.