Обзор CICADA8 ETM – платформы для управления уязвимостями и отслеживания киберугроз

Современные организации ежедневно сталкиваются со множеством кибератак, которые могут нанести значительный ущерб репутации, данным и финансовой стабильности. По информации ГК «Солар» за 2023 год, средние финансовые потери от успешной атаки на крупную компанию составляют 20 000 000 рублей, и эта сумма увеличивается (на 30% больше, чем в 2022 г.). Постоянно возрастающее количество и разнообразие киберугроз делают обеспечение информационной безопасности не просто необходимостью, а основой стабильного функционирования современных компаний.

Одним из ключевых инструментов обеспечения безопасности является информационная разведка – выявление внешних угроз вроде утекших учетных данных и фальшивых сайтов, используемых для фишинга. И нужно делать это заранее, когда они еще не стали частью атаки на компанию.

Другой необходимый инструмент – сканирование информационного периметра на уязвимости. Надо своевременно выявлять слабые места, которые могут быть использованы злоумышленниками. Для этого используются как внешний пентест командой экспертов, так и сканеры уязвимостей, управляемые собственными специалистами по ИБ. У обоих этих подходов есть недостатки – пентест проводится качественно, но не постоянно. А сканер уязвимостей без постоянной донастройки может не учитывать новые активы, и уязвимости в них останутся неизвестными. Поэтому появляются решения, совмещающие оба подхода – такие как CICADA8 ETM, объект нашего сегодняшнего обзора.

CICADA8 ETM – это онлайн-платформа управления цифровыми киберугрозами, позволяющая:

- Управлять уязвимостями цифрового периметра;

- Обнаруживать утечки учетных записей и кодовой базы, кейсы негативного упоминания бренда в СМИ;

- Выявлять фишинговые ресурсы, маскирующиеся под ресурсы клиента.

Важной особенностью платформы является активное участие экспертов команды CICADA8 – они проверяют обнаруженные системой потенциальные активы и утечки; помогают устранять найденные уязвимости и фишинговые ресурсы.

Начало работы с платформой CICADA8

Одно из преимуществ сервисов по сравнению с on-premise-решениями –быстрый старт, ведь не требуется выделять физические ресурсы, устанавливать и настраивать ПО и т. д. Для начала работы с платформой CICADA8 ETM необходимо:

- Для поиска уязвимостей – добавить IP-адресы и доменные имена для сканирования.

- Для обнаружения утечек – сообщить техподдержке CICADA8 домены учетных записей в организации. Если нужно, к примеру, отдельно мониторить утечки личных аккаунтов топ-менеджмента, то передается также список таких аккаунтов.

- Для выявления фишинговых ресурсов – предоставить информацию о бренде компании и всех ее суббрендах (название, логотипы и т.п.).

Возможности платформы CICADA8 ETM

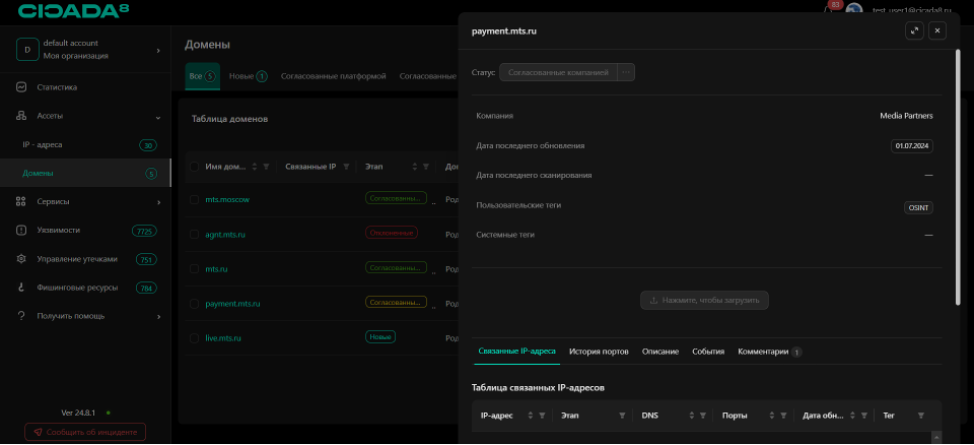

Инвентаризация информационных активов, поиск «теневых активов»

Первая функция CICADA8 ETM – инвентаризация информационных активов (IP-адресов и доменных имен) для последующего сканирования. В чем отличие от обычного сканера уязвимостей, пусть даже облачного? Вдобавок к активам, введенным самими пользователями, платформа CICADA8 ETM производит автоматизированный поиск по открытым источникам (OSINT) для выявления IP-адресов и доменов, которые также могут принадлежать заказчику. Это делается для того, чтобы найти «теневые активы» – например, старые активы, о которых не помнит сам заказчкик.

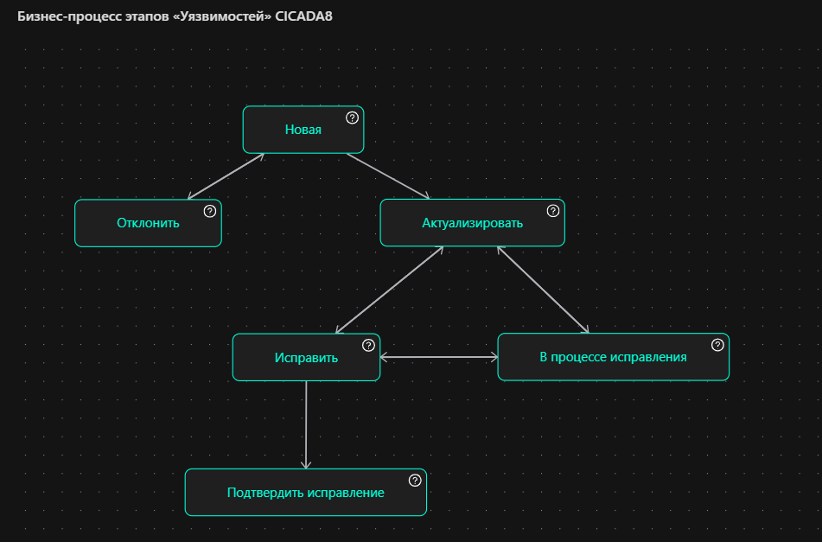

Найденные активы проверяются специалистами платформы CICADA8 ETM, и затем, после согласования со стороны заказчика, эти объекты также попадают в скоуп сканирования. Бизнес-процесс согласования (как и другие бизнес-процессы платформы) кастомизируется – например, может быть добавлена дополнительная роль согласующего со стороны заказчика.

Сканирование и управление уязвимостями цифрового периметра

Обнаруженные и согласованные активы поступают в очередь сканирования, проводящегося раз в 2-3 дня. При необходимости приоритет сканирования можно повысить или понизить через чат с техподдержкой прямо в карточке актива. При сканировании CICADA8 ETM использует не стороннее проприентарное или Open Source-решение, а собственное ядро и архитектуру на базе облегченных контейнеров (быстрее сканирует и лучше масштабируется).

CICADA8 ETM может автоматически присвоить теги активу – например, если открытых портов на узле слишком много, он будет маркирован тегом Honeypot и временно исключен из скоупа сканирования.

После сканирования в интерфейсе CICADA8 ETM появляются обнаруженные на активах уязвимости, а также (в отдельных разделах) веб-приложения и открытые порты. Эксперты CICADA8 сначала проверяют валидность найденных уязвимостей, а уже после этого пользователи могут приступать к устранению. Экспертиза по уязвимостям (новые угрозы, способы их устранения) обновляется ежедневно, особое внимание уделяется «трендовым» уязвимостям (тем, которые в данный момент наиболее активно эксплуатируются хакерами).

В карточке каждой уязвимости отображается ее статус, время обнаружения и последнего сканирования, актив, на котором уязвимость была обнаружена, оценки и вектор CVSS. Ниже во вкладках доступна информация по конкретному типу уязвимости – подробное описание, способ эксплуатации, рекомендации по устранению. Также ведется история изменения статусов уязвимости, а во вкладке «Комментарии» можно оставить заметку коллегам или задать вопрос техподдержке CICADA8.

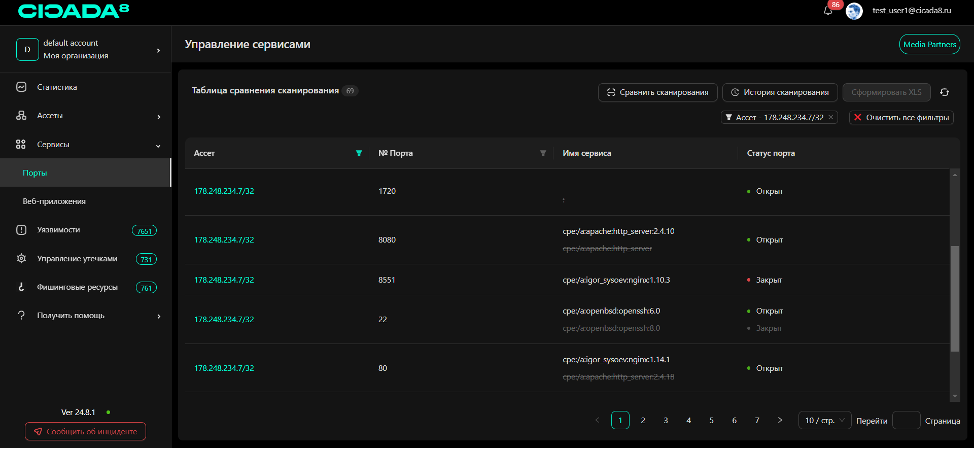

В отдельном разделе интерфейса перечислены найденные на активах открытые порты, а также (если удалось определить при сканировании) имя и версия сервисов, активных на портах. В этом же разделе можно сравнить результаты сканирования на разные даты – динамику изменения открытых/закрытых портов.

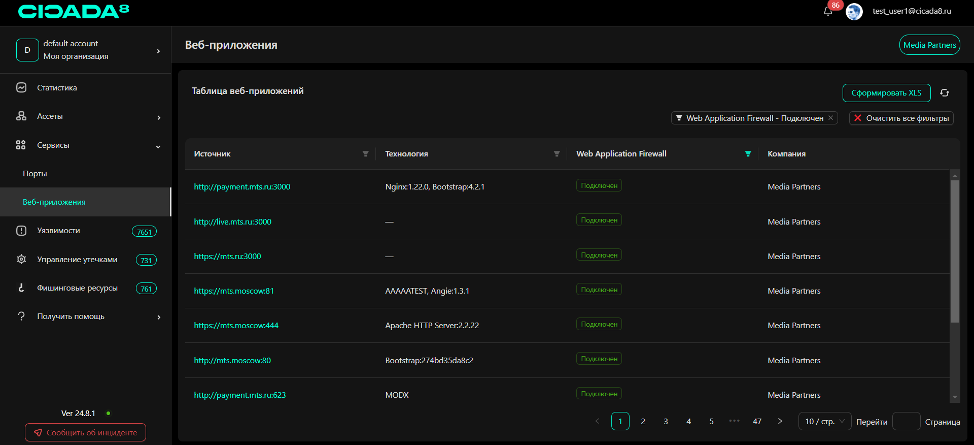

CICADA8 ETM при сканировании также определяет веб-приложения, хостящиеся на активе, используемые ими технологии, а также то, защищены ли они WAF.

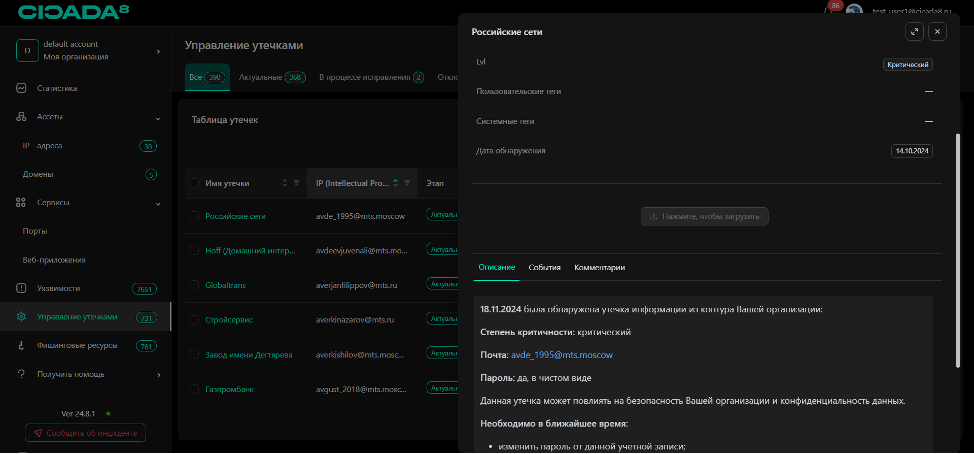

Реагирование на утечки

Следующая функция платформы CICADA8 ETM – реагирование на обнаруженные утекшие учетные данные или исходный код. Команда CICADA8 мониторит публичные ресурсы, на которых могут появиться утечки (даркнет-площадки, мессенджеры) в поисках утечек, имеющих отношение к заказчику. Принадлежность проверяется по различным признакам – например, по домену учетной записи или сайту-источнику утечки. При обнаружении утечки она отображается в интерфейсе CICADA8 ETM – дата утечки, критичность, затронутая учетная запись, был ли раскрыт пароль. Далее уже пользователи могут брать ее в работу для устранения – смены паролей, предупреждения владельцев аккаунта, выявления признаков использования этой утекшей учетной записи.

Обнаружение фишинговых ресурсов

Специалисты команды CICADA8 ищут в интернете ресурсы, мимикрирующие под ресурсы заказчика, и выводят такие обнаруженные ресурсы в разделе «Фишинговые ресурсы». Для поиска используется комбинация методов, включая machine learning и экспертную валидацию найденных результатов. Также заказчику предлагается помощь в устранении найденных фишинговых ресурсов – юристы CICADA8 могут выступать как представители заказчика при проведении следственных действий или в суде по вопросам интеллектуальной собственности и авторских прав. В дополнение эксперты CICADA8 могут помочь с написанием жалобы хостеру/регистратору или техподдержке социальной сети (в случае фальшивого аккаунта компании).

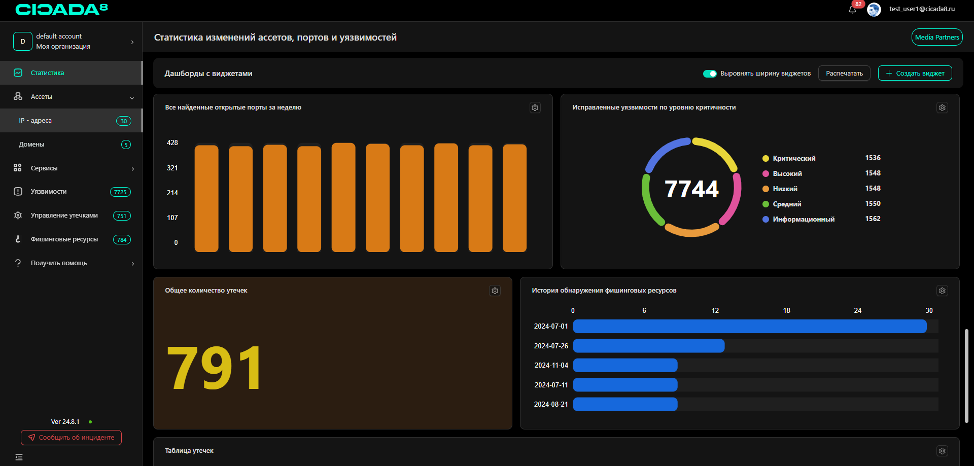

Дашборды, отчетность и уведомления

Отдельная, но немаловажная функция CICADA8 ETM – визуализация результатов работы. Для этого в интерфейсе доступен кастомизируемый дашборд с возможностью печати в виде отчета.

На дашборд могут быть выведены как шаблонные виджеты, так и созданные самостоятельно. Для виджетов доступно несколько типов визуализации:

- Круговая диаграмма;

- Число;

- Гистограмма;

- Таблица;

- Фактоид (вертикальная гистограмма с хронологической группировкой).

Дашборд можно распечатать или сохранить в виде PDF-документа – чтобы потом отправить в виде отчета.

В платформе CICADA8 ETM есть также механизм уведомлений при обнаружении новых:

- IP-адресов;

- Доменов;

- Уязвимостей;

- Сервисов;

- Комментариев (а также при удалении комментариев).

Уведомления отображаются в интерфейсе системы и/или отправляются по почте.

Интеграция по API

К платформе CICADA8 ETM можно подключиться по API для автоматической выгрузки информации об уязвимостях, утечках и фишинговых ресурсах.

Ролевая модель

Ролевая модель платформы CICADA8 ETM простая:

- Администратор компании (роль с максимальными полномочиями) добавляет и изменяет пользователей, может согласовывать активы и менять статусы уязвимостей.

- Сотрудник компании (основная рабочая роль) согласовывает активы и работает с уязвимостями.

- Наблюдатель – read-only роль.

Еще платформа CICADA8 ETM поддерживает multitenancy – создание дочерних организаций с собственными активами и администраторами, которые не будут иметь доступ к информации родительской организации.

Ценовая политика

Стоимость использования платформы CICADA8 ETM зависит от:

- Количества сканируемых активов. Лицензионная модель учитывает возможность увеличения количества активов на 20% за год.

- Использования модуля обнаружения утечек.

- Использования модуля обнаружения фишинговых ресурсов.

Заключение

Платформа CICADA8 ETM обеспечивает передовой подход к управлению уязвимостями и цифровыми угрозами за счет совмещения технологической платформы и экспертной поддержки. Ее возможности – инвентаризация активов, выявление «теневых активов» по открытым источникам, сканирование уязвимостей, обнаружение утечек и выявление фишинговых ресурсов – обеспечивают компаниям всестороннюю защиту информационного периметра. Гибкость настройки бизнес-процессов обработки найденных угроз позволяет адаптировать платформу под нужды компании, а не перестраивать привычные рабочие процессы под инструмент.

Подобные платформы играют ключевую роль в недопущении атак, позволяя компаниям находить и устранять потенциальные проблемы до того, как они приведут к серьезным последствиям.

Реклама. Рекламодатель: ПАО «МТС», ИНН 7740000076. Erid: 2SDnjcwCe4j