Обзор фишинговых атак на государственные организации

Государственные структуры остаются приоритетной целью для фишинговых атак. Мотив атакующих очевиден: доступ к закрытым базам данных, госуправлению и критической инфраструктуре.

Атаки на госсектор редко бывают массовыми. Это почти всегда точечные сценарии: хакеры детально изучают структуру ведомства, должностные инструкции и внутренние процессы.

Большинство успешных атак строится на человеческом факторе, а не из-за технических уязвимостей. Злоумышленники проникают в контур через рабочую почту, доступы подрядчиков или обычную переписку, используя доверие внутри организации.

Как атакуют российские государственные организации

Один из самых распространенных сценариев – поддельные страницы входа в служебные системы.

Например, в ряде атак были задействованы ресурсы, имитирующие порталы таких организаций, как Министерство иностранных дел, Минфин, Минэнерго и Российская академия наук. Злоумышленники создали сеть сайтов, которые детально воспроизводили интерфейс входа в почту, и рассылали фишинговые письма.

Основной целью социнженерии был сбор учетных данных (логинов и паролей) сотрудников госаппарата для проникновения во внутренние сети ведомств.

Другой распространенный сценарий – вредоносные вложения.

В одном из случаев государственное учреждение из сферы безопасности было атаковано с помощью фишинговых писем с запароленным архивом, содержащим файл, замаскированный под PDF. Открытие файла запускало вредоносное ПО для кражи данных и их выгрузки на сервер хакеров.

После взлома группировка провела атаку против контрагентов жертвы – рассылала письма от лица скомпрометированного домена с вредоносными вложениями, требуя срочно ознакомиться с «подтверждающими документами». В итоге атака привела к краже и публикации внутренней документации госорганизации.

Есть и более сложные сценарии, где используется комбинация социальной инженерии и внутренних процессов.

Хакерская группировка проникла во внутреннюю сеть ФГУП «Главный радиочастотный центр». В результате были скомпрометированы и украдены терабайты внутренних документов, почты и переписок сотрудников, а рабочие станции были зашифрованы.

Доступ во внутренний контур был получен благодаря методам социальной инженерии: злоумышленники выдали себя за легитимных пользователей и обманом заставили сотрудников технической поддержки и администраторов выдать учетные данные.

Отдельный вектор – атаки через подрядчиков.

В кейсе с Росавиацией проникновение началось именно с компрометации IT-подрядчика и почтовых серверов. Результатом стало удаление 65 ТБ данных, включая электронный документооборот, что вынудило ведомство временно перевести работу на бумажную почту.

Примеры взлома зарубежных государственных финансовых органов

Министерство финансов Кувейта

Группировка Rhysida, чьим основным вектором первичного проникновения является фишинг и атаки на VPN-шлюзы через украденные учетные данные персонала, взломала внутреннюю сеть ведомства.

Правительство было вынуждено физически отключить и изолировать все серверы Министерства финансов от остальной правительственной сети. Хакеры похитили закрытые финансовые документы и выставили правительству ультиматум (7 дней на уплату выкупа), пригрозив опубликовать украденные базы данных.

Министерство финансов Коста-Рики

Начальный доступ к внутренней сети налогового и финансового ведомства был получен через скомпрометированные учетные данные сотрудника. Получив доступ к VPN и проникнув в сеть организации, хакеры запустили процесс шифрования.

В результате атаки было украдено и зашифровано 672 ГБ внутренних баз данных. Полностью парализована работа цифровых налоговых и таможенных платформ. Из-за остановки сбора налогов и блокировки импорта/экспорта в стране впервые в истории было введено чрезвычайное положение национального масштаба.

Министерство финансов Эквадора

Хакеры проникли во внутреннюю инфраструктуру министерства, используя целевую рассылку вредоносного ПО на почтовые ящики сотрудников. После заражения рабочих станций злоумышленники получили доступ к внутренним базам данных и серверам ведомства.

Группировка похитила и выложила в открытый доступ текстовый файл, содержащий 6 632 внутренние учетные записи (связки логинов и хешированных паролей) сотрудников. Были скомпрометированы служебные email-переписки, контракты и закрытые финансовые документы налоговой системы Эквадора.

Почему злоумышленники используют человеческий фактор в атаках: кейсы StopPhish

Обмануть человека проще, чем взломать систему. Из-за огромного потока информации, высокой скорости принятия решений и постоянных контактов с внешними контрагентами сотрудники являются лучшей точкой входа для атак.

Социальная инженерия эффективнее любого программного взлома: хакерам достаточно имитировать рутинный рабочий процесс, чтобы обойти многоуровневую систему безопасности.

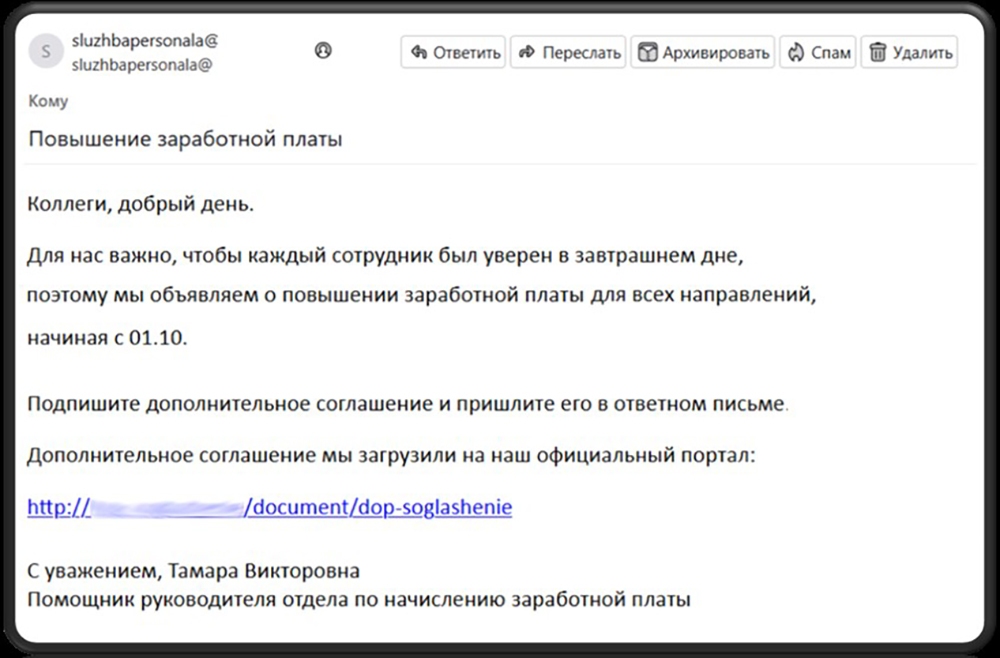

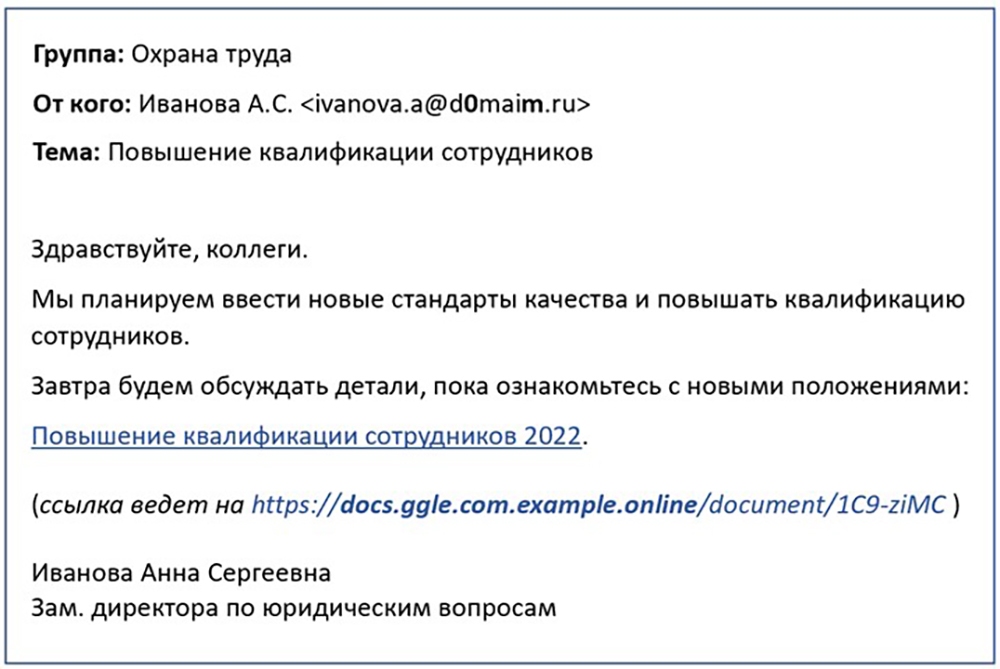

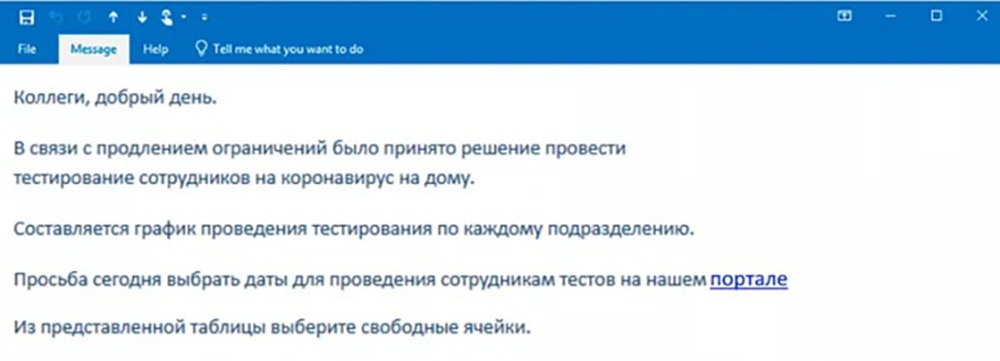

Мы отобрали самые показательные кейсы учебных атак из практики StopPhish, которые демонстрируют, насколько эффективны современные сценарии социнженерии.

Офисная эпидемия 21 века

1) Отправлено письмо на 9 получателей, из них 3 открыли письмо.

2) В течение дня произошло 688 открытий со 140 уникальных IP-адресов.

Что произошло? Кто-то из трех получателей решил, что оно очень важное и поделился с коллегами, а те в свою очередь переслали другим коллегам. Таким образом произошла фишинговая эпидемия.

Почти идеальный взлом: когда защита держится на одном человеке

1) В рамках учебной атаки по отделу делопроизводства было отправлено письмо на 200 сотрудников.

2) По фишинговой ссылке перешло 199 человек.

Письмо от босса опаснее ковида: как один клик руководителя взломал целый отдел

Данное письмо отправлялось ещё во время COVID-19, но оно показательно с точки зрения того, как руководитель может усилить намерение злоумышленника.

1) Было отправлено 5 писем руководителям государственного подрядчика.

2) Один руководитель попался сам и переслал письмо подчиненным.

3) Все 15 работников перешли по ссылке и потеряли свои пароли на поддельном сайте внутреннего портала.

Обучение как основа защиты

Социальная инженерия является эффективным способом обхода даже самой надежной системы безопасности. Если сотрудник доверяет письму от «руководителя» или торопится ознакомиться с «новыми положениями», то он сам открывает двери в защищенный контур.

Хакерам достаточно одного удачного клика из сотни, чтобы получить доступ к закрытым базам или на несколько недель парализовать внутренние процессы ведомства.

Чтобы противостоять таким угрозам, госорганизациям и бизнесу необходимы:

- Регулярные тренировки. Регулярные тренировочные атаки вырабатывают у сотрудников привычку сохранять бдительность даже в условиях бесконечного потока задач.

- Практическое обучение. Вместо скучных многочасовых курсов лучше использовать наглядные форматы, которые легко встроить в рабочий день:

- Разбор реальных кейсов: показывайте конкретные примеры подмены доменов, с которыми сталкивалась ваша компания.

- Анализ «безопасных» писем: разбирайте уловки в сообщениях, которые на первый взгляд выглядят как обычная рабочая рутина.

- Симуляции атак: проводите учебные рассылки не только для линейного персонала, но и для руководителей, так как они часто становятся основной целью.

- Инструменты самопроверки: внедряйте понятные чек-листы (проверка отправителя, домена, фактора срочности) и короткие памятки, которые всегда под рукой.

- Культура кибергигиены. Каждый работник, от секретаря до министра, должен понимать, что он является частью периметра безопасности. Важно создать среду, где сотрудник не боится признаться в ошибке. Он должен знать, куда сообщить о подозрительном письме, не боясь штрафов или осуждения со стороны коллег.

Заключение

Киберустойчивость организации измеряется количеством сотрудников, которые смогли распознать манипуляцию и не поддаться на нее. Обучение и практические тренировки – это единственный способ превратить самое слабое звено защиты в надежный барьер против злоумышленников.