Обзор MULTIFACTOR – универсальной системы двухфакторной аутентификации для корпоративной инфраструктуры

В последние годы киберугрозы для бизнеса стали не просто актуальной темой, а частью повседневной реальности. Рост числа атак, массовые утечки данных и ужесточение требований регуляторов заставляют компании пересматривать подходы к защите доступа. При этом значительная доля инцидентов по-прежнему связана с компрометацией учетных данных – одним из самых уязвимых элементов ИТ-инфраструктуры.

На HaveIBeenPwned ежемесячно появляется несколько крупных утечек паролей, а ведь даже если отдел ИБ моментально реагирует на утечку и меняет скомпрометированные секреты, злоумышленники все равно уже на шаг впереди. И единственное, что предотвратит эксплуатацию учетных данных – это наличие второго фактора. В этой ситуации решения класса MFA (Multi-Factor Authentication) становятся базовым уровнем защиты. Однако рынок требует не просто наличия второго фактора, а комплексных систем управления доступом, которые сочетают безопасность, удобство и масштабируемость.

Российское решение MULTIFACTOR позиционируется именно как такая платформа – универсальная система двухфакторной аутентификации и контроля доступа, ориентированная на корпоративную инфраструктуру любого масштаба.

Архитектура MULTIFACTOR

Прежде всего, несколько слов об архитектуре решения MULTIFACTOR. Оно построено по гибридной схеме: «облачное приложение + устанавливаемые в локальную сеть дополнительные компоненты + пользовательские устройства для получения MFA».

Облачная часть изначально спроектирована с учетом масштабирования и высокой доступности (SLA до 99,99%). Она размещается в трех независимых ЦОДах (РТК ЦОД, Selectel и LinxCloud), аттестованных на соответствие 152-ФЗ. Облако отвечает за:

- обработку запросов аутентификации;

- управление политиками доступа;

- систему управления MULTIFACTOR (веб-интерфейс администратора MULTIFACTOR).

On-premise компоненты устанавливаются в инфраструктуре заказчика. Их задачи:

- интеграция с корпоративными системами, вход в которые нужно защитить с помощью MFA. Для этого компоненты могут быть установлены как на уровне отдельного сервера (плагины для входа в Windows / Linux / 1C / IIS), так и на уровне IAM-систем (адаптеры для RADIUS / LDAP / ADFS / Keycloak).

- портал самообслуживания (SelfService Portal, SSP) – внутренний пользовательский портал для самостоятельной регистрации второго фактора MFA и самостоятельной смены пароля. Портал самообслуживания также может выполнять роль точки доступа для SSO (Single Sign-On) – единого входа в корпоративные приложения с поддержкой протоколов SAML, OpenID Connect / Oauth.

- синхронизация пользователей Active Directory с системой управления. Для того, чтобы новые пользователи автоматически появлялись в MULTIFACTOR и могли сразу настраивать себе MFA, устанавливается компонент MULTIFACTOR Directory Sync.

Разумеется, установка on-premise компонентов вовсе не обязательна, если нужно обеспечить MFA для облачного приложения (например, Яндекс.Облако).

У компании-разработчика МУЛЬТИФАКТОР есть также отдельный продукт – служба каталогов MULTIDIRECTORY, обзор которой CISOCLUB делал недавно. MULTIDIRECTORY поможет легче интегрировать MULTIFACTOR с корпоративными системами и синхронизировать пользователей со службой каталогов.

Пользовательские устройства нужны для получения второго фактора. Подробнее возможные факторы аутентификации будут рассмотрены ниже, но сразу следует сказать, что среди них есть:

- безагентские (СМС, звонок, сообщение в Telegram или MAX);

- с использованием устанавливаемого приложения (приложение MULTIFACTOR для iOS и Android; собственные мобильные приложения заказчика, интегрированные через MULTIFACTOR API);

- аппаратные OTP-токены.

Архитектурная схема взаимодействия компонентов MULTIFACTOR при запросе MFA

Возможности MULTIFACTOR

1. Предоставление MFA для облачных и локальных приложений, сервисов и операционных систем. MULTIFACTOR выступает как сервис проверки второго фактора у пользователя. При логине в систему/приложение и успешной проверке первого фактора (пароля) эта система/приложение напрямую или через промежуточную IAM-систему отправляет в MULTIFACTOR запрос на подтверждение аутентификации дополнительным фактором. Задача MULTIFACTOR – доставка второго фактора к пользователю и подтверждение аутентификации.

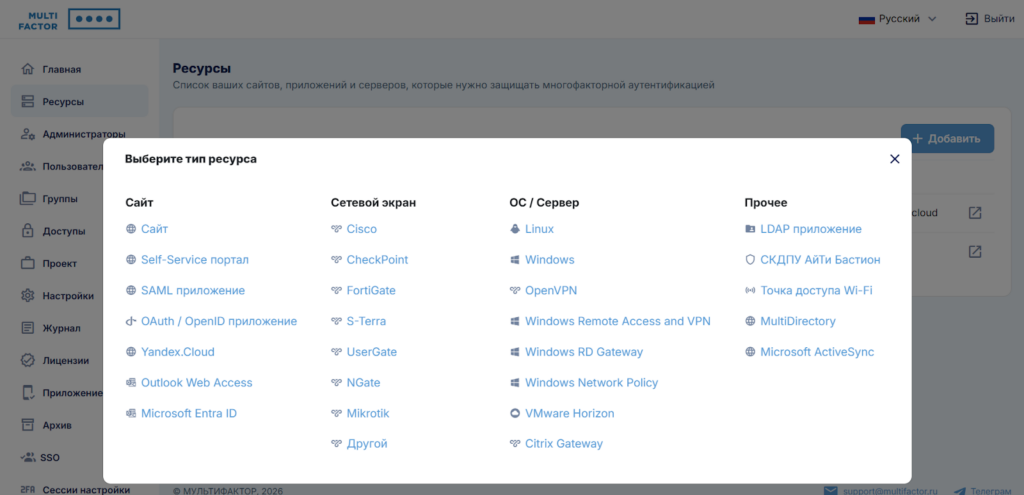

Решение ориентировано на защиту практически всех типов корпоративных ресурсов:

- вход в операционную систему Windows (при локальном подключении и через RDP) и Linux (при sudo и SSH);

- VPN-клиенты (UserGate, ViPNet, Континент VPN, FortiClient, CheckPoint VPN, Palo Alto GlobalProtect);

- IAM-системы (Keycloak, MS Entra ID);

- корпоративные системы (1С, Outlook Web Access, Vault);

- VDI-инфраструктура (VMware Horizon, Citrix);

- облачные приложения (Passwork, Яндекс.Облако, Atlassian Cloud);

- менеджеры паролей (Пассворк);

- и многие другие.

Производитель подготовил детальные инструкции для подключения источников, и постоянно добавляет новые интеграции.

Ресурсами, для которых настроена проверка MFA, можно управлять в личном кабинете MULTIFACTOR.

Добавление нового ресурса, для которого настроена проверка MFA

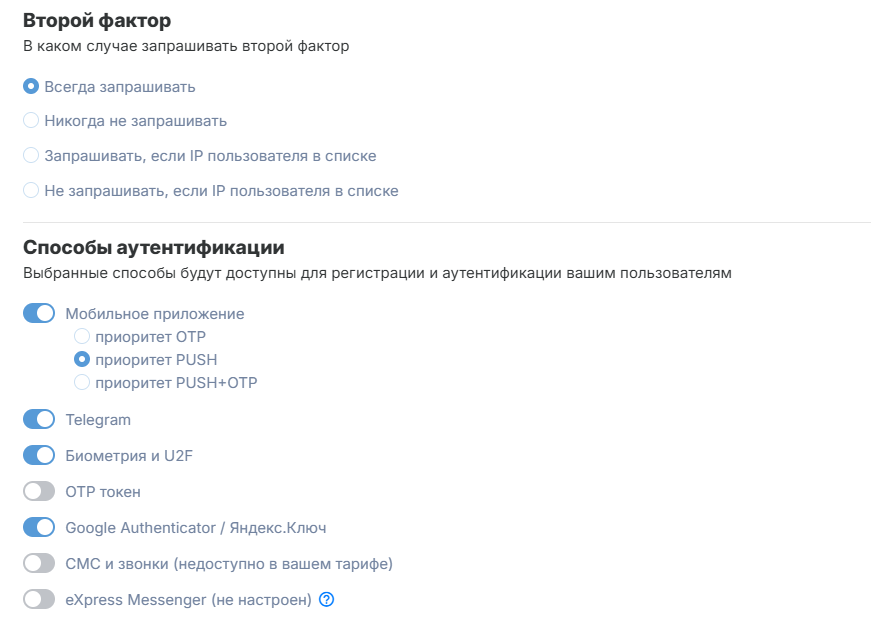

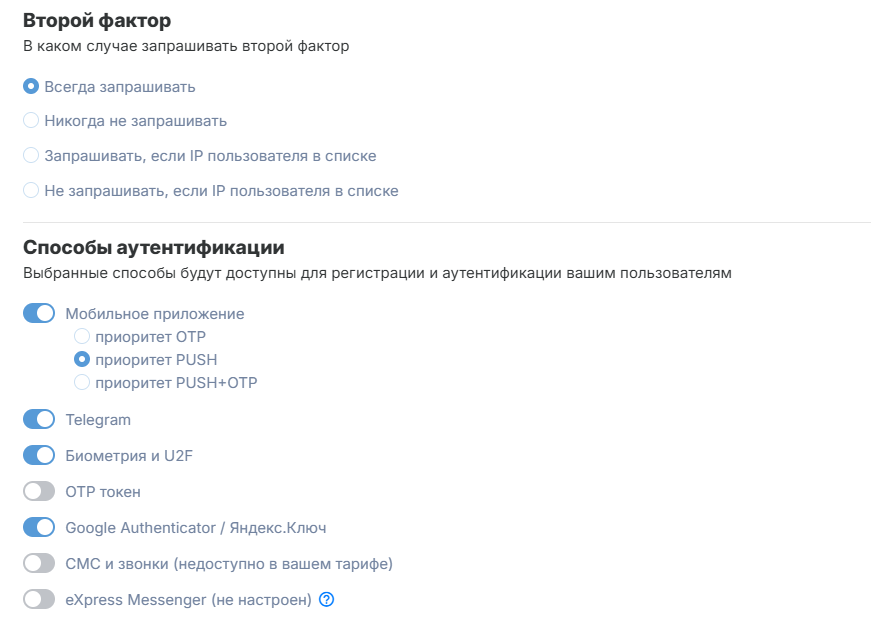

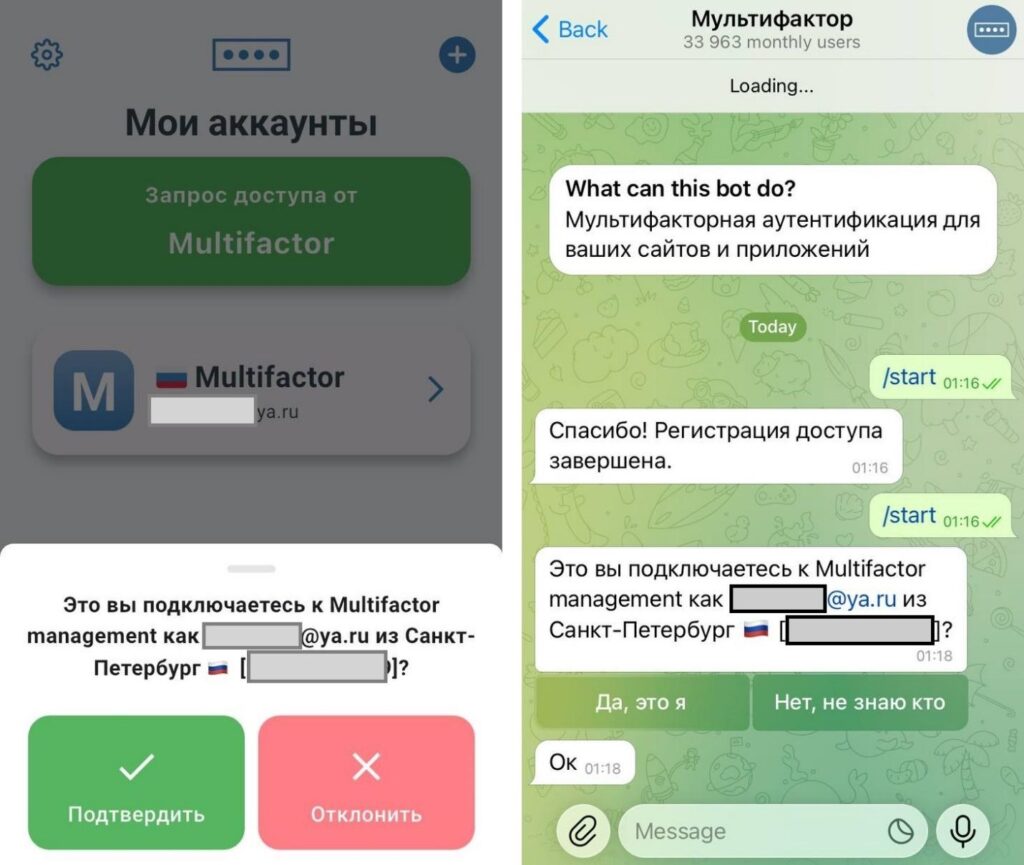

2. Поддержка различных методов аутентификации. MULTIFACTOR предлагает широкий набор способов второго фактора:

- мобильное приложение MULTIFACTOR для iOS и Android;

- уведомление в мессенджер Telegram, MAX или Express;

- SMS или звонок;

- приложение с OTP (Яндекс.Ключ, Google Authenticator);

- аппаратный TOTP- или HOTP-токен;

- web-аутентификация с поддержкой биометрии (MacOS Passkey);

- интеграция с другими мобильными приложениями через SDK.

Отдельно стоит отметить возможность реализации MFA без отдельного приложения, через API – это актуально для компаний с собственными сервисами.

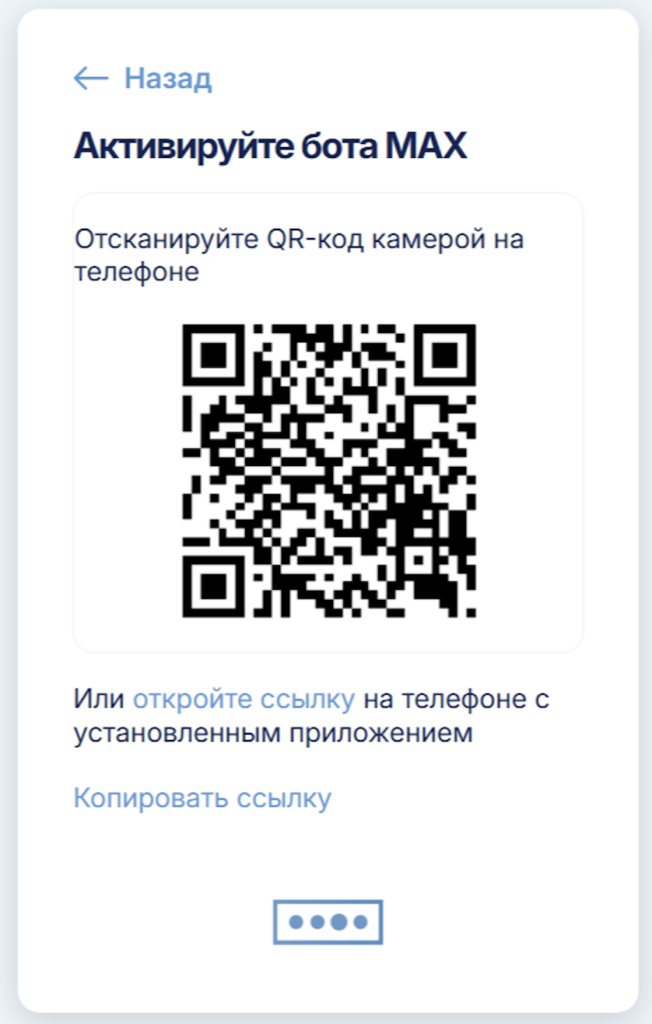

С 31 марта 2026 года в MULTIFACTOR доступен новый метод аутентификации через мессенджер MAX. После ввода логина и пароля сервер MULTIFACTOR отправляет пуш-уведомление в мессенджер, и пользователю достаточно нажать «Да, это я» для подтверждения входа или «Нет, не я» для блокировки неавторизованной попытки. Метод работает с RADIUS, LDAP, порталом самообслуживания, OWA, ADFS, Keycloak и другими поддерживаемыми ресурсами.

Настройки разрешенных MFA для группы пользователей в кабинете администратора MULTIFACTOR

Примеры запросов второго фактора

3. Портал самообслуживания (Self-Service Portal, SSP). Один из ключевых элементов удобства – портал самообслуживания, который позволяет пользователям:

- самостоятельно подключать и менять второй фактор;

- восстанавливать доступ;

- управлять своими учетными данными.

Это снижает нагрузку на ИТ-службу и ускоряет процессы онбординга сотрудников.

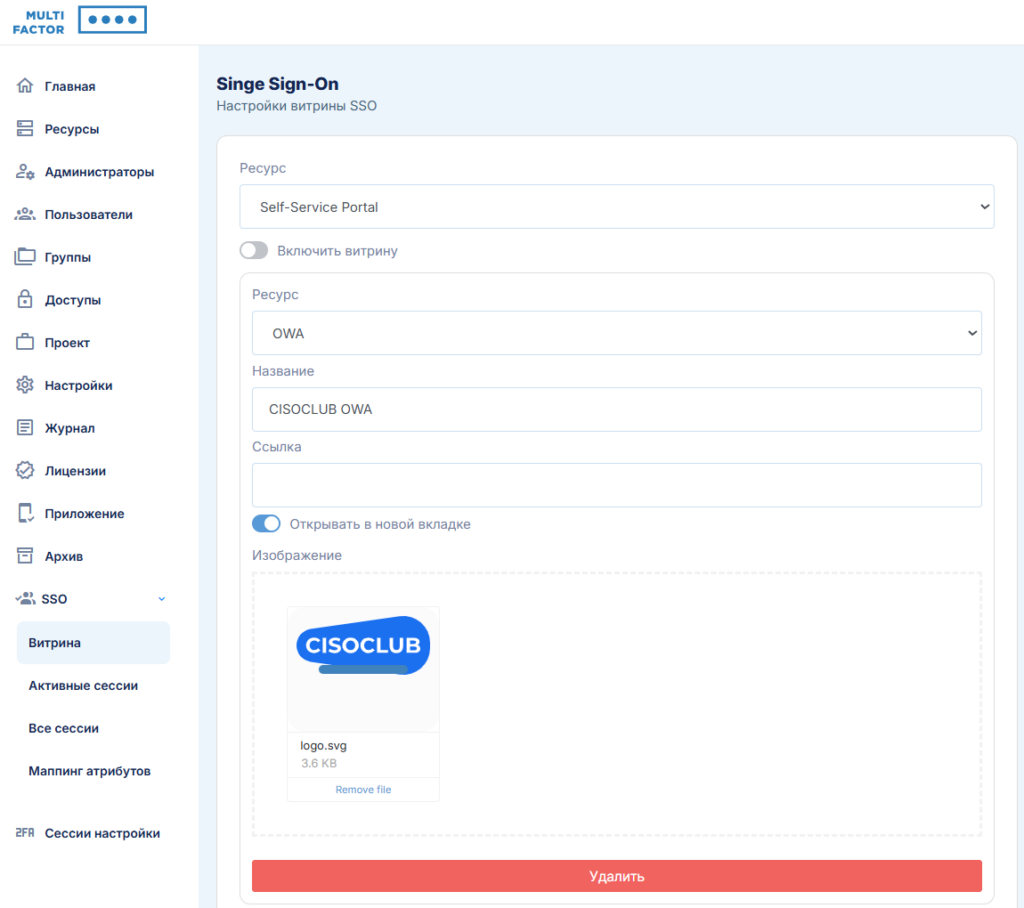

4. SSO. При развертывании портала самообслуживания есть возможность подключить опцию SSO. С ней портал самообслуживания будет выступать в качестве точки входа для Single Sign-On: пользователь логинится на портале, предъявляет второй фактор и получает доступ ко всем подключенным корпоративным сервисам без повторного ввода учетных данных. Можно вывести эти сервисы на портале самообслуживания в виде магазина приложений. Так устраняется необходимость хранения множества паролей, снижается риск их компрометации, а также уменьшается нагрузка на ИТ-службы, связанная с восстановлением доступа и управлением учетными записями.

Реализация SSO в MULTIFACTOR поддерживает интеграцию с каталогами LDAP, Active Directory, MULTIDIRECTORY, протоколы OIDC, OAuth и SAML. Система не хранит пароли пользователей и реализует механизмы защиты от атак (блокировки, проверка CAPTCHA). Дополнительно доступны инструменты администрирования: управление пользователями и ролями, контроль сессий (принудительное завершение), история завершенных сессий.

Добавление ресурса в витрину приложений на портале самообслуживания

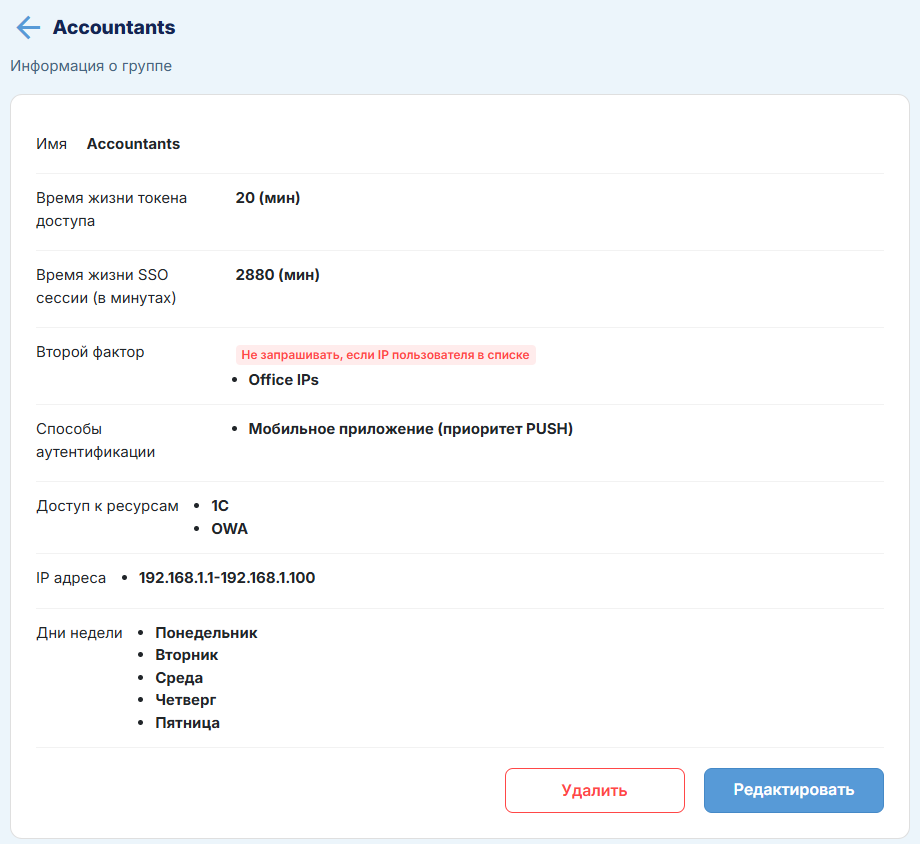

5. Расширенные возможности безопасности.

MULTIFACTOR включает дополнительные механизмы защиты:

- настройка белых и черных списков IP-адресов, с которых возможна аутентификация, и ограничение дней недели;

- режим Bypass для отдельных пользователей или группы – отсутствие проверки MFA (всегда или только для запросов с определенных IP-адресов);

- дополнительная опция «проверка второго фактора, затем пароля» для снижения нагрузки на LDAP;

- защита от перебора паролей (CAPTCHA, блокировки) при логине через портал самообслуживания;

- журналирование запросов доступов пользователей;

- журналирование действий администраторов;

- резервное копирование личного кабинета управления MULTIFACTOR.

Настройки группы пользователей с включенным режимом Bypass для IP из списка

6. Гибкие сценарии регистрации пользователей.

MULTIFACTOR предлагает три основных сценария подключения пользователей:

- Автоматическая регистрация. Синхронизация с Active Directory и автоматическое назначение СМС как второго фактора на тот номер, который указан в AD.

- Самообслуживание. Пользователь самостоятельно настраивает MFA при первом входе в целевую систему, либо заходит на портал самообслуживания и настраивает MFA там.

- Ручная регистрация. Администратор вручную создает пользователей в кабинете администратора MULTIFACTOR или загружает их туда из CSV-файла.

7. API и Mobile SDK

Для интеграции MULTIFACTOR с уже внедренными системами можно использовать:

- API;

- SDK для мобильных приложений.

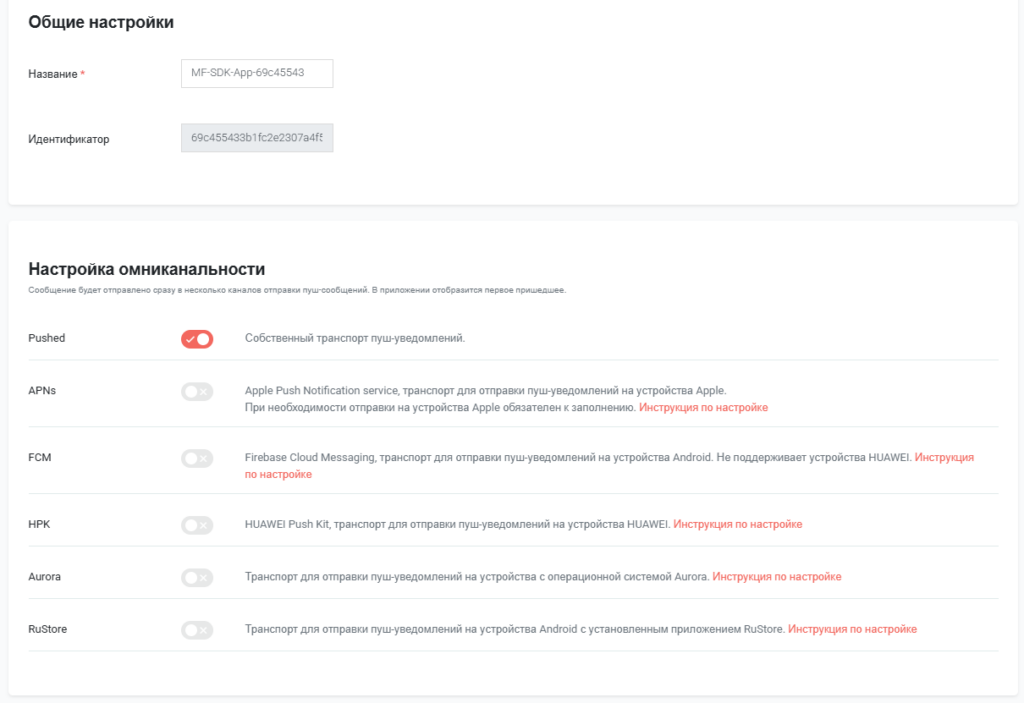

SDK для мобильных приложений (доступно как отдельная опция) позволяет встроить запросы на подтверждение авторизации прямо в кастомное приложение заказчика. В крупных компаниях зачастую существуют собственные мобильные приложения – и если при помощи Mobile SDK встроить подтверждение MFA прямо в них, это уберет необходимость устанавливать другие приложения. В этом случае аутентификация будет выглядеть так:

- После ввода логина и пароля система отправляет запрос на подтверждение второго фактора, который приходит в виде push-уведомления в кастомное мобильное приложение компании.

- Пользователь открывает уведомление и подтверждает вход – при необходимости, с использованием биометрии (TouchID или Face ID).

- После этого авторизация проходит автоматически.

Пользователь может видеть дополнительные детали запроса – например, информацию об устройстве или сервисе, из которого выполняется вход. Бонусом является полный контроль над пользовательским интерфейсом – компания может адаптировать внешний вид экранов аутентификации под собственный дизайн, бренд и UX-подход.

Интеграция SDK MULTIFACTOR осуществляется через API: администратор активирует расширенный API-доступ, получает ключи и настраивает параметры приложения в панели управления. После этого разработчики внедряют SDK в мобильное приложение и реализуют процесс привязки устройства к пользователю.

Лицензирование MULTIFACTOR

Модель лицензирования MULTIFACTOR – по подписке. Решение предусматривает базовый бесплатный уровень, можно зарегистрировать аккаунт и создать в нем до трех пользователей, что удобно для тестирования и пилотных проектов.

Минимальная длительность полноценной подписки MULTIFACTOR начинается от месяца. Стоимость зависит от количества пользователей, для которых активируется многофакторная аутентификация, и тарифа технической поддержки (стандартный/расширенный). Дополнительно можно приобрести опции SSO и Mobile SDK (обе доступны только при расширенном тарифе техподдержки). Также на расширенном тарифе:

- обработка обращений в выходные и праздничные дни, более строгий SLA реакции на запросы;

- дополнительные каналы коммуникации (Telegram, персональный менеджер);

- возможность архивации настроек личного кабинета и их восстановления из резервной копии;

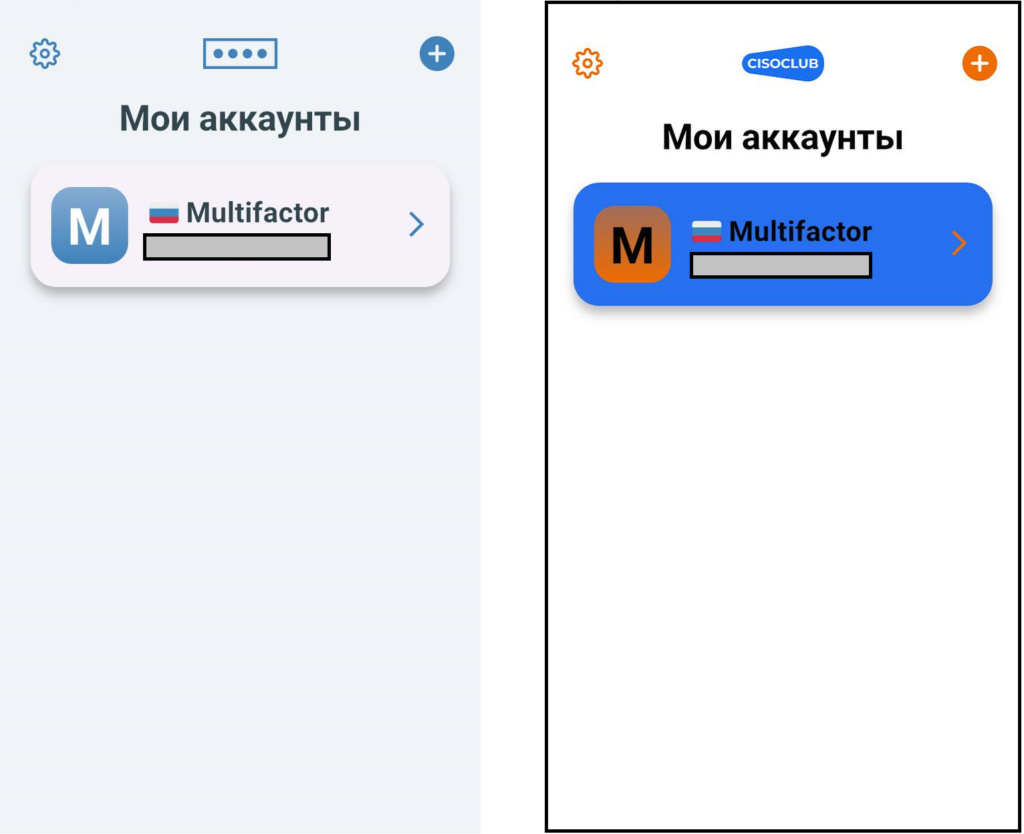

- персонализация визуального стиля приложений MULTIFACTOR (замена иконки мобильного приложения, кастомизация шрифта и цвета фона);

- запрос доработок продукта.

Мобильное приложение MULTIFACTOR до и после кастомизации

Сертификаты

Компания МУЛЬТИФАКТОР является лицензиатом ФСТЭК России. В октябре 2025 года компания прошла сертификацию PCI DSS v4.0.1.

MULTIFACTOR зарегистрирован в Реестре отечественного ПО, запись № 7046 от 07.10.2020.

MULTIFACTOR успешно прошел сертификацию ФСТЭК России на соответствие 4-му уровню доверия (№ 5039 от 24.02.2026). Это означает, что решение может использоваться в государственных информационных системах, на объектах критической информационной инфраструктуры, а также в корпоративных средах с повышенными требованиями к защите данных (в системах, не обрабатывающих государственную тайну). В рамках сертификации подтверждено отсутствие недекларированных возможностей и уязвимостей, а также соответствие ключевым мерам защиты информации:

- ИАФ (идентификация и аутентификация субъектов доступа и объектов доступа)

- УПД (управление доступом субъектов доступа к объектам доступа)

- РСБ (регистрация событий безопасности)

- АУД (аудит безопасности)

Сертифицированная версия продукта представляет собой фиксированную конфигурацию, отличающуюся от коммерческой редакции: используется отдельная инфраструктура, отключена поддержка Keycloak и Telegram-бота, мобильное приложение MULTIFACTOR доступно только для ОС Аврора и Android. Заказчик получает полный комплект аттестационной документации и доступ к аттестованной облачной среде, что упрощает внедрение и последующую эксплуатацию в рамках требований регулятора.

Заключение

Гибридный подход MULTIFACTOR с разделением на облачную и локальную части позволяет одновременно решить две ключевые задачи: обеспечить высокую доступность и масштабируемость за счет облака, а также сохранить контроль и соответствие требованиям регуляторов за счет on-premise компонентов. Благодаря широкому и постоянно растущему списку поддерживаемых систем, а также разнообразным методам MFA, MULTIFACTOR подходит для различных инфраструктур и сценариев применения многофакторной аутентификации.

В условиях растущих киберугроз и ужесточения требований к защите данных внедрение MULTIFACTOR перестает быть опцией и становится неотъемлемой частью современной IAM-архитектуры.

В итоге MULTIFACTOR можно рассматривать как универсальный инструмент для построения защищенной, масштабируемой и управляемой среды доступа – от пилотных проектов до крупных распределенных инфраструктур.

Сайт решения: multifactor.ru

Реклама. ООО «МУЛЬТИФАКТОР», ИНН: 9725026066, Erid: 2SDnje1Gaz6