Опасный инфокрад libsystd.dylib в macOS: анализ угрозы 2025

Источник: blog.kandji.io

Новый инфокрадчик libsystd.dylib для macOS представляет серьёзную угрозу безопасности

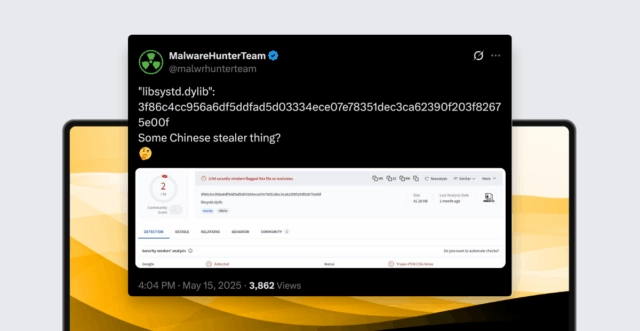

15 мая 2025 года команда MalwareHunterTeam выявила новую вредоносную программу для macOS — инфокрадчик с именем libsystd.dylib. Особенность этого зловреда — крайне низкий уровень обнаружения стандартными средствами безопасности, что свидетельствует о серьёзной угрозе как для индивидуальных пользователей, так и для корпоративных сетей.

Особенности и функционал вредоносного ПО

Инфокрад специально разработан для сбора широкого спектра конфиденциальной информации, в том числе:

- пароли из связки ключей (Login.keychain-db);

- криптовалютные кошельки;

- история команд оболочек bash и zsh;

- конфигурации GitHub (

gitconfig); - информация SSH;

- записи в файлах hosts (например,

/etc/hosts).

Собранные данные позволяют злоумышленнику получить информацию о внутренних ресурсах организации, раскрыть IP-адреса и имена хостов, что значительно повышает риск проникновения в инфраструктуру.

Технический анализ и архитектура атаки

Вредоносное ПО представлено в виде двоичного файла Mach-O, написанного на Objective-C с использованием специализированных библиотек. Его работа построена по многофазному сценарию:

- Первоначальная загрузка — двоичный dropper устанавливает контекст выполнения и запускает дополнительные скрипты.

- Вторичный скрипт bash — файл

fSidEOWW.sh, загружаемый с командного сервера (C2) appleprocesshub.com, отвечает за сбор и архивацию конфиденциальных данных. - Отправка собранной информации обратно на сервер злоумышленника.

Важно отметить использование Grand Central Dispatch (GCD) в коде приложения — асинхронный механизм выполнения, усложняющий статический анализ и обнаружение вредоносной активности.

Особенности криптографии и уязвимости

Dropper применяет шифрование AES-128 с помощью функции CCCrypt(), но использует режим ECB без вектора инициализации (IV). Такая реализация упрощает анализ и расшифровку данных с помощью доступных инструментов, например, на Python.

Устойчивость и последствия обнаружения

Несмотря на то, что сервер команд и управления (C2) был отключен, вредоносное ПО сохранило возможность выполнять другие встроенные скрипты, что говорит о потенциальной способности к постоянству и адаптации в системе жертвы.

Эксперты отмечают, что обнаружение libsystd.dylib подчёркивает растущую сложность современных угроз на платформе macOS и необходимость усиления мер защиты как на пользовательском, так и на корпоративном уровне.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу.

Ознакомиться подробнее с отчетом можно по ссылке.