Процессы контроля системы управления риском реализации информационных угроз: от аудита до мониторинга

Изображение: recraft

Количество кибератак и угроз в финансовой сфере России в первом полугодии 2025 года увеличилось на 13% по сравнению с аналогичным периодом 2024 года. Актуальность системы управления рисками информационной безопасности для финансовых организаций продолжает расти. В данной статье Кирилл Чекудаев, ведущий консультант по управлению рисками RTM Group, рассмотрит порядок реализации контрольных мероприятий такой системы.

Необходимость контроля системы управления риском реализации информационных угроз

Негативные последствия инцидентов в области ИБ (в том числе, связанных с нарушением операционной надежности) в финансовых организациях в определенных случаях могут привести к быстрому развитию системного кризиса банковской системы, нанести существенный ущерб интересам собственников и многих клиентов. Поэтому в условиях цифровой трансформации и ускоренного внедрения финансовыми организациями информационных технологий управление рисками ИБ становится для финансовых организаций важным аспектом деятельности.

Набор организационных и технических мер по управлению риском реализации информационных угроз и обеспечение операционной надежности для кредитных организаций определены в соответствии со стандартами по безопасности финансовых (банковских) операций ГОСТ Р 57580.3-2022 и ГОСТ Р 57580.4-2022 в соответствии с требованиями 716-П и 850-П.

Для любой системы управления по циклу Деминга непрерывного улучшения систем PDCA (Plan-Do-Check-Act) обязательным условием является реализация мер контроля и мониторинга (Check), и система управления рисками реализации информационных угроз (далее – СУР РИИ) не является исключением.

Как установить и реализовать программы контроля и аудита

Сначала – о том, что необходимо делать кредитным организациям в рамках реализации СУР РИИ.

Контроль СУР РИИ основывается на реализации двух ключевых процессов:

- внедрение программ контроля и аудита;

- мониторинг рисков ИБ.

Важно, чтобы оба процесса включали в себя выполнение комплексных процедур:

- проведение самооценки и профессиональной независимой оценки зрелости процессов обеспечения операционной надежности и защиты информации;

- проведение сценарного анализа (в части возможной реализации информационных угроз) и тестирования готовности противостоять угрозам ИБ, направленным на критичную архитектуру (киберучения);

- оценку эффективности функционирования СУР РИИ;

- организацию внутренней отчетности в рамках СУР РИИ.

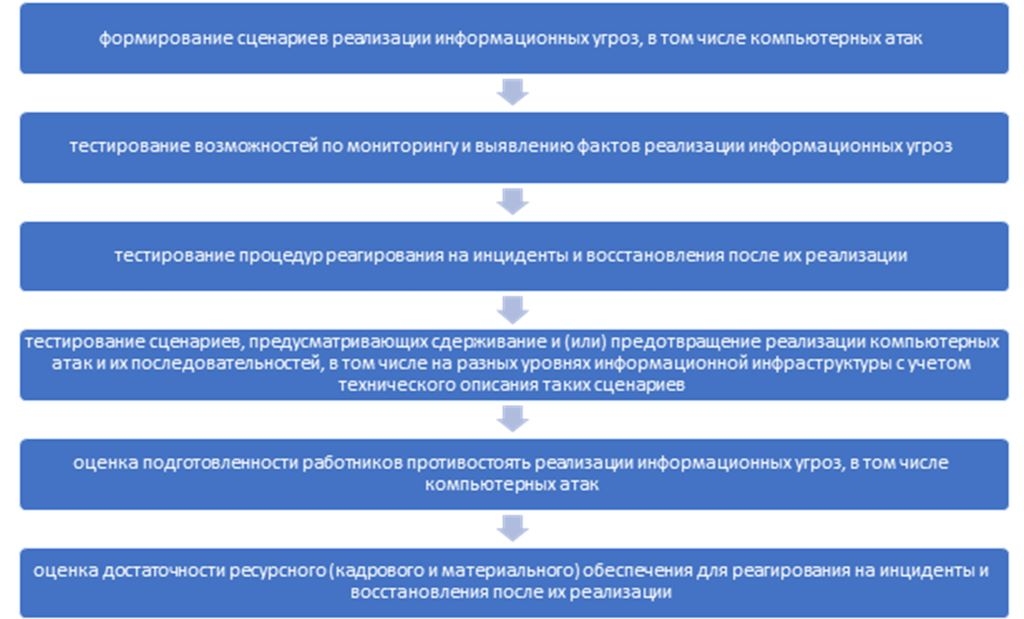

Реализация программ по сценарному анализу и тестированию готовности противостоять угрозам ИБ включает в себя последовательные этапы:

Методология проведения сценарного анализа и порядок разработки сценариев должны быть описаны во внутренних документах. При их создании приоритетными источниками информации могут быть:

- инциденты, характерные для вида деятельности организации;

- инциденты, характерные для реализуемых технологических участков бизнес- и технологических процессов;

- результаты проведенных предыдущих тестирований;

- актуальные сценарии информационных угроз.

Тестирование готовности противостоять реализации информационных угроз на основе сформированных сценариев включает в себя следующие элементы:

- выявление конфигураций объектов информатизации, имеющих слабости и (или) уязвимости;

- выявление актуальных слабостей (уязвимостей) используемых объектов информатизации;

- определение актуальных компьютерных атак, которые могут быть реализованы путем эксплуатации выявленных уязвимостей;

- определение вероятных инцидентов, связанных с реализацией информационных угроз, к которым может привести реализация актуальных компьютерных атак;

- определение потенциальных последствий от реализации инцидентов, в том числе максимально возможных финансовых потерь.

Оценить, насколько организация готова к эффективному реагированию на угрозы, поможет тестирование. Вот его основные цели:

- обеспечить эффективное реагирование на инциденты и восстановление после их реализации в соответствии с заданными временными периодами (ЦВВ);

- совместно с причастными сторонами обеспечить эффективное реагирование на инциденты и восстановление после их реализации в соответствии с ЦВВ, в том числе в отношении переданных на аутсорсинг бизнес- и технологических процессов;

- обеспечить эффективное взаимодействие с причастными сторонами при реализации инцидентов;

- обеспечить своевременное информирование об инцидентах Банк России, ФСТЭК и причастных сторон.

Если есть возможность, то лучше подключить к процессу заинтересованные организации (без клиентов) с руководством и сотрудниками, ответственными за обеспечение функционирования критичной архитектуры.

Также должны быть определены целевые показатели тестирования и порядок информирования руководства о достигнутых результатах и их анализе.

Особенности аудита и оценки эффективности

Для того, чтобы оценить, насколько хорошо функционирует система управления рисками, есть ли слабые места, важно регулярно проводить аудит (в соответствии с Положениями ЦБ РФ 851-П, 757-П, 821-П) и оценку эффективности системы.

При этом подходы к такому анализу различны для разных финорганизаций. Тем, кто соответствует минимальному уровню защиты, достаточно провести самооценку, а для стандартного или усиленного уровня необходимо подключить внешнюю организацию.

Вне зависимости от типа аудита, он должен включать в себя:

- программы проведения самооценки/внешней оценки зрелости процессов планирования, реализации, контроля и совершенствования систем управления;

- план, учитывающий цель, критерии, область оценки, даты и продолжительность проведения, состав аудиторской группы, описание деятельности и мероприятий; распределение ресурсов;

- правила привлечения организации, предоставляющей услуги внешнего аудита;

- отчеты о самооценке и аудитах, содержащих мотивированное суждение об уровне зрелости процессов;

- отчеты по итогам для совета директоров (наблюдательного совета) и руководства, а также должностного лица, ответственного за функционирование СУР РИИ;

- организацию хранения и предоставления доступа к материалам (в частности, отчетам), получаемым в процессе проведения самооценок и аудитов.

Также важно помнить о такой мере контроля, как оценка эффективности, которую условно можно разделить на оценку контрольных показателей уровня риска (КПУР) и непосредственно оценку эффективности функционирования СУР РИИ.

В отношении КПУР, то задача состоит в оценке фактических значений КПУР на основе:

- данных, содержащихся в базе событий риска

- результатов самооценок и аудитов

- результатов сценарного анализа и тестирования готовности противостоять реализации информационных угроз

- результатов оценки эффективности функционирования СУР РИИ.

Обо всех отклонениях от нормы значений КПУР на регулярной основе или в случае выявления факта превышения сигнального и (или) контрольного значения одного из КПУР необходимо информировать руководство.

Организации следуют определить во внутренних документах порядок (на ежегодной основе) оценки эффективности функционирования, в том числе выполнения процессов управления таким риском.

Проведение ежегодной оценки эффективности включает оценку:

- полноты и точности информации, отраженной в базе событий, а также корректности ведения такой базы

- соблюдения установленных в политике управления риском реализации информационных значений КПУР

- корректности определения вида и величины потерь от реализации событий риска реализации информационных угроз (в составе операционного риска)

- корректности проведенных оценок величины потерь от реализации риска реализации информационных угроз

- мероприятий, направленных на уменьшение негативного влияния риска реализации информационных угроз.

ЦБ РФ предлагает свои рекомендации о том, как проводить подобный анализ, что он должен включать, описывает объекты и критерии исследования. Можно сверяться с данным документом, чтобы ничего не упустить.

Формирование отчетности: порядок и что отражать

Увы, отчетность является одновременно и демоном, и ангелом любой системы, но без нее невозможно проводить аналитическую работу для принятия решений и развиваться. Однако, стоит подходить к ней критически и выбирать то, что действительно необходимо.

Определим здесь, что должно быть в данной отчетности в рамках СУР РИИ:

- результаты выявления и идентификации риска реализации информационных угроз, его оценки, а также выбранный способ реагирования;

- планируемые и реализованные мероприятия, направленные на уменьшение негативного влияния риска реализации информационных угроз;

- выявленные события риска, в том числе сведения о ведении претензионной работы в отношении причастных сторон, включая клиентов;

- результаты реагирования на инциденты и восстановления после их реализации, включая анализ причин и последствий реализации таких инцидентов;

- результаты реализации планов по обучению и повышению осведомленности работников;

- результаты оценок необходимого ресурсного (кадрового и финансового) обеспечения;

- сведения о реализации программ контроля и аудита, в том числе фактических значениях КПУР, а также мониторинга риска реализации информационных угроз (включая фактические значения КИР и результаты оценки потенциала превышения сигнальных и контрольных значений КПУР);

- результаты анализа необходимости совершенствования СУР РИИ, принятых решениях по совершенствованию (включая предпринятые тактические или стратегические улучшения).

В отчетность о результатах мониторинга риска реализации информационных угроз следует включать информацию о произошедших инцидентах, включая:

- общее количество зафиксированных инцидентов за отчетный период;

- общее количество зарегистрированных событий риска за отчетный период;

- сумму потерь от реализации инцидентов в организации;

- сумму потерь от реализации инцидентов со стороны причастных сторон (за исключением клиентов финансовой организации).

В документах (Политика ИБ) следует определить порядок и процедуры информирования и конкретизировать состав отчетности для представления совету директоров (наблюдательному совету) и руководству организации.

При этом проверку точности и достоверности отчетов необходимо оставить за СВА, которая образует «третью линию защиты».

Мониторинг через КИРы

Мониторинг риска реализации информационных угроз предполагает использование «помощников рисковика» — ключевых индикаторов риска (КИР). КИРы позволяют проводить постоянный монитор за общим состоянием системы и позволяет определить возможность превышения КПУРы.

Но мало определить КИРы – важно установить для них требования и документирование. Вот что имеется в виду в первую очередь:

- количественное измерение КИР;

- способы расчета КИР, в том числе с использованием средств автоматизации;

- периодичность (не реже одного раза в год) пересмотра и актуализации КИР;

- регулярность и своевременность расчета КИР с установлением сроков (периодов) расчета;

- валидация КИР для проверки адекватности применяемого индикатора и подход к его расчету;

- состав информации, используемой для расчета КИР, и ее источников, включая способ получения такой информации;

- пороговые значения КИР с обоснованием их установления;

- подразделения, ответственные за предоставление данных для расчета КИР и (или) расчет КИР;

- порядок реагирования на превышение пороговых значений КИР, в том числе процедуры эскалации (в том числе информирования руководства и должностного лица, ответственного за функционирование СУР РИИ).

В качестве источников информации, используемой для расчета КИР, рекомендуется использовать:

- данные, формируемые подразделениями, непосредственно реализующими бизнес-процессы (сведения должны поступать непрерывно и оперативно);

- информацию, полученную в рамках ведения претензионной работы;

- сведения по результатам реализации программ контроля и аудита;

- результаты оценки эффективности.

Использование КИРов качестве элементов мониторинга позволяет проводить оперативную работу по предотвращению превышения КПУР и гибко реагировать на возникающие инциденты.

Рекомендации по реализации контроля

Система управления рисками реализации информационных угроз требует постоянного контроля в целях совершенствования и понимания реального состояния дел.

Основной пул рекомендаций для эффективного контроля системы определяется следующими советами:

1. Проведение аудита и оценки эффективности с привлечением независимых экспертов;

2. Проведение сценарного анализа на основе потенциальных угроз, с привлечением заинтересованных сторон;

3. Использование результатов тестирования и сценарного анализа для определения уязвимостей и слабых сторон;

4. Формирование и постоянный мониторинг КИРов, поддержание в актуальном состоянии;

5. Постоянная оценка фактических значений КПУРов;

6. Ведение отчетности, которая позволяет анализировать функционирование и принимать соответствующие решения руководству;

7. Результаты контроля и мониторинга должны позволять совершенствовать систему, находить слабые места, а не проводить контроль ради контроля.