Разработка авторской методологии управления внешней поверхностью атаки и её мониторинга (attack surface management)

Изображение: recraft

Ключевым драйвером роста уязвимости организаций в эпоху цифровой трансформации стал стремительный рост так называемой внешней поверхности атаки (ВПА). Под этим термином мы понимаем совокупность всех «цифровых дверей», через которые злоумышленники могут попасть в инфраструктуру компании: от веб‑приложений и API до незащищённых портов, публичных IP‑адресов, облачных ресурсов и незаметных теневых ИТ‑активов.

Про внешнюю поверхность атаки и непрерывное управление воздействием угроз (EASM & CTEM)

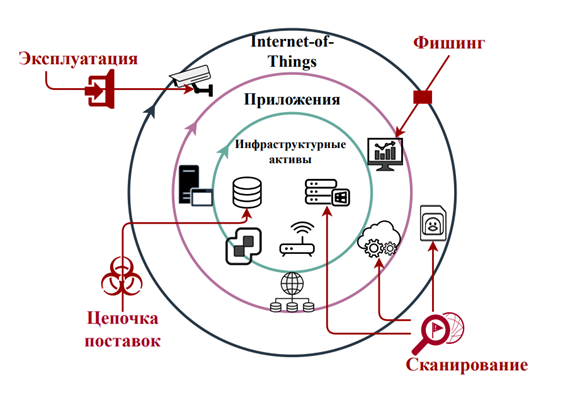

Масштаб и сложность контроля ВПА растут по нескольким причинам. Во‑первых, всё больше сотрудников работают удалённо, и корпоративный периметр размывается: в игру вступают домашние маршрутизаторы, личные гаджеты и сторонние сервисы. Во‑вторых, повсеместное распространение облачных вычислений и «промышленного интернета вещей» (IIoT) добавляет десятки тысяч дополнительных точек входа. А в‑третьих, на горизонте маячит глобальная концепция Web 3.0 со своими децентрализованными сервисами и смарт‑контрактами, которые требуют новых подходов к защите. Исследования ведущих лабораторий кибербеза (Kaspersky и др.) показывают: порядка 80 % успешных атак происходят извне, когда кибергруппировки эксплуатируют уязвимости в публично доступных сервисах и приложениях на «краю» сети.

В 2023 году аналитики Gartner выделили «Управление внешней поверхностью атаки» (External Attack Surface Management, EASM) как ключевой тренд в защите данных на ближайшее десятилетие. Совсем недавно к этому подходу примкнула концепция «Непрерывного управления воздействием угроз» (Continuous Threat Exposure Management, CTEM), которая предлагает структурировать уязвимости ВПА по трём параметрам:

- Exploitability (возможность эксплуатации) оценивает, насколько просто злоумышленнику использовать уязвимость;

- Impact (воздействие) оценивает, сколько вреда может быть причинено в случае успешной атаки;

- Exposure (видимость) оценивает, насколько заметна и доступна уязвимость из внешней среды.

Данные параметры позволяют упорядочить и приоритизировать потенциальные векторы атак. В рамках CTEM управление ВПА реализуется как цикл из пяти этапов:

Область применения → Обнаружение → Определение приоритетов → Валидация → Мобилизация,

обеспечивая непрерывный контекстно-зависимый мониторинг.

На практике первым шагом становится автоматизированное сканирование инфраструктурных и сервисных активов. К нему добавляется киберразведка по открытым источникам, анализ мисконфигов и метаданных — это помогает обнаружить «слепые зоны». Под «слепыми зонами» обычно понимают забытые облачные инстансы, неучтённые IoT‑гаджеты или эксплуатируемые API, о которых никто не помнит.

Выявленные и верифицированные уязвимости получают цифровые «баллы» по каждому из трёх параметров, после чего на их основе собирается матрица приоритизации:

Возможность эксплуатации × Воздействие × Видимость.

Она помогает чётко понимать, какие «дырки» надо заделывать в первую очередь, а какие могут подождать.

Несмотря на глобальное признание этих подходов, многие российские организации до сих пор не имеют стратегического мониторинга своих теневых активов, что оборачивается критическими «слепыми зонами» во внешнем периметре.

Если представить внешнюю поверхность атаки как луковицу, то её «слои» — это совокупность цифровых активов на разных уровнях: от публичных веб‑серверов на самом наружном контуре до внутренних API и скрытых сервисов, уходящих вглубь IT‑ландшафта. Ниже приведена древовидная структура, подробно описывающая каждый из этих слоёв.

Ключевыми векторами атак на уязвимые активы сегодня выступают автоматизированные сканеры, напоминающие разведчиков: они пробивают диапазоны IP‑адресов, отслеживают знакомые шаблоны URL и даже распознают типовые формы авторизации. Они позволяют хакерам обнаруживать «открытые двери» в инфраструктуре компаний, экономя время и ресурсы. Параллельно самую широкую популярность обрели готовые эксплойты и демонстрационные PoC‑скрипты, сопровождаемые WriteUP’ами. Кроме того, атакующие активно используют универсальные фреймворки вроде Metasploit и Cobalt Strike, которые упрощают поиск целей, автоматизируют эксплуатацию уязвимостей и помогают передавать данные.

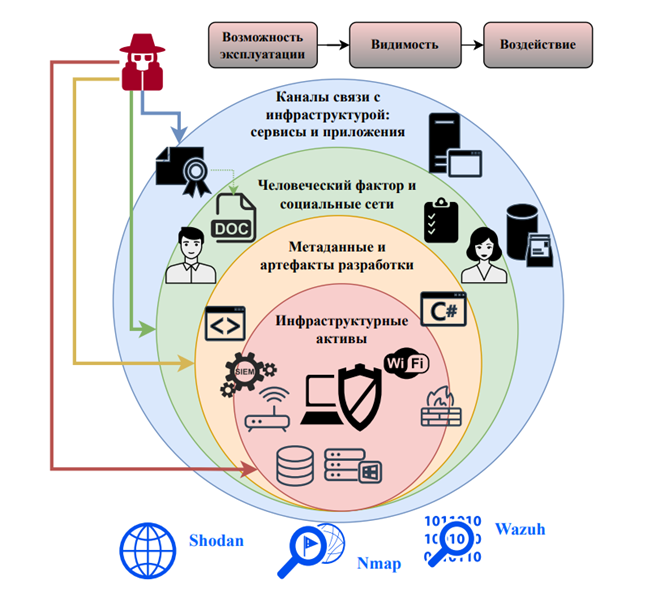

Отдельно стоит упомянуть, что значительную долю аутентификационных данных злоумышленники получают не путём «брута»: скомпрометированные токены доступа и API‑ключи нередко оказываются выложенными в открытых репозиториях GitHub. Атаки на уровне DNS позволяют переадресовывать пользователей на фальшивые ресурсы (DNS‑спуфинг), а также прятать управляющий трафик внутри обычных DNS‑запросов (DNS‑туннелинг). Вдобавок злоумышленники подменяют SSL‑сертификаты, чтобы проксировать и расшифровывать защищённый трафик — классический MiTM. Визуализация сводки угроз и векторов атак:

По данным ENISA, до трети всей внешней поверхности атаки организаций находится в плачевном состоянии: из-за нерегулярных проверок скрытые уязвимые компоненты остаются вне поля зрения, а утечки через GitHub возникают после сканирования уязвимостей. В результате возникает «дисфункция» жизненного цикла VM‑ВПА: процесс и штатные средства не отслеживают число реальных угроз, а управление периметром превращается в хождение по «минам». Здесь мы не говорим про динамичное разворачивание новых элементов инфраструктуры (упс, сказали).

Фактический разрыв между оперативным управлением ВПА и общей стратегией ИБ усугубляется из-за слабой интеграции результатов сканирования в процессы управления уязвимостями и стандартные ИТ/ИБ‑фреймворки (ITIL, COBIT). По наблюдениям Gartner, более 80% организаций по-прежнему выстраивают приоритизацию ресурсов в «ручном», ситуативном режиме, вместо того чтобы оперировать единым контекстным реестром активов и рисков.

ITIL и COBIT в мире управления внешней поверхностью атаки

Сейчас в арсенале крупного зарубежного интерпрайса сложились две лучшие практики для управления ИТ- и ИБ-процессами, которые во многом задают тон и структуру работы команд:

- ITIL (Information Technology Infrastructure Library) — сборник для организации жизненного цикла ИТ‑услуг. Если представить ИТ‑ландшафт как большой завод, то ITIL описывает, как правильно выстраивать конвейеры (планирование, поставка, поддержка сервисов), внедрять контроль качества (управление инцидентами) и закладывать «защитные клапаны» для информационной безопасности. Благодаря такой унификации команды ИТ и ИБ начинают действовать согласованно, словно оркестр, где каждая нота срабатывает в нужный момент.

- COBIT (Control Objectives for Information and Related Technologies) — стратегический план, позволяющий организовать процессы так, чтобы ИТ‑ и ИБ‑инициативы были тесно связаны с бизнес‑целями организации.

Чтобы соединить в единую «экосистему» управление внешней поверхностью атаки с ITIL и COBIT, стоит взглянуть на пять базовых процессов, лежащих в основе современного ИТ/ИБ‑менеджмента: «Планирование», «Учёт»/«Инвентаризация», «Анализ», «Реагирование»/«Поддержка», «Улучшения».

| Процессы | COBIT (strategic) | ITIL (operations) | ВПА (tactics) |

| Планирование | АРО: определение стратегии управления рисками («что» и «когда» подлежит мониторингу). | Планирование: формирование перечня инструментов киберразведки, подготовка внедрения; согласование SLA и метрик эффективности. | Определение первичной области мониторинга: IP-адреса, домены, API и т. д., статус которых будет обновляться. |

| Инвентаризация | АРО: классификация обнаруженных активов по уровню риска и назначение приоритетов. | Получение/сборка: внедрение сканирующих инструментов и настройка CI/CD-джобов для регулярного запуска. | Разведка: автоматическое и непрерывное наполнение сведениями об активах CMDB/AM. |

| Анализ | BAI: документирование сценариев атак и управление изменениями. | Проектирование/переход: описание и тест процессов сканирования уязвимостей, а также интеграция с COBIT. | Приоритизация: расчёт метрик, выстраивание очереди патч-менеджмента в соответствии с SLA. |

| Реагирование | DSS: контроль скорости реакции и регуляторика работы SOC. | IM: автоматическое оповещение о результатах сканирования. | Реагирование на инциденты: фиксирует TTD/TTR, отслеживает исполнение задач устранения уязвимостей. |

| Улучшения | MEA: сборка отчётов по метрикам, аудит соответствия и требованиям. | CSI: планирование корректирующих мероприятий в соответствии с дашбордом ВПА. | Метрики: отражение коэффициента эффективности, который сравнивает «до/после» внедрения и позволяет формировать рекомендации. |

Трехэтапная интеграция управленческих фреймворков с технологическим стеком управления ВПА позволяет сформировать унифицированную, прозрачную и доказуемую систему управления внешней поверхности атаки, отвечающую российским нормативным требованиям и мировым практикам.

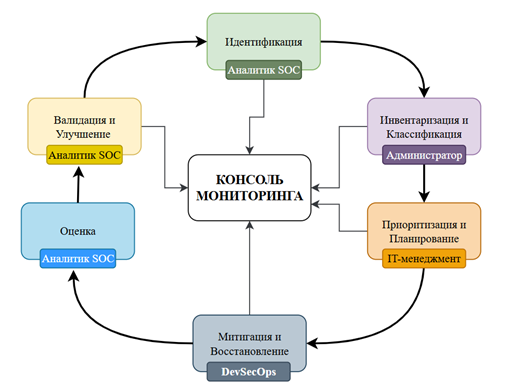

Модель жизненного цикла управления ВПА: роли, процессы, системы

Шестиступенчатый цикл управления внешней поверхностью атаки задуман как непрерывный конвейер разведки, где каждое звено автоматизировано, а итоговые данные становятся понятными и осязаемыми для анализа.

Этап 1: идентификация внешних активов и классификация

Представьте себе океан информационных ресурсов: наша задача — очертить береговую линию этого океана, собрав полный «белый список» публично доступных активов. В терминах CTEM от Gartner этот шаг соответствует фазе Scoping и закладывает основу для метрики покрытия (Coverage, C). Чем выше C, тем меньше «слепых зон» и тем точнее работают последующие этапы.

Для сбора первичных сведений используют два подхода:

- Пассивная разведка:

- Shodan API строит список обнаруженных IP-адресов;

- Censys API выдаёт данные о TLS‑сертификатах;

- DNSDumpster предоставляет перечень субдоменов.

- Активная разведка:

- порт-сканер nmap проверяет открытые порты и службы;

- собственная CMDB/AM (система учёта и инвентаризации активов) гарантирует, что мёртвые хосты и давно забытые сервисы не попадут в окончательный реестр.

Все активы разбиваются по зонам: DMZ, On‑Premise, Cloud, Edge и VPN — как будто мы маркируем территории на карте управления периметром.

Этап 2: сканирование на уязвимости и первичная фильтрация

Ключевая задача этапа — определить, какие именно активы в перечне полученных активов являются уязвимыми и исключить ложноположительные результаты из перечня полученных активов. Фактически уточняет результаты предыдущего этапа – своего рода «глубокое сканирование» (deep scanning).

Перечень инструментов, покрывающих сетевой, прикладной и веб-стек и их назначения, включает:

- Nmap и NSE — для обнаружения доступных уязвимых сетевых активов в соответствии с заданным шедулером (например, через ключ -sV -O —script vuln);

- Greenbone VM — полноформатный сетевой сканер уязвимостей, работающий по актуальной базе CVE, проводящий регулярные проверки критичных уязвимостей CVSS > 7.0 для ПО и прикладного ПО (ППО);

- OWASP ZAP — выявление XSS/SQLi/CSRF-уязвимостей по классификации OWASP в режиме DAST-сканера в API и веб-приложениях.

Приоритизация запуска инструментов «nmap (port, service, version)» → «OpenVAS (CVE matching)» → «OWASP ZAP (web vuln)».

После проведения сканирований важно централизовать «сырые» списки уязвимостей по каждому активу: отфильтровать дубликаты, оставить приоритетные угрозы (CVSS > 7.0), исключить ложноположительные события и нефункционирующие сервисы, а также ханипоты.

Этап 3: приоритизация угроз

Не каждая уязвимость имеет равный вес — одни проблемы можно отложить на потом, другие требуют немедленного реагирования. На этом уровне происходит «фильтрация алмазов»: в дело вступает методика Gartner CTEM, оценивающая каждую находку по трём координатам:

- Severity (серьёзность) — насколько критична сама дыра;

- Impact (воздействие) — какой урон она может нанести;

- Likelihood (вероятность эксплуатации) — насколько легко злоумышленнику воспользоваться уязвимостью.

Комбинация этих параметров превращает длинный список из сотен элементов в чёткий приоритетный план работ, где самые опасные «входы» защищаются в первую очередь.

Этап 4: оперативное устранение уязвимостей (DevSecOps и ITSM)

После того как мы получили упорядоченный список угроз с оценкой потенциального риска, наступает момент, когда машина безопасности должна перейти в активный режим: нужно внедрить патчи, исправить конфигурации, отключить неиспользуемые сервисы. Ключевой показатель на этом этапе — SLA по времени закрытия окна уязвимости: чем быстрее, тем лучше. Подробнее о внедрении DevSecOps и ITSM:

- Реагирование «на лету» через DevSecOps. Если сканеры обнаруживают «неправильную» сборку — процесс останавливается, а в тикет‑систему моментально отправляется инцидент со ссылкой на конкретную сборку.

- Оркестрация развёртывания патчей. Инструменты вроде Ansible превращают применение исправлений в единый процесс: «пушим» патч‑конфигурации на тестовые сервера, затем на промежуточные среды и, наконец, на боевые.

- Формальный контроль через ITSM. Не все изменения можно «прокачать» через CI/CD. Для критических систем или операций вне конвейера внедряют классический ITSM‑процесс.

- Документирование и анализ. Это позволяет постоянно улучшать процесс и сокращать SLA.

Так, от ловли уязвимости в CI/CD до формального управления изменениями и последующей учёбы на ошибках, мы обеспечиваем не просто реакцию на угрозы, а отлаженный и непрерывно улучшающийся этап цикла безопасности.

Этап 5: оценка эффективности

На этом шаге мы ставим под вопрос всю цепочку: «Работает ли наш подход на практике?», «Стоят ли затраченные ресурсы того результата?», «Как изменилась скорость реагирования во времени?» Ответы получают с помощью набора метрик, позволяющих сравнивать различные сценарии внедрения и отслеживать тренды. Предполагается, что для грамотного расчёта и риск-аналитики потребуются показатели:

- Нормированное время обнаружения уязвимого актива (

). Это среднее время от появления новой дыры до её фиксации сканерами. Благодаря нормированию мы удаляем «шумы» абсолютных значений и получаем единый показатель в рамках SLA.

- Нормированное время реакции (

). Средний интервал от обнаружения уязвимости до её полного закрытия: сюда входят анализ, планирование, согласования, собственно исправление (патчинг, перенастройка) и валидация результата.

- Скорость снижения уязвимостей (

). Показывает динамику: отношение реально заделанных дыр к их общему числу. При значении в 100 % мы «ликвидируем технический долг» мгновенно и в полном объёме.

- Операционный коэффициент эффективности (E). Составной KPI, который объединяет и технические, и финансовые параметры: базовый бюджет на управление ВПА плюс фактические затраты.

Для превращения логов сканеров и финансовых отчётов в эти метрики нам нужен налаженный «конвейер» сбора и агрегации данных:

- Инструменты интеграции

– платформы киберразведки (Shodan, Censys и др.).

– системы агрегации (Wazuh).

– базы уязвимостей (NDV).

– тикет‑системы (TheHive).

– системы визуализации (Kibana) для дашбордов и отчётов. - Методы расчёта

– ручные скрипты на Python (pandas) и Excel.

– полная автоматизация через дашборды Kibana. - Период анализа (t)(t)(t)

– задаётся ритм: раз в месяц или квартал. Это позволяет своевременно реагировать на всплески и спады.

Этап 6: улучшение и совершенствование процессов

Завершение цикла предполагает улучшение текущих процессов. Концептуально ключевой задачей этапа является трансформация опыта, метрик и накопленных обновлений инфраструктуры для улучшения моделей, уточнения процессов и изменения приоритетов. Любая, даже самая современная и апробированная множество раз методика требует актуализации и дополнения для поддержания эффективности. После первого цикла методика органично интегрируется и становится уникальной для каждой инфраструктуры.

Результаты этапа формируют стратегическую дорожную карту развития управления уязвимостями всей организации. Обеспечив старт с фокуса на управление ВПА для понимания экспозиции, организация, внедряющая и адаптируя описанную методику, наращивает зрелость вплоть до полноценной реализации принципов Continuous Threat Exposure Management (CTEM). Совершенствование процессов обеспечивает как текущую защищённость, так и готовность к вызовам завтрашнего дня, превращая безопасность в стратегически важный аспект бизнеса.

Заключение

Внешняя поверхность атаки — это вся совокупность цифровых «окошек» в инфраструктуре, через которые злоумышленники могут заглянуть в вашу сеть: публичные IP‑адреса, домены, сертификаты, сервисы, открытые порты и многое другое. По мере того, как компании строят распределённые архитектуры и подключают всё новые облачные и локальные сервисы, эта оболочка лишь увеличивается в размерах и усложняется. На практике именно через неё начинается большинство кибератак: автоматизированные сканеры выискивают забытые или непропатченные активы, словно охотники, обнаруживающие теневые островки в океане корпоративной инфраструктуры.

Именно поэтому жизненно важен постоянный, а лучше автоматизированный мониторинг всех публично доступных ресурсов. Целью было создать не разрозненный набор инструментов, а единую методику, где стратегическое планирование гармонично сочетается с гибкими микро‑менеджмент‑подходами.

Автор: Ирина Дмитриева, киберэксперт и инженер-аналитик лаборатории исследований кибербезопасности компании «Газинформсервис»