Роль телеметрии конечных устройств в анализе защищенности и обнаружении атак на ИТ-среду

Наряду с сетевым трафиком непрерывный сбор данных (телеметрии) конечных устройств в корпоративной среде — один из основных источников аналитики для центра информационной безопасности (SOC). C помощью этих данных можно обнаружить следы атак и компрометации ИТ-среды, уязвимости ПО на конечных системах, а также неполадки в работе ИТ-сервисов.

Как правило, центральными точками сбора данных телеметрии выступают EDR и SIEM-системы. В них из собранной информации происходит извлечение и формирование событий в едином формате, их агрегация и корреляция. В результате срабатывания триггеров в системе аналитики SOC получают предупреждения (alerts) для своевременного реагирования. Таким образом, нетрудно сделать вывод, что вид и содержание собираемых данных телеметрии значительно влияют на область видимости и глубину охвата текущего состояния защищаемой ИТ-среды. Поэтому достаточно интересно рассмотреть, какие компоненты и виды телеметрии полезны для сбора и как они влияют на возможности анализа состояния безопасности ИТ-окружения.

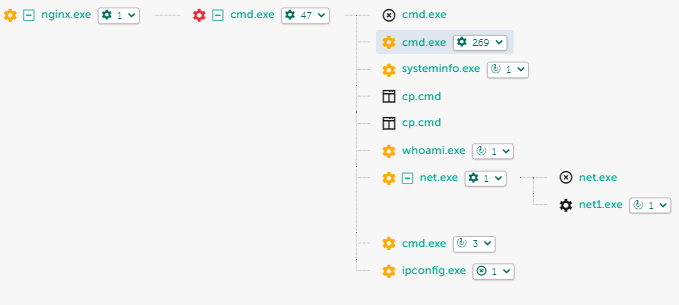

Процессная телеметрия. Под ней подразумевается сбор данных о действиях отдельных процессов на конечных устройствах. Спектр собираемых событий и данных, если ориентироваться на коммерческие EDR-решения, достаточно широк, опишем его ниже:

- События запуска самих процессов, дочерних процессов, модулей, драйверов. Позволяют отследить последовательность исполнения многокомпонентных приложений, а в случае атаки — различных компонентов вредоносного ПО.

- Действия с файловой системой (манипуляции с файлами/папками). В случае атаки эта информация позволяет выявить как возможные следы и место размещения атакующего приложения, так и потенциальные цели атаки (измененные и поврежденные файлы, потенциальные каналы утечки данных).

- Действия с реестром системы (для Windows-сред). Этот тип событий позволяет выявить точки закрепления вредоносных файлов в системе, а также модификации системных настроек с целью создания уязвимости или сделать этот вычислительный ресурс источником для дальнейшего распространения атаки.

- Действия, выполняемые в системных интерпретаторах команд. Так как зачастую подобные действия могут оказываться вне поле зрения стандартных антивирусных продуктов, сбор информации и них позволяет более эффективно обнаружить подозрительные действия и обнаружить наиболее скрытую вредоносную активность.

В совокупности перечисленные типы данных процессной телеметрии позволяют составить достаточно полную картину об активностях исполняемых модулей и пользователей в рамках одной XDR/SIEM-системы.

Дерево (последовательность) событий процессной телеметрии на примере продукта Kaspersky EDR

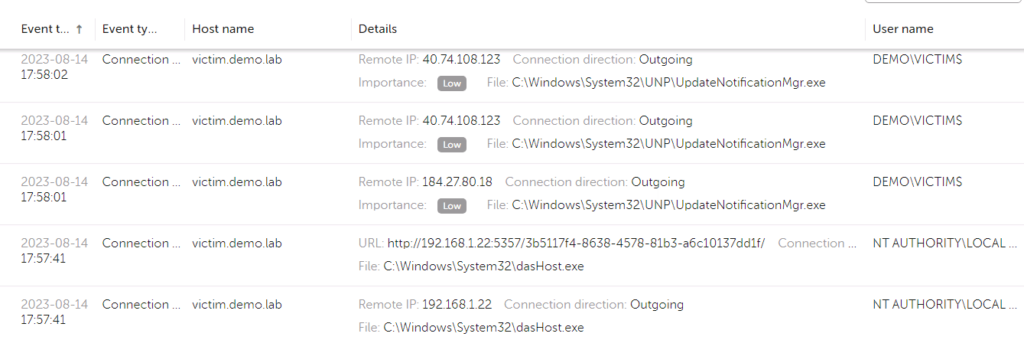

Сетевая телеметрия. Хотя, как правило, для мониторинга безопасности в корпоративной сети более полезна информация с сетевых устройств, стоящих на границе и между различными сегментами, информация по подключениям и открытым сетевым портам на конечных машинах в связке с процессной телеметрии позволяет более точно отследить, какие фрагменты ИТ-сети затронуты возможной атакой, а также выявить точки закрепления злоумышленников в корпоративной инфраструктуре. Сбор такой информации может быть полезен и в ходе проактивной оценки уязвимости корпоративной ИТ-среды к атакам. Сетевая телеметрия — очень эффективный источник индикаторов атак при ее комбинации с глобальными данными и образами угроз (Threat Intelligence/Threat Feeds) со стороны внешних доменов в сети Интернет.

Пример собранных событий сетевой телеметрии в продукте Kaspersky EDR

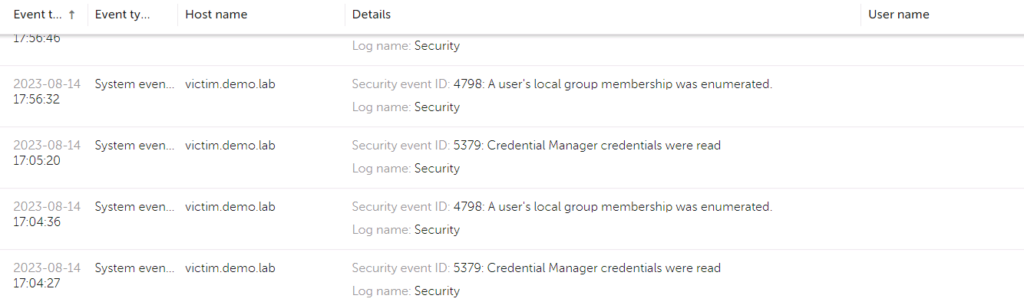

Системные журналы. Как правило, системные журналы, такие как windows event log или journalctl, также хороший источник данных о процессах и событиях, связанных с действиями в различных системных интерфейсах и службах, что позволяет детально анализировать поведение этих служб. Зачастую при использовании систем класса SIEM сбор данных с использованием системных журналов может быть более выгоден с точки зрения затрачиваемых ресурсов, так как данные событий в них уже переформатированы в единый формат и нет необходимости развертывать дополнительное мониторинговое ПО на конечных компьютерах и серверах. Очевидно, что сбор событий системных журналов может быть интересен не только с точки зрения задач ИБ, но в целях поддержания стабильности работы ИТ-инфраструктуры, так как централизация сбора таких событий может позволит более оперативно выявлять неполадки работы корпоративных сервисов и приложений и в перспективе сократить длительность простоев или предотвратить потенциальные отказы.

Собранные события системного журнала безопасности Windows в продукте Kaspersky EDR

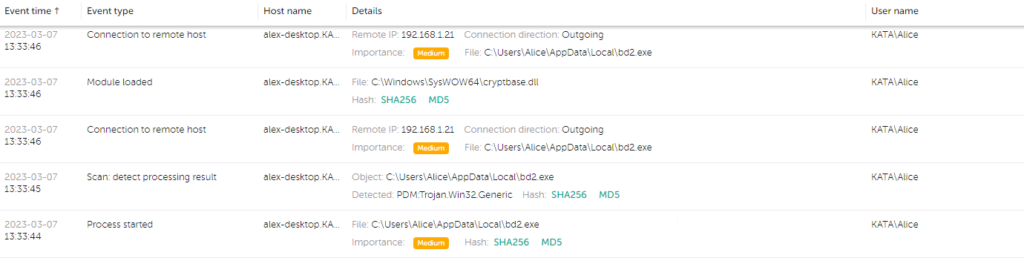

Данные по обнаружениям от антивирусного ПО. Факты реагирования на вредоносную активность антивирусного ПО, развернутого на конечных устройствах, — хорошие индикаторы возможной атаки при анализе событий в интерфейсах EDR и SIEM-систем, так как подсвечивают те исполняемые процессы, на которые в первую очередь надо обратить внимание. Сопоставив информацию из событий AV с другими собираемыми данными, можно получить достаточно полную картину развития возможной атаки внутри корпоративной среды. По этим причинам при наличии технической возможности журналы AV также рекомендуется включать в состав собираемой телеметрии. Как правило, при отсутствии прямого доступа к журналам в качестве альтернативного канала для оповещения о событиях антивирусное ПО также может использовать системные журналы.

Пример события обнаружения от антивируса совместно с другими событиями телеметрии по тому же процессу в продукте Kaspersky EDR

Если говорить о дальнейшем использовании данных телеметрии, как правило, они подвергаются упомянутым ранее агрегации и корреляции с целью выявления значимых с точки зрения информационной безопасности и/или поддержания стабильности функционирования ИТ-инфраструктуры событий. Учитывая большой объем поступающих данных в реальной рабочей среде, одну из ключевых ролей в эффективной обработке телеметрии играют движки правил обработки телеметрии. Для успешной работы движки и/или наборы правил должны получать регулярные обновления со стороны производителей, иметь возможности кастомизации со стороны пользователя (в том числе предоставлять функционал исключений), а также обладать шаблонами преднастроенных параметров под типовые сценарии использования (последнее особенно актуально для SIEM-систем). В современных реалиях к внутреннему устройству таких движков предъявляются требования по выявлению аномальной активности с помощью статистических методов или математических моделей (методов машинного обучения). Также немаловажной является возможность кросс-корреляции событий данных телеметрии с конечных машин с событиями с сетевых устройств, так как это позволяет более комплексно и своевременно выявлять источники и направления развития таргетированных атак.

Автор: Соколов Илья, эксперт решений по защите от сложных угроз, «Лаборатория Касперского»