Скрытные стратегии Mythic C2 и внедрение EarlyBird в red team

Источник: xbz0n.sh

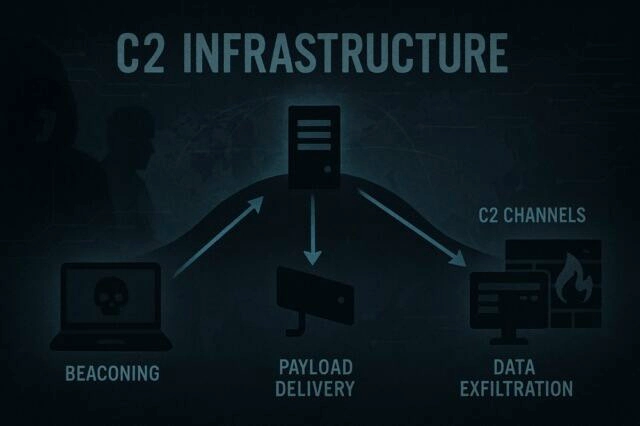

В современном мире кибербезопасности важной задачей российских и зарубежных red team является создание инфраструктур командования и контроля (C2), способных эффективно обходить защиту корпоративных и государственных систем. Недавний отчет подробно рассматривает тонкости построения таких инфраструктур с акцентом на платформу Mythic C2 и инновационный метод внедрения «EarlyBird», обеспечивающий высокую степень скрытности во время red team операций.

Критика упрощенных подходов и важность продуманной инфраструктуры

В первую очередь авторы отчета обращают внимание на распространённую ошибку: red teams часто пользуются базовыми настройками популярных инструментов, таких как Cobalt Strike. Такое упрощение становится уязвимым, поскольку современные службы безопасности научились быстро выявлять и нейтрализовывать эти очевидные угрозы.

В докладе подчеркивается, что для эффективной атаки и минимизации риска обнаружения необходимо серьезно продумать архитектуру C2-инфраструктуры, включая методы маскировки и распределения трафика. Ядром решения становится использование перенаправителей трафика через протоколы HTTP/HTTPS, что позволяет скрыть истинный сервер C2 от прямого доступа в интернет.

HTTP/HTTPS проксирование и маскировка трафика

Для сокрытия сервера C2 применяется конфигурация прямого прокси-сервера на базе Nginx. Это позволяет замаскировать атаки под легитимный веб-трафик, что существенно усложняет работу систем обнаружения:

- Использование реального контента сайта-приманки, который выглядит легитимно для анализаторов;

- Шифрование трафика с применением действующих SSL-сертификатов;

- Перенаправление всего трафика через специально подготовленный сайт для сокрытия команд и управления;

- Минимизация подозрительных паттернов и объемов трафика, которые могут привлечь внимание blue teams.

Такое сочетание технологий снижает вероятность обнаружения и позволяет злоумышленникам поддерживать длительные сессии взаимодействия.

Технология EarlyBird: новый уровень скрытности полезной нагрузки

Отдельное внимание в отчете уделено технологии внедрения EarlyBird. Данный метод кардинально меняет подход к инжекции вредоносного кода:

- Создание процесса Windows в приостановленном состоянии, что дает возможность выделить память и внедрить код до его активации;

- Выполнение кода на этапе инициализации процесса, что позволяет обойти большинство мутация систем мониторинга и защиты;

- Целенаправленное использование легитимных процессов, например WerFault.exe, для маскировки активности и сохранения видимости нормальной работы системы.

_«Технология EarlyBird представляет собой инновационный способ сокрытия действий на уровне процесса, что значительно повышает шансы на успешное проведение операции red team»,_ — отмечается в документе.

Использование реальных доменных имен и сертификаций для запутывания защитников

Еще одним важным элементом, повышающим устойчивость и скрытность, является применение настоящих доменных имен и SSL-сертификатов. Это не только усиливает видимость легитимности трафика, но и значительно усложняет задачу подразделений защиты (blue teams).

Дополнительно авторы подчеркивают использование маскировки полезных файлов под безобидные типы, например, загрузку шрифтов, что воспринимается системами безопасности как обычное интернет-поведение. Это снижает риск раскрытия и помогает дольше сохранять контроль над атакуемой сетью.

Резервирование и обфускация: гарантии устойчивости и сложности обнаружения

Для повышения надежности и устойчивости C2-инфраструктуры внедряются резервные механизмы и механизмы ротации полезной нагрузки. Это обеспечивает непрерывность работы даже в случае сбоев, а также усложняет анализ для как статических, так и динамических средств анализа:

- Автоматическая ротация полезной нагрузки;

- Многоуровневая обфускация кода и коммуникаций;

- Сложные методы взаимодействия между компонентами инфраструктуры.

Выводы и рекомендации

Отчет подчеркивает необходимость перехода на более зрелые и ориентированные на защиту методы построения инфраструктуры C2. Лишь предугадывая и эффективно смягчая современные стратегии обнаружения, red teams смогут успешно выполнять свои задачи, а blue teams — своевременно выявлять и нейтрализовывать угрозы.

«Эффективная инфраструктура командования и контроля сегодня — это прежде всего сочетание продуманных архитектурных решений, технологий скрытности и адаптивных стратегий, — резюмируют эксперты», — и именно такой подход должен стать стандартом в сфере киберопераций.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу.

Ознакомиться подробнее с отчетом можно по ссылке.