Скрытые угрозы: Trojans и обфускация в кибербезопасности

Источник: malwr-analysis.com

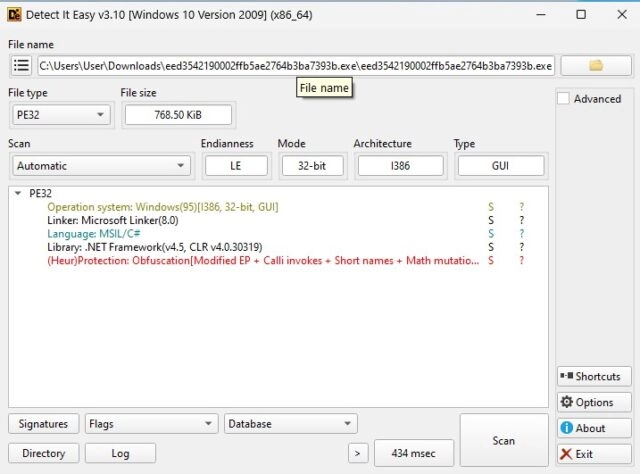

В недавнем отчете была представлена информация о вредоносной программе Arechclient2, известной также как sectopRAT. Это троянская программа удаленного доступа (RAT), разработанная с использованием .NET, которая заметно затрудняет анализ благодаря использованию calli obfuscator. Данный отчет ставит перед нами вопросы о текущем состоянии киберугроз и необходимости повышения мер безопасности.

Характеристики вредоносного ПО

Arechclient2 демонстрирует ряд операций, способных скомпрометировать безопасность пользователей. В частности, вредоносная программа:

- Собирает информацию об установленных веб-браузерах и их расширениях;

- Извлекает сохраненные учетные данные, файлы cookie, имена пользователей и пароли;

- Сканирует конфигурацию VPN-сервисов, таких как NordVPN и ProtonVPN;

- Получает сведения о конфигурации игровых лаунчеров и приложений, таких как Telegram и Discord;

- Ищет конфигурации криптовалютных кошельков для потенциальной кражи активов.

Работа в контролируемой среде

Во время экспериментов в контролируемой среде sectopRAT успешно наладил связь с удаленным сервером управления (C2). В процессе он загружает несколько файлов, критически важных для функционирования:

- manifest.json — указывает атрибуты расширения;

- content.js — основной скрипт для кейлоггинга и эксфильтрации данных;

- background.js — обходит меры безопасности для передачи украденных данных.

Эти компоненты совместно образуют вредоносное расширение для браузера Google Chrome, замаскированное под «Документы Google», что усложняет его обнаружение.

Сетевое поведение и меры предосторожности

Анализ сетевого поведения RAT указывает на возможность динамической доставки дополнительных полезных нагрузок из сервера C2 в зависимости от среды жертвы. Это наглядно подчеркивает:

- Серьезность угрозы, исходящей от вредоносных расширений;

- Необходимость регулярного контроля за установленными расширениями браузера.

В связи с вышеизложенным, рекомендуется:

- Заблокировать сетевой трафик на IP-адреса 91.202.233.18:9000 и 91.202.233.18:15647;

- Отслеживать каталог %AppData%/Local/llg на предмет подозрительных действий;

- Удалить несанкционированные расширения Chrome, особенно имитирующие Google Docs.

Внедрение методов обнаружения угроз на основе поведения поможет выявлять необычные действия и ограничивать выполнение ненадежных приложений.

Заключение

Данный случай подчеркивает актуальную угрозу от запутанных RAT и вредоносных расширений браузера. Важным шагом вперед будет введение более строгих мер безопасности и контроль над расширениями, которые могут представлять опасность для пользователей.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу.

Ознакомиться подробнее с отчетом можно по ссылке.