Утечки информации: какие инструменты и методики помогают справиться с этой проблемой в 2023 году?

По данным Роскомнадзора в России за 2022 год произошло порядка 150 серьезных утечек информации. А по данным компании «Group-IB» объём утечек информации в 2022 году превысил показатели 2021 года почти в 40 раз.

В Интернет попадали прежде всего персональные данные — имена, даты рождения, телефоны, паспортные данные, адреса и электронные почты, реже — детали заказов, хеш-пароли и другая информация.

В 2022 году в России жертвами хакерских атак стали:

- банки («Сбер», «Совкомбанк», «ВТБ»);

- операторы связи («Ростелеком», «Билайн», «Теле2»)

- транспортные компании («Победа», Utair, AzurAir, Мосгортранс, РЖД);

- сервисы продажи билетов (OneTwoTrip, tutu.ru);

- платформы государственных услуг («Госуслуги», «Московская электронная школа»);

- образовательные платформы (GeekBrains);

- онлайн-магазины и службы доставки (Wildberries, «Яндекс.Еда», СДЭК);

- медицинские центры («Гемотест», клиника «Здоровье»);

- развлекательные платформы (Pikabu.ru);

- онлайн-кинотеатры и видеохостинги (START, Yappi).

Утечки 2022 года отличались еще и тем, что слитую информацию не только выставляли на продажу (в основном в Даркнете), но и выкладывали в открытый доступ, как, например, данные клиентов сервиса доставки «Яндекс.Еда», транспортной компании СДЭК и банка «ВТБ». В мае 2022 года «слитые» данные клиентов этих компаний появились на отдельном сайте.

И хотя Роскомнадзор блокировал сайты, на которых выкладывалась слитая информация, однако понятно, что она по-прежнему практически свободно доступна.

Изменился подход и к публикации украденной информации. По данным «Лаборатории Касперского», злоумышленники все чаще используют для публикации сообщений об утечках Telegram, а не теневые форумы в Даркнете. Кроме того, они так же, как и раньше, пытаются быстро сделать данные публичными. Почти 50% сообщений об утечках данных были опубликованы в течение месяца после их утечки из компании.

Резкий рост утечек данных в 2022 г. специалисты компаний Group-IB и InfoWatch связывают, прежде всего, со спецоперацией на Украине. «C марта началось вовлечение в так называемые „кибервойска“ большого количества жителей Украины и других стран, создание ресурсов, упрощающих участие в кибератаках «диванных войск», бесплатное распространение ряда профессиональных хакерских инструментов, которые можно использовать не только против сайтов госорганов», — сказано в отчете компании InfoWatch.

Однако, несмотря на резкий рост утечек данных в связи с СВО, из 150 крупных утечек, по данным Роскомнадзора, лишь 16% произошли именно вследствие внешних атак, а 84% — по-прежнему объясняются халатностью или недобросовестными действиями сотрудников компаний.

Продолжается появившийся несколько лет назад тренд банального фотографирования нужной информации с экрана компьютера. Не нужно никаких хакерских программ и других ухищрений – сотрудник-инсайдер просто фотографирует экран своего компьютера с помощью смартфона. По данным совместного исследования компаний EveryTag и «Крок», фотографирование экрана и снятие скриншотов являются наиболее распространёнными видами инцидентов утечек данных (35%) в секторах ритейла, финансов, промышленности и ИТ, 30% случаев приходится на утечки через мессенджеры, соцсети и электронную почту.

На сегодняшний день российские компании пока не уделяют должного внимания подобным инцидентам. На вебинаре «Современные методы борьбы с инсайдерскими утечками конфиденциальных документов», состоявшимся в 2022 году, слушатели участвовали в мини-опросе о том, какие средства борьбы с утечками используются в их компаниях. Наиболее популярным (35%) стал ответ «обучение пользователей», второе место (29%) заняло применение DLP-систем, третье место (10%) — использование «водяных знаков» в документах. Кстати, странно, что в первую тройку не попало видеонаблюдение.

По-прежнему, слабым звеном остаются съемные носители. Решить проблему реализации атак на инфраструктуру компании через съемные носители без радикальных мер, к сожалению, пока невозможно. И если на режимных объектах, связанных с ВПК, проблема решается путем тотального запрета на любые подключения (порты физически блокируются специальными заглушками, а к оставшимся можно подключить только определенные устройства с соответствующим инвентарным номером и пр.), то в бизнесе такие меры не применяются ввиду того, что такие меры сильно замедляют, или даже нарушают бизнес-процессы в компании. А ведь для таких утечек не нужно и злого умысла – флешку можно просто потерять, примеров – вагон и маленькая тележка.

Кстати, практически во всех случаях утечек, лица, виновные в них, остались безнаказанными – никто не был найден. Более того, компании постарались быстренько забыть о случившемся – не обращались (только одно исключение – «Ростелеком») в правоохранительные органы, не проводили или не доводили до конца внутренние расследования и ж во всяком случае не обнародовали результаты расследований и не предпринимали никаких видимых мер, гарантирующих прекращение утечек в будущем.

Компании не были даже оштрафованы, опять же, за одним исключением — компания «Гемотест» была оштрафована на целых 60 тысяч рублей за утечку информации объемом 31 млн. строк и 554 млн. заказов. Ряд пострадавших клиентов, правда, обратились в суд с требованием компенсировать им ущерб от утечек, но в судах их позиция, мягко говоря, не выглядит выигрышной из-за особенностей отечественного законодательства.

В чем же основные причины утечек именно со стороны компаний?

- Политика в области информационной безопасности. Таким компаниям, как СДЭК, Туту.ру, Delivery Club, Geek Brains, «Метрополис», РИА «Новости», Pikabu, по-видимому, вообще не нужны специалисты по информационной безопасности – таких вакансий в этих компаниях попросту нет.

- Политика в области управления персоналом. В компаниях типа «Почты России» заработная плата многих сотрудников и, в частности, сотрудников информационной безопасности, явно ниже рыночной. В других компаниях («Яндекс», «Ростелеком») для большинства вакансий в области информационной безопасности не указана зарплата, эти компании, видимо, считают, что работа у них – уже само по себе счастье. Понятно, что такие вакансии квалифицированные специалисты рассматривают (если вообще рассматривают) в последнюю очередь.

- Негибкость и запаздывание. Во многих крупных компаниях, где есть специалисты по информационной безопасности, закупка защитных средств сталкивается с забюрократизированными, требующими долгих согласований, процедурами. В результате, закупка и настройка защитных средств может быть вообще сдвинута на следующий бюджетный год или, как минимум, займет несколько месяцев.

- Экономия на спичках. Во многих случаях, даже в крупных и весьма небедных компаниях, закупка средств защиты информации осуществляется на базе лишь одного критерия – стоимости. В результате, даже при наличии хороших специалистов по информационной безопасности, риски утечек остаются высокими.

- Недопонимание ценности информации. В некоторых компаниях считают, что их информация, даже когда она имеет статус конфиденциальной, никому особо не нужна и серьезно защищать её смысла не имеет. Такие компании, как минимум, забывают об атаках через поставщика (supply chain) и могут подставить своего контрагента и, вследствие этого, пострадать и сами.

- Ну и, наконец, «авось». Авось жареный петух не клюнет, я ведь для своих сотрудников – отец родной: зарплата в рынке, ТК соблюдается, ДМС, раз в год — корпоратив — разве можно красть у меня и моей компании информацию? Увы, можно. И даже не украсть, а просто ее потерять.

Итак, утечки можно разделить на два типа: умышленные и неумышленные.

- Умышленные (преднамеренные) утечки — когда злоумышленник, имея доступ к защищаемой информации, вполне понимает противоправность своих действий и осознает их возможные негативные последствия. Основной мотив (порядка 70% инцидентов с утечками) для совершения таких преступлений – получение материальной выгоды.

- Неумышленные утечки в основном связаны с халатностью или недостаточной осведомленностью пользователей в вопросах работы с защищаемой информацией. Наиболее распространенные ошибки работников компаний, ведущие к утечкам, представлены на Рисунке 2.

В зависимости от преобладания первого или второго типа утечек, различаются и подходы компаний к их предотвращению. Для первого типа утечек необходимо внедрять четкие правила управления и контроля за учетными записями сотрудников, отслеживать подозрительную активность пользователей на рабочих местах и в процессе коммуникаций, иметь возможность ретроспективного расследования инцидентов; для второго типа следует уделять больше внимания осведомленности и повышению грамотности сотрудников при работе с важными данными, а также вовремя обнаруживать нарушения и предупреждать о попытках передачи защищаемой информации.

Как же защищаться от утечек? Понятно, что какие-то «дыры» можно закрыть организационными мерами, но этого явно недостаточно, нужен системный подход. Такой подход и был реализован в DLP-системах, появившихся и закрепившихся на рынке еще в 2006 году. За 17 прошедших лет DLP-системы прошли большой путь, постепенно обрастая все новой функциональностью.

Изначально DLP-системы появились из-за проблемы Compliance, когда регуляторы разработали ряд законов и отраслевых стандартов по защите именно от внутренних утечек информации, которых нужно было каким-то образом придерживаться.

На втором этапе разработки DLP-системы стали применяться для защиты коммерческой тайны. Если раньше системой пользовались компании, в основном оперирующие персональными и финансовыми данными клиентов, то в дальнейшем у этих же компаний возник спрос на защиту собственной коммерческой тайны. Концепция DLP-систем была переформатирована в сторону максимального контроля каналов передачи данных.

Следующим шагом стали DLP-системы для внутренней безопасности, которые не только предотвращали утечку информации, но и позволяли детально анализировать информацию и выявлять инциденты. Возможности такой DLP отчасти пополнились функционалом других классов ИБ-систем, таких как IRP-платформы для расследования инцидентов и SOC-центры. Такие DLP-системы появились относительно недавно.

Далее был сделан акцент на борьбу с мошенничеством в компаниях, в том числе с экономическими преступлениями. Архив большого количества информации о пользователях, собранной DLP-системой, многомерный анализ действий сотрудников и предоставление специалистам службы информационной безопасности максимального количества инструментов на сегодня — основные направления развития следующего поколения DLP-решений Next Generation.

Какими же характеристиками должна обладать DLP-система нового поколения?

- Удобство управления, установки и администрирования. Наличие единого для всех компонентов веб-интерфейса DLP-системы плюс развитая система отчетности — от досье сотрудников со списком их взаимодействий с другими пользователями и до специальных отчетов для топ-менеджмента. Те же требования относятся и к администрированию. До сих пор головной болью администраторов некоторых DLP-систем остается управление несколькими консолями с разными настройками для каждого модуля DLP. Что касается установки – это максимальное упрощение, что-то вроде собственного сервера установки (как у Zecurion), позволяющего заказчику самостоятельно управлять внедрением, обновлением и обслуживанием системы без привлечения специалистов ИТ-департамента.

- Поведенческий анализ пользователей (UBA — User Behavior Analytics). Данный класс DLP-решений позволяет выявлять стандартное поведение работников, а в случае отклонения от этих норм — принимать меры, к примеру, уделять пристальное внимание подозрительным сотрудникам.

- Контроль эмоционального состояния сотрудников. Кроме поведенческого анализа сотрудников, можно оценивать и уровень их эмоционального состояния. DLP-система анализирует и оценивает всю лексику исходящих сообщений пользователей в почте, мессенджерах, соцсетях и других каналах. Анализ проводится на основе специального встроенного словаря тональной лексики, который состоит из так называемых «эмоциональных» слов, часто используемых человеком, в том числе в разговорной речи. В свою очередь, список структурируется по определенным типам эмоций: гнев, радость, недовольство, грусть, доверие, злость, страх, удивление и пр. Анализ динамики эмоционального состояния сотрудников позволяет выделять тех, кто может попасть в группу риска и брать их на особый контроль.

- Гибридная архитектура DLP-решения. Споры о том, какая DLP-система предпочтительнее — агентская или сетевая, ведутся достаточно давно. У каждого вида есть преимущества и недостатки.

Сетевые решения основаны на применении метода централизованного мониторинга трафика данных путем подачи его зеркальной копии на развернутые специализированные серверы для анализа согласно настроенным политикам безопасности.

К преимуществам таких систем можно отнести минимальное влияние на существующую инфраструктуру, относительную простоту внедрения, полное отсутствие какой-либо привязки к рабочим станциям пользователей, а также минимизацию рисков несанкционированного доступа к аппаратным компонентам.

Но, анализируя только сетевые потоки, сложно установить полную картину работы пользователей с конфиденциальной информацией. Кроме того, учитывая постоянно растущие объемы зашифрованного трафика (его доля в глобальном веб-трафике превышает 50%) и нарастающую популярность мессенджеров, облачных сервисов и других специализированных приложений для обмена информацией, предотвратить утечки без контроля рабочих мест чрезвычайно сложно.

А вот тут на помощь приходит агентские DLP-решения, которые предполагает установку клиентской части на все компьютеры пользователей в компании. Эти клиентские программы контролируют соблюдение политик безопасности, блокируют несанкционированную передачу конфиденциальных данных и запуск неразрешенных приложений, оповещают администратора безопасности об инцидентах, собирают другие сведения о действиях пользователей на АРМ и передают информацию в единый центр управления DLP-системы.

Основное достоинство агентских DLP-решения — максимальная «близость» к пользователю, что дает возможность контролировать практически любые его действия во всех приложениях. Кроме того, большинство агентских DLP-систем способны выполнять свои функции, даже если сотрудник находится вне компании (в командировке или дома), благодаря возможности передачи данных о работе пользователя в систему по сети Интернет. Однако если по каким-либо причинам установка агента предполагает ограниченный функционал или вовсе невозможна, трафик с такой рабочей станции остается полностью бесконтрольным.

Объединить достоинства агентских и сетевых DLP-решений позволяет гибридная архитектура с компонентами контроля информационных потоков на почтовом и сетевом шлюзах, АРМ, специализированным модулем для выявления мест хранения конфиденциальной информации (Discovery) и общими сервисами, такими, как архив.

- Наличие функционала криптопериметра. Речь идет о контентно-зависимом шифровании. Такая DLP-система имеет возможность принудительного шифрования файлов при копировании их на съемные устройства в зависимости от настроенных политик безопасности. Это позволяет избегать весьма популярного сценария утечки, когда сотрудники теряют флешки с конфиденциальной информацией, а также в случае их кражи или использования третьими лицами.

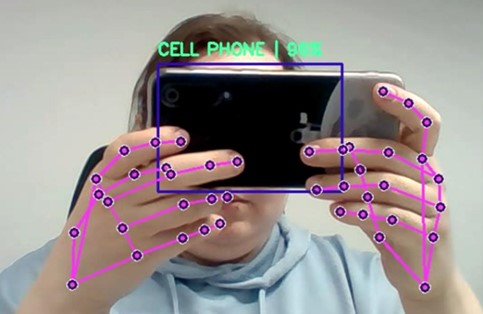

- интеллектуальное детектирование съемки. Такая технология определяет фото/видео устройство, сообщает об этом офицеру безопасности и сохраняет инцидент в архиве с информацией о том, на каком компьютере и в какое время это было сделано. Для того, чтобы такой детектор определил попытку фотосъемки экрана, необходимо, чтобы в фокус установленной на рабочей станции веб-камеры попал смартфон в определённом ракурсе. Технология должна опознавать распознала не только саму камеру смартфона, но и определять соответствующее положение рук и пальцев, характерное для фотографирования экрана (как показано на рисунке ниже).

технология интеллектуального детектирования съемки должна уметь выделять ложноположительные срабатывания. Например, как показано на следующем рисунке, DLP-система может считать, что сотрудник фотографирует экран, хотя на самом деле он играет в игру.

Кроме DLP-систем, недавно появилась еще одна технология борьбы с утечками данных — виртуальная комната данных. Виртуальная комната (Virtual Data Rooms, VDR) – это постоянное или временное облачное хранилище, где документы рассортированы по папкам, все пользователи виртуальной комнаты обладают определённым уровнем прав доступа к ним, могут скачивать файлы, загружать их, обмениваться ими. Такой формат пространства позволяет организовать удобную совместную работу в рамках различных бизнес-процессов компании.

Защите VDR уделяется при этом особое внимание: 1) защищается само облачное хранилище; 2) защищаются сами файлы, находящиеся в виртуальных хранилищах и облачных средах; 3) защищаются документы и их содержание с применением уникальной невидимой маркировкой документов (не путать с водяными знаками), которая сохраняется при фотографировании и по которой в случае утечки можно гарантированно определить того, кто именно совершил противоправные действия с документом, вплоть до имени.

такая невидимая глазу технология разработана компанией EveryTag. Для каждого пользователя при любом действии с документом создается его уникальная копия. Маркировка на ней невидима и не удаляема, распознать ее может только специальный модуль экспертизы от EveryTag. Модуль экспертизы работает даже с грязными, помятыми документами и их фрагментами, скриншотами, копиями и фотографиями практически любого качества. Если произошла утечка, по скомпрометированному фрагменту можно определить источник утечки вплоть до имени сотрудника. Невидимая маркировка EveryTag представляет собой не просто изменение метаданных документа, а создание микросмещений на уровне текстового содержания, но с сохранением целостного визуального представления.

Технологии предотвращения утечек информации в ближайшее время будут развиваться в направлении создания единой платформы для аналитической работы, полноценного расследования инцидентов и защиты не только конфиденциальной информации, но и денежных средств компании.

Автор: Попов Алексей Юрьевич, Эксперт-преподаватель Академии Информационных Систем, автор методик по управлению проектами, бизнес-тренер.