Выявление признаков скрытых угроз по данным из разных источников с помощью Dataplan

С каждым днем возрастает количество утечек данных, возникают финансовые, репутационные и другие риски, несмотря на наличие большого набора средств защиты информации. Даже в хорошо защищенной инфраструктуре компании возможно наличие скрытых угроз безопасности информации, которые остаются незамеченными и могут принести убытки для бизнеса.

Большинство средств защиты информации хорошо выполняют свои задачи в замкнутых системах со стабильным набором технологий, компонентов, информационных ресурсов и их потребителей, в организациях с устоявшимися бизнес-процессами и типовыми потребностями в обеспечении безопасности данных. Все меняется, когда организации переходят на новый уровень зрелости, решают уникальные задачи, разрабатывают «ноу хау», работают с конфиденциальной информацией, меняют бизнес-процессы, а также внедряют новые технологии. Каждый из перечисленных факторов становится предпосылкой к реализации скрытых угроз безопасности информации.

Помимо этого, существует главный фактор возникновения скрытых угроз ─ человеческий. Пользователи, имеющие легитимный доступ к конфиденциальным или критически важным данным, с корыстными целями могут попытаться обойти установленные ограничения, обмануть средства защиты информации. Такие пользователи являются внутренними нарушителями и часто знают, что запрещено и разрешено, какие процессы и действия в системе контролируются, а какие нет.

Среди наиболее распространенных и тяжело выявляемых скрытых угроз можно выделить инсайдерскую деятельность, использование скомпрометированных учетных данных, работу вирусов, скрытой сетевой активности и нецелевого использования ресурсов.

Еще сложнее выявлять признаки скрытых угроз и способов их реализации. Такие признаки либо вообще не проявляются, либо проявляются в виде отклонений от устоявшихся параметров работы (поведения) объектов инфраструктуры: не только хостов, коммутаторов, терминалов, но и приложений, процессов, пользователей.

Среди наиболее распространенных признаков скрытых угроз можно выделить, например, нетипичное время работы с системой со стороны пользователя, нетипичное количество хостов, на которых одновременно используется учетная запись пользователя, нетипичная продолжительность работы с системой, нетипичные операции, выполняемые над объектами и пр.

Для выявления таких признаков хорошо зарекомендовали себя средства поведенческого анализа, которые можно разделить на несколько групп:

1. Решения, оценивающие исключительно поведение пользователей и только по тем данным, которые способно воспринимать само средство. К этой группе можно отнести, например, модули расширения DLP, PAM и подобных систем, когда оценка выполняется по фактам доступа к критичным файлам или ресурсам, а также по производимым над ними действиям. В таких системах принятие решения о том, является ли выявленное событие отклонением в нормальном поведении, полностью ложится на оператора и зависит от его понимания бизнес-процессов компании, степени важности ресурса и содержащихся в нем сведений.

2. Средства, оценивающие поведение не только пользователей, но и других объектов инфраструктуры по тем данным, которые способно воспринимать само средство. К этой группе относятся модули расширения SIEM и подобных систем. Теоретически подобные средства не обладают какими-либо ограничениями по подключаемым источникам, но на практике все сильно зависит от принятой в средстве модели данных и способности работы с дополнительной информацией, которые в эту модель не уложились. В работе таких средств по-прежнему наблюдается высокая степень участия оператора в расследовании вероятных инцидентов безопасности.

3. Средства, оценивающие поведение любых объектов по разным источникам данных. К этой группе можно отнести UBA/UEBA-решения со встроенными алгоритмами ML. Такие средства позволяют выявлять признаки скрытых угроз на основе накопленных исторических данных, автоматизировать поиск отклонений в параметрах поведения, полученных из разных источников. Участие оператора в работе данных средств значительно меньше, рутинные операции выполняются алгоритмами ML.

Так к третьей группе средств относится аналитическая платформа Dataplan и ее модуль расширения xBA Application (eXtended Behavior Analytics). Отличительной особенностью этого комплекса является отсутствие ограничений по подключаемым источникам и модели данных. Это позволяет подключать и обрабатывать данные не только от средств защиты информации, но и от прикладных систем (например, СУБД, CRM, ERP и пр.), выполнять предобработку входных данных или постобработку результатов анализа, а главное ─ комплексно анализировать поведение объектов по данным из разных источников.

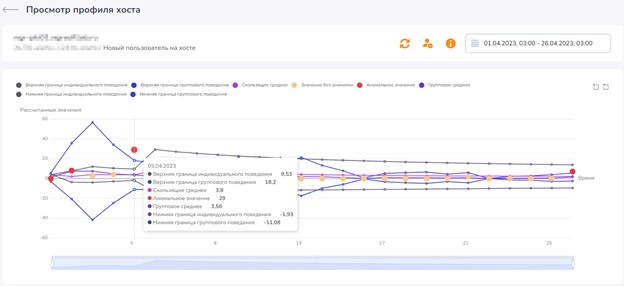

Полученная информация размещается в хранилище платформы и доступна для дальнейшего построения поведенческих профилей ─ инструмента оценки поведения объекта по заданному параметру. Такими параметрами могут выступать, например, объем исходящего трафика с хоста, количество запущенных процессов, новые пользователи на хосте и пр.

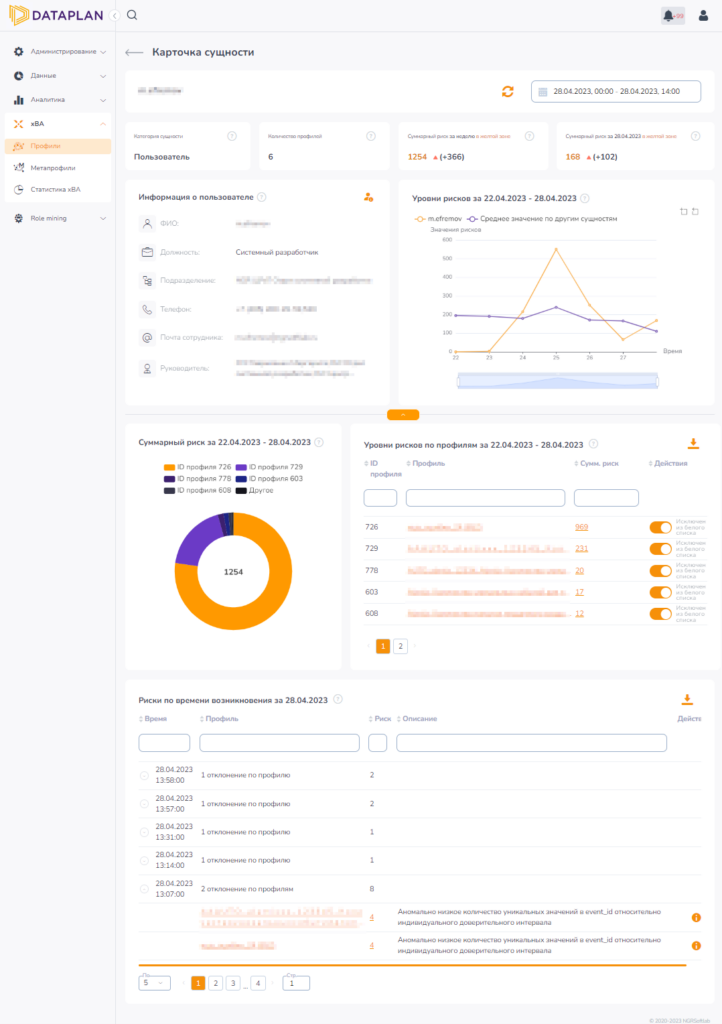

Для выполнения комплексной оценки часто возникает необходимость одновременного анализа поведения объектов по нескольким параметрам. Для этого в модуле xBA Application реализованы инструменты оценки поведения группы объектов по комплексу параметров (метапрофиль) и конкретного объекта (карточка сущности).

Например, для выявления скрытой сетевой активности хосты могут контролироваться по объемам исходящего сетевого трафика, количеству одновременных сетевых соединений, количеству уникальных адресов назначений и длительности сетевых сессий. В качестве источников данных в таком случае могут выступать коммутаторы, межсетевые экраны, прокси-серверы, сами хосты и пр. Желательно, чтобы объект контроля (хост) имел одинаковое обозначение во всех перечисленных источниках. Поведенческие профили, соответствующие выбранным параметрам, объединяются в метапрофиль.

Заданные поведенческие профили также могут быть объединены в другие метапрофили для выявления, например, нецелевого использования ресурсов компании или обхода установленных ограничений с использованием VPN-сервисов.

Карточка сущности отобразит все параметры поведения, по которым оценивается объект, укажет степень риска (относительно других таких же объектов), позволит просмотреть очередность возникновения аномалий.

Используя анализ поведения объектов по комплексу параметров, значительно повышается уровень защищенности инфраструктуры, снижается нагрузка на сотрудников отделов информационной безопасности за счет предоставления дополнительных сведений о типовом и нетиповом (аномальном) поведении объектов, снижении количества ложноположительных инцидентов, которые могут возникать из-за частых изменениий в инфраструктуре и бизнес-процессах.

Спикер: Николай Перетягин, менеджер по продукту Dataplan компании NGR Softlab