Взлом Nobitex: инфокрад Infostealer украл $81,7 млн

Источник: www.infostealers.com

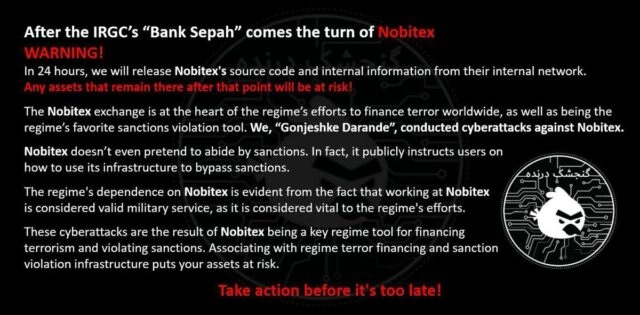

Недавняя кибератака на криптовалютную биржу Nobitex стала серьезным сигналом тревоги для всей сферы цифровых финансов. Потери организации оценены приблизительно в 81,7 миллиона долларов, а ответственность за инцидент возложена на группу «Гоньешке Даранде», которая, по данным следствия, утверждает о связях с Израилем. Взлом выявил уязвимости не только технологической инфраструктуры биржи, но и человеческого фактора — именно он оказался ключевым звеном в цепочке событий.

Суть атаки и технологии злоумышленников

Нападение было направлено преимущественно на горячие кошельки Nobitex, что вынудило биржу приостановить операции и начать выплату компенсаций пострадавшим пользователям. При этом активы в холодном хранении остались в безопасности, благодаря строгим протоколам защиты.

Основная проблема кроется в компрометации учетных записей двух сотрудников, подвергшихся воздействию вредоносного ПО Infostealer. Это malware позволило злоумышленникам получить критически важный доступ к внутренним системам биржи. Согласно исследованию, проведенному компанией Hudson Rock, инфицированные пользователи имели расширенные права на сервере, что значительно усилило масштаб и эффективность атаки.

Как происходило заражение?

- Сотрудники стали жертвами целевых информационных кампаний, направленных на сбор конфиденциальных данных.

- Infostealer собирал учетные данные, историю посещенных страниц и файлы cookie.

- Перехват cookie-сессий позволил злоумышленникам обходить механизмы аутентификации.

- Доступ к сервису Jira обеспечил дополнительный контроль над внутренними системами.

Обширный масштаб угрозы Infostealer

Анализ журналов, собранных с более чем 30 миллионов зараженных устройств по всему миру, выявил, что Infostealer представляет собой не только инструмент для кражи информации, но и предвестник более масштабных и разрушительных атак.

«Infostealer – это одна из самых опасных форм вредоносного ПО, поскольку она не просто крадет данные, она разрушает доверие, создавая широкие возможности для дальнейших взломов», — отмечают эксперты Hudson Rock.

Последствия и уроки для индустрии

Инцидент с Nobitex стал не единичным случаем — подобные методы использовались и против таких компаний, как Jaguar Land Rover и Schneider Electric. Это подчеркивает системный характер угроз, возникающих из-за уязвимостей конечных устройств сотрудников.

Ключевые рекомендации для организаций включают:

- Усиление защиты конечных точек: внедрение современных решений мониторинга и реагирования.

- Регулярный аудит учетных данных: мониторинг доступа и контроль использования сервисов.

- Обучение сотрудников: развивать навыки распознавания фишинга и других методов социальной инженерии.

Особое внимание следует уделять уязвимостям в таких сервисах, как веб-почта и VPN, через которые киберпреступники могут получить несанкционированный доступ к корпоративным ресурсам.

Заключение

Атака на Nobitex — это тревожный пример того, как уязвимости человеческого фактора и использование продвинутых инфокрадов могут приводить к катастрофическим финансовым потерям. Для криптовалютных бирж и других организаций развивается необходимость в упреждающих стратегиях информационной безопасности, способных своевременно выявлять и нейтрализовывать подобные угрозы.

Постоянная бдительность, внедрение комплексных мер защиты и подготовка сотрудников остаются главными инструментами противостояния современным киберугрозам.

Отчет получен из сервиса CTT Report Hub. Права на отчет принадлежат его владельцу.

Ознакомиться подробнее с отчетом можно по ссылке.